Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Torna la botnet Satori e questa volta attacca i miner per Ethereum

Gen 18, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Worms 1

La nuova variante del worm prende il controllo dei miner e dirotta la cripto-valuta generata sul conto del pirata informatico.

Possiamo dirlo: la notizia dello smantellamento della botnet Satori era decisamente prematura. A meno di un mese di distanza dall’azione che ha messo K.O. i server Command and Control che gestivano gli oltre 500.000 dispositivi IoT infettati dal worm, i ricercatori hanno individuato una nuova variante.

La nuova incarnazione di Satori, per fortuna, sembra diffondersi molto più lentamente della precedente, ma gli analisti segnalano una differenza sostanziale: ai due exploit utilizzati in precedenza (uno prende di mira i dispositivi Realteck SDK, l’altro i router Huawei) se n’è aggiunto un terzo.

Si tratta di una tecnica di attacco che fa leva sulla vulnerabilità di un software chiamato Claymore Miner, che viene usato per generare Ethereum.

Nonostante sia meno redditizio rispetto a un tempo, ci sono ancora tantissime persone che usano i cosiddetti miner hardware per raggranellare qualche soldo generando cripto-valuta. Si tratta di dispositivi basati su potenti GPU (i processori grafici sono più efficienti in questo tipo di calcoli) che passano ore a macinare blockchain e restituiscono in cambio cripto-monete.

I miner utilizzano numerose schede video in parallelo per processare i complessi calcoli necessari a generare cripto-valuta. Nel caso di Bitcoin il consumo di energia elettrica è ormai superiore al valore dei Bitcoin ottenuti, ma altre monete digitali come Ethereum garantiscono ancora un buon margine di guadagno.

Satori, secondo quanto ricostruito dai ricercatori di Netlab (il loro post su questa pagina è in cinese, ma la traduzione in inglese con Translator è discretamente leggibile – ndr) non si limita a scansire le porte 37215 e 52869 come in passato, ma attacca anche i dispositivi che hanno attiva la porta 3333, quella usata da Claymore Miner per ricevere i comandi in remoto.

Una volta ottenuto l’accesso (i dettagli della vulnerabilità non sono stati resi pubblici per non consentire ad altri cyber-criminali di sfruttarla) il worm modifica le impostazioni di Claymore Miner dirottando gli Ethereum sul wallet del pirata informatico che controlla la botnet.

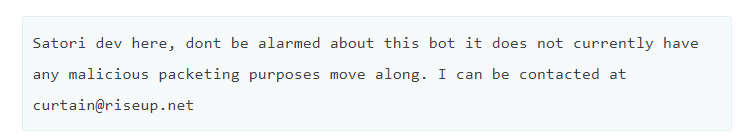

Sulla macchina viene lasciato anche un messaggio da parte dell’autore del worm, che punta a “tranquillizzare” il legittimo proprietario rassicurandolo sul fatto che il bot installato non è pericoloso. Naturalmente sta mentendo: il suo scopo è infatti quello di rubare gli Ethereum direttamente alla fonte.

Chissà se qualcuno è talmente ingenuo da prendere sul serio questo messaggio. Tanto più che basta una ricerca su Internet per capire che Satori non è esattamente innocuo…

Secondo i ricercatori, negli ultimi 10 giorni questa tecnica gli avrebbe permesso di intascare poco meno di 1.000 dollari, ma considerato il fatto che la botnet è in espansione (le analisi di Labnet parlano di alcune centinaia di migliaia di miner attivi su Internet) è prevedibile che i suoi guadagni aumentino piuttosto rapidamente.

Articoli correlati

-

Più della metà delle imprese ha...

Più della metà delle imprese ha...Feb 29, 2024 0

-

Scoperta una vulnerabilità nei...

Scoperta una vulnerabilità nei...Gen 16, 2024 0

-

Dai sistemi OT alle smart city: le...

Dai sistemi OT alle smart city: le...Dic 13, 2023 0

-

Una feature di Ethereum è stata usata...

Una feature di Ethereum è stata usata...Nov 14, 2023 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...

One thought on “Torna la botnet Satori e questa volta attacca i miner per Ethereum”