Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Vulnerabilità

Microsoft al lavoro per risolvere 25 bug di Windows

Apr 03, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

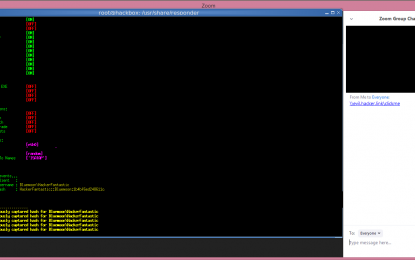

Le falle di sicurezza sono collegate al famigerato WIN32K. Gli sviluppatori avrebbero già approntato le patch per le prime 11 falle di sicurezza. Tempo di straordinari per gli sviluppatori...I veri problemi di Zoom: credenziali di Windows esposte

Apr 01, 2020 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

Sfruttando la chat della piattaforma di videoconferenza è possibile ottenere l’hash da cui ricavare nome utente e password dei partecipanti. Mentre sul Web si susseguono falsi allarmi riguardo...Gruppi hacker sconosciuti all’attacco dei dispositivi DrayTek

Mar 30, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 0

I due gruppi APT stanno sfruttando delle vulnerabilità zero-day dei dispositivi per registrare tutto il traffico di rete delle aziende che li usano. Due vulnerabilità zero-day utilizzate dai pirati...Cyber-spionaggio: attacco in grande stile del gruppo cinese APT41

Mar 26, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS, Vulnerabilità 0

I pirati hanno sfruttato vulnerabilità nei sistemi Cisco, Citrix e Zoho. Nel mirino aziende che operano in un gran numero di settori diversi. Quando si parla di gruppi APT (Advanced Persistent...Crescono gli strumenti di hacking per colpire il settore ICS

Mar 24, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario, Vulnerabilità 0

L’allarme di FireEye: “sul Web si trovano sempre più facilmente tool già pronti che consentono di portare attacchi alle infrastrutture industriali”. Un fenomeno in crescita, che sta...Triplo bug nei sistemi di gestione SD-WAN di Cisco

Mar 20, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Le vulnerabilità interessano il sistema di controllo per le reti software-defined. I pirati potrebbero inviare comandi con privilegi di root. L’allerta arriva direttamente da Cisco, che nel...Gli attacchi omografici sono ancora un problema

Mar 17, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario, Vulnerabilità 0

L’uso di caratteri non-standard consente di registrare domini simili a quelli di servizi conosciuti e si può usare la tecnica per portare attacchi di phishing. Può sembrare incredibile, ma...Arriva l’aggiornamento automatico per temi e plugin di WordPress

Mar 16, 2020 Marco Schiaffino In evidenza, News, Prodotto, RSS, Scenario, Tecnologia, Vulnerabilità 0

La nuova funzione potrebbe rappresentare una svolta per il livello di sicurezza della piattaforma, bloccando bug e vulnerabilità in tempi finalmente accettabili. Siamo di fronte a un momento...Microsoft pubblica una patch di emergenza per SMBGhost

Mar 13, 2020 Marco Schiaffino Emergenze, In evidenza, News, Vulnerabilità 0

La vulnerabilità era trapelata, ma l’aggiornamento non è stato inserito nella tornata di patch di marzo. Installarlo subito! Intervento d’emergenza da parte di Microsoft per mettere una pezza...Guai per Zyxel: il suo software di gestione della rete è un colabrodo

Mar 12, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Backdoor, credenziali predefinite inserite nel codice del programma e altre vulnerabilità assortite. E secondo i ricercatori non si tratta di un errore. Aggiornamento con nota ufficiale di Zyxel il...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...