Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Crescono gli strumenti di hacking per colpire il settore ICS

Mar 24, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario, Vulnerabilità 0

L’allarme di FireEye: “sul Web si trovano sempre più facilmente tool già pronti che consentono di portare attacchi alle infrastrutture industriali”.

Un fenomeno in crescita, che sta preoccupando gli esperti di sicurezza. Gli attacchi ai sistemi ICS (Industrial Control System) rappresentano la nuova frontiera della pirateria informatica e rischiano di diventare un grosso problema.

I pirati informatici, infatti, possono utilizzare le tecniche di attacco sia per estorcere denaro alle loro vittime, sia per compiere vere e proprie azioni di sabotaggio che possono mettere a rischio l’attività dell’azienda o, addirittura, l’integrità della linea di produzione.

Secondo una ricerca di FireEye pubblicata ieri sul blog della società di sicurezza, il panorama degli attacchi ICS si sta evolvendo rapidamente e, in particolare, i ricercatori sottolineano una sempre maggiore diffusione di strumenti di hacking disponibili “chiavi in mano”.

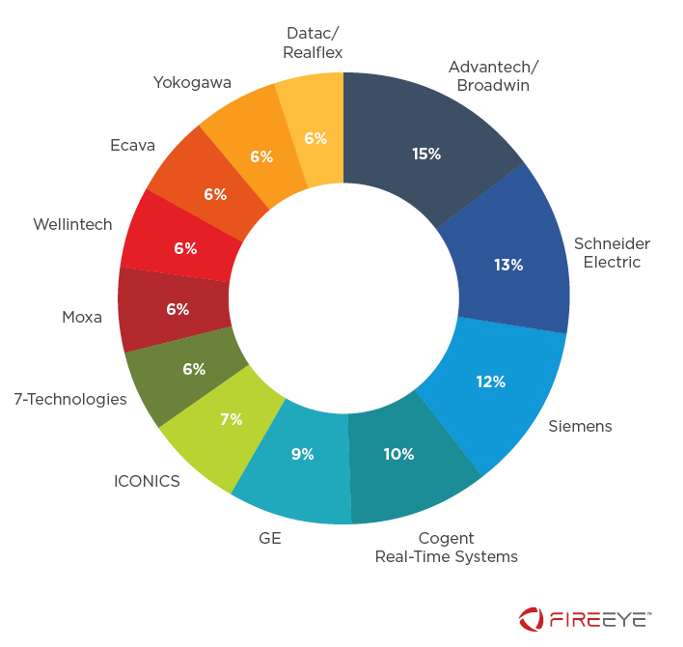

Secondo i ricercatori di FireEye, i vari moduli disponibili integrano exploit per più di 500 vulnerabilità, che permettono di colpire tutti i dispositivi più diffusi.

Insomma: i cyber-criminali non avrebbero più bisogno di creare da soli gli strumenti per violare i sistemi di controllo industriali, ma potrebbero contare su un vero arsenale di tool in grado di sfruttare più di 500 vulnerabilità dei dispositivi utilizzati per controllare la produzione.

Si tratta in buona parte di strumenti ideati per eseguire scansioni dei sistemi a scopo diagnostico, che permettono però ai pirati informatici di muoversi con una certa disinvoltura all’interno dei sistemi e individuare tutti i dispositivi ICS presenti.

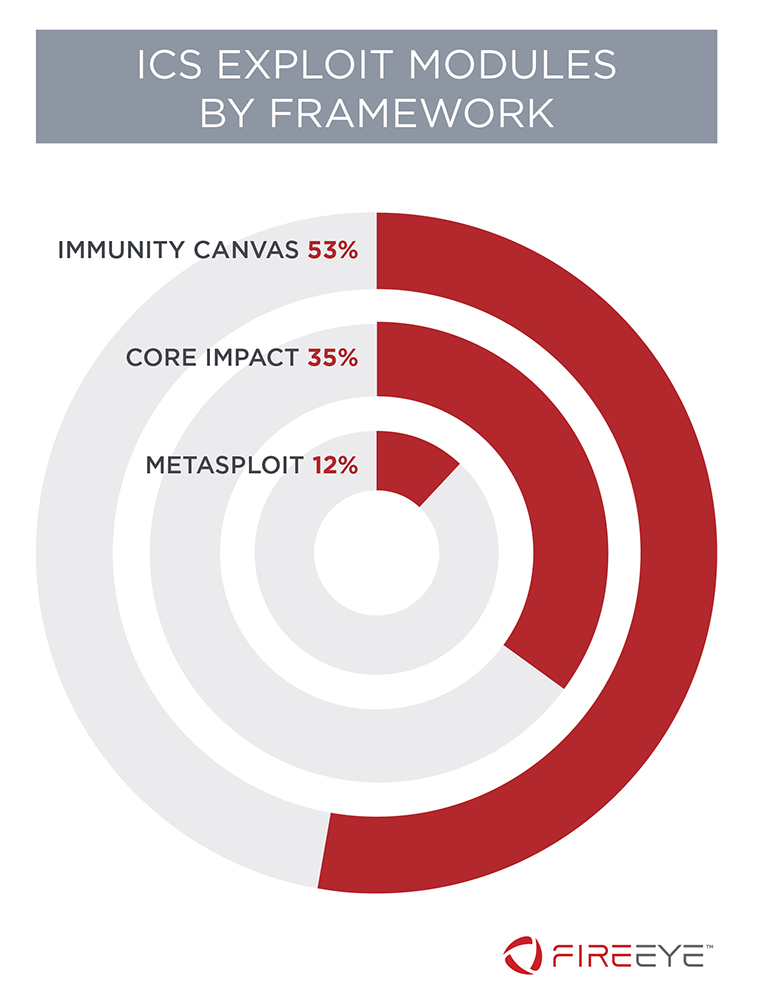

Non mancano, in ogni caso, i tool che sfruttano vere e proprie vulnerabilità. Gli strumenti sono disponibili all’interno di “pacchetti” come Metasploit, Core Impact e Immunity Canvas, utilizzati di solito dagli esperti di sicurezza per eseguire penetration test e assessment sulle reti.

Anche se Metasploit è il tool con meno funzionalità dedicate all’ecosistema ICS, rimane quello che preoccupa di più gli autori del report. Il pacchetto è infatti disponibile gratuitamente ed è ampiamente utilizzato dai cyber-criminali per le loro azioni.

Insomma: chi gestisce sistemi in ambito industriale si trova a fronteggiare una situazione in cui la disponibilità di software in grado di danneggiare i sistemi informatici sta aumentando esponenzialmente.

Articoli correlati

-

Oltre il 40% dei computer OT è stato...

Oltre il 40% dei computer OT è stato...Mar 08, 2023 0

-

Attacchi OT/IoT in crescita nel 2022:...

Attacchi OT/IoT in crescita nel 2022:...Gen 24, 2023 0

-

La crisi energetica e i conflitti tra...

La crisi energetica e i conflitti tra...Nov 22, 2022 0

-

Sistemi di controllo industriale troppo...

Sistemi di controllo industriale troppo...Set 27, 2022 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...