Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

TrickMo aggira l’autenticazione a due fattori con un’app Android

Mar 25, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli autori di TrickBot hanno diffuso un malware per smartphone che inoltra loro i codici di autenticazione. Sotto attacco la Germania.

Per il momento si stanno concentrando sugli utenti tedeschi, ma la nuova campagna di attacchi degli autori di TrickBot potrebbe espandersi presto ad altre nazioni. I pirati informatici, specializzati nel furto di credenziali bancarie, stanno infatti sperimentando un metodo per violare gli account che utilizzano sistemi di autenticazione a due fattori.

Lo strumento che hanno scelto è un malware per Android, che i ricercatori di IBM hanno battezzato con il nome di TrickMo. Nel loro report, gli analisti del team X-Force spiegano che gli esemplari individuati fino a questo momento sarebbero delle versioni in via di sviluppo.

L’app verrebbe distribuita alle vittime del loro trojan TrickBot e avrebbe l’obiettivo di “collaborare” con il malware per consentire ai cyber-criminali di aggirare i sistemi di autenticazione che sfruttano, per esempio, l’invio di codici tramite SMS.

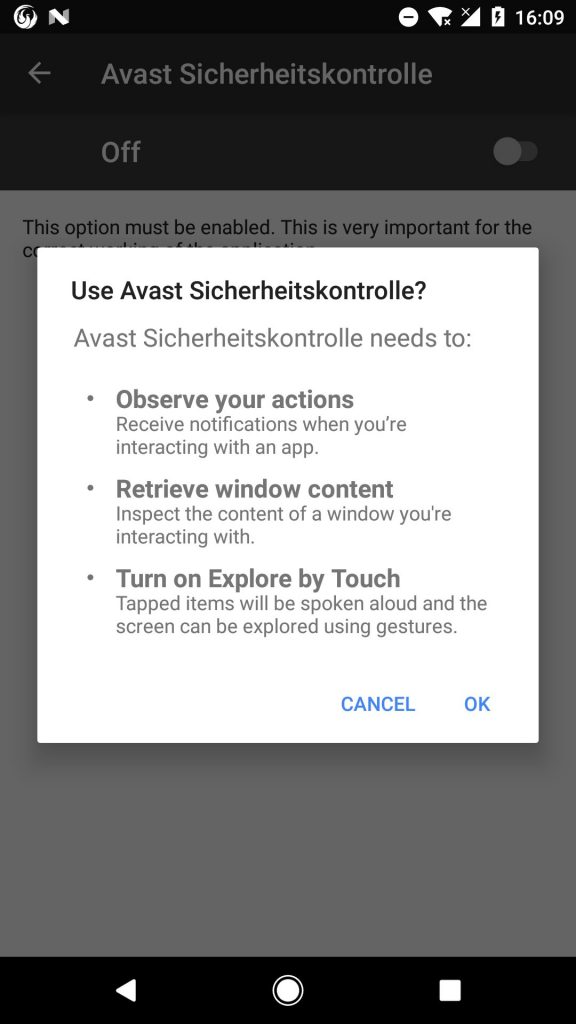

TrickMo, che viene proposto come uno strumento di sicurezza apparentemente offerto dall’istituto di credito di cui è cliente la vittima (ma ne esiste anche una versione che finge di essere un prodotto di Avast) si installa sullo smartphone e adotta una serie di accorgimenti che gli permettono di impedire la sua rimozione.

Il malware, inoltre, integra funzionalità che gli consentono di catturare schermate, rubare informazioni personali e avviare una procedura di auto-distruzione.

Il pezzo forte, però, è rappresentato dalla sua capacità di intercettare gli SMS (TrickMo si registra come applicazione predefinita per l’invio e la ricezione dei messaggi) e sottrarre i codici dalle applicazioni per la generazione delle password monouso utilizzate come secondo fattore di autenticazione.

La tecnica utilizzata è quella di sfruttare i servizi di accessibilità di Android, che rappresentano ormai lo strumento prediletto dai pirati informatici per garantire agibilità ai loro malware.

Come spiegano i ricercatori IBM, il trojan comunica con i server Command and Control attraverso due canali diversi: una connessione tramite protocollo http e un sistema che utilizza SMS crittografati. Questo secondo vettore viene utilizzato, in particolare, per dirottare i codici ricevuti via SMS.

Articoli correlati

-

Ransomware sempre più veloce: meno di...

Ransomware sempre più veloce: meno di...Mar 13, 2023 0

-

Nell’era del quantum computing...

Nell’era del quantum computing...Feb 02, 2023 0

-

Persiste l’assegnazione di...

Persiste l’assegnazione di...Set 15, 2022 0

-

34.000 credenziali IBM in vendita sul...

34.000 credenziali IBM in vendita sul...Set 08, 2022 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...