Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

I veri problemi di Zoom: credenziali di Windows esposte

Apr 01, 2020 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

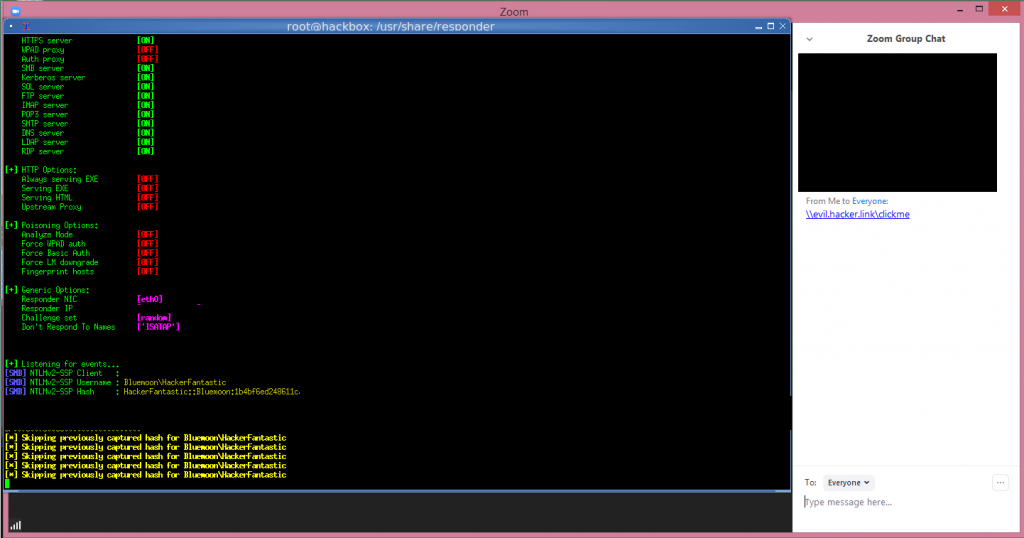

Sfruttando la chat della piattaforma di videoconferenza è possibile ottenere l’hash da cui ricavare nome utente e password dei partecipanti.

Mentre sul Web si susseguono falsi allarmi riguardo eventuali violazioni della privacy da parte dell’ormai diffusissima piattaforma di videoconferenza Zoom (ne abbiamo parlato in questo articolo) cominciano a comparire segnalazioni decisamente più affidabili sui rischi correlati all’uso del sistema.

La più rilevante è stata individuata da un ricercatore di sicurezza che su Twitter si firma con il nome di @_g0dmode e che ha rivelato come Zoom possa essere usato per individuare le credenziali degli utenti Windows.

Il problema, in pratica, è che la chat di Zoom non distingue tra normali link Internet e UNC path, cioè ai percorsi che consentono di aprire file all’interno di una rete.

Sarebbe quindi possibile inserire in chat un percorso che, se cliccato da uno dei partecipanti, avvierebbe una connessione attraverso il protocollo SMB, che invia l’hash delle credenziali dell’utente. Con questa informazione, un pirata informatico potrebbe facilmente ottenere il nome utente e la password.

Un problema non da poco, soprattutto in ambito aziendale. Tanto più che la violazione dell’hash, spiegano gli esperti, richiede una manciata di secondi attraverso l’utilizzo di strumenti come Hashcat.

Il problema ulteriore, evidenziato questa volta da Matthew Hickey, è che la stessa tecnica può essere usata per avviare l’esecuzione di un programma.

Per fortuna, una tale operazione attiverebbe il controllo UAC, chiedendo quindi una conferma all’utente. Considerata la situazione attuale, in cui molte persone stanno utilizzando strumenti di comunicazione e collaborazione in remoto con le quali non hanno una grande dimestichezza, il rischio rimane comunque elevato.

Insomma: se Zoom non rappresenta di per sé un pericolo per la privacy o la sicurezza, l’uso “disinvolto” della piattaforma può aprire la strada a forme di attacco a cui normalmente gli utenti non sonno esposti e che, di conseguenza, possono rappresentare un problema non da poco, soprattutto se lo si utilizza per conversazioni “sensibili”.

Quest’ultimo tema è emerso per esempio in Gran Bretagna, quando il premier Boris Johnson ha pensato bene di condividere su Twitter l’immagine di una riunione di gabinetto via Zoom, facendo venire una crisi di nervi ai responsabili di sicurezza del Regno Unito.

This morning I chaired the first ever digital Cabinet.

Our message to the public is: stay at home, protect the NHS, save lives. #StayHomeSaveLives pic.twitter.com/pgeRc3FHIp

— Boris Johnson #StayHomeSaveLives (@BorisJohnson) March 31, 2020

La piattaforma di videoconferenza, infatti, non dispone di un sistema di crittografica end to end e non sarebbe esattamente lo strumento più adatto per tenere meeting di questo livello. Pubblicare la foto su Twitter, in cui si può vedere anche il codice di chiamata, non è poi un’idea particolarmente brillante.

Per fortuna, riportano gli organi di stampa, la conferenza era protetta da password. Almeno quello…

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Deepfake per distribuire malware su...

Deepfake per distribuire malware su...Giu 19, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...