Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Microsoft pubblica una patch di emergenza per SMBGhost

Mar 13, 2020 Marco Schiaffino Emergenze, In evidenza, News, Vulnerabilità 0

La vulnerabilità era trapelata, ma l’aggiornamento non è stato inserito nella tornata di patch di marzo. Installarlo subito!

Intervento d’emergenza da parte di Microsoft per mettere una pezza al brutto pasticcio verificatosi questa settimana con la pubblicazione di informazioni su una vulnerabilità potenzialmente disastrosa.

La vicenda, di cui abbiamo parlato in questo articolo, riguarda una falla di sicurezza (CVE-2020-0796) che è stata battezzata con il nome di SMBGhost. Si tratta di un bug che affligge SMBv3, l’ultima versione del Server Message Block utilizzato per la condivisione in rete di stampanti e file in ambiente Windows.

La vulnerabilità, come spiegano dalle parti di Fortinet, consentirebbe a un utente non autenticato di portare un attacco in remoto inviando una serie di pacchetti confezionati ad hoc, avviando l’esecuzione di codice sulla macchina presa di mira.

Insomma: si tratta di un formidabile strumento per creare un worm del tutto simile a WannaCry, il ransomware che nel maggio del 2017 ha fatto strage di computer in tutto il mondo e che ancora oggi rappresenta una potenziale minaccia.

Fortunatamente, quelli circolati in questi giorni erano solo dettagli sulla falla di sicurezza e non erano accompagnati dal codice che avrebbe permesso di sfruttare l’exploit. Secondo tutti i maggiori esperti di sicurezza, quindi, i pirati informatici non avrebbero avuto il tempo di realizzare malware in grado di sfruttare il bug.

A giorni di distanza, nessuno è ancora riuscito a ricostruire con esattezza che cosa sia successo. L’ipotesi più accreditata è che ci sia stato un problema di comunicazione per quanto riguarda l’elenco dei bug corretti nella tornata di aggiornamenti di marzo, in cui in un primo momento sarebbe stato inserito anche quello di SMBv3, poi rinviato.

Le società di sicurezza interessate, però, non avrebbero recepito in tempo la notifica del rinvio e avrebbero quindi pubblicato i dettagli della vulnerabilità.

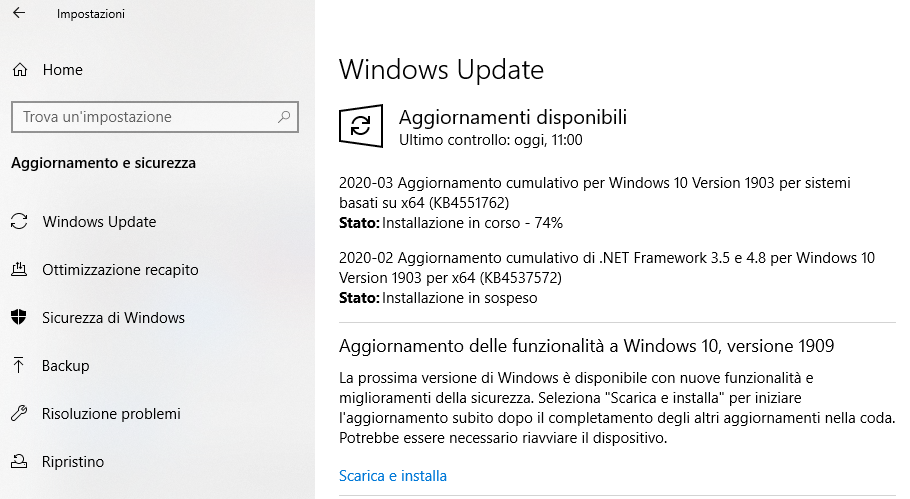

Ora, come si legge anche sul sito di Microsoft, l’aggiornamento è disponibile (chi scrive lo sta installando in questo momento) e viene distribuito attraverso Windows Update.

Ora però si apre la solita corsa agli aggiornamenti, con la speranza che in questo caso utenti privati e aziendali siano più responsabili di quanto abbiano dimostrato di essere nel caso di EternalBlue, la celebre vulnerabilità di SMB che ha creato numerosi grattacapi anche dopo la fine dell’emergenza WannaCry.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...