Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Ora Trickbot adotta una tecnica “aggressiva” per impedire l’analisi

Gen 26, 2022 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del malware non si limita a nascondersi: se “fiuta” un tentativo di analisi attiva le contromisure e manda in crash il sistema.

Prima regola: non essere individuati dagli esperti di sicurezza. Gli sforzi dei pirati informatici per afre in modo che i loro malware non possano essere studiati dagli analisti delle società che si occupano di cyber security sono in continua evoluzione e, con la nuova versione di Trickbot, inaugurano una nuova strategia.

Normalmente, i cyber criminali adottano tecniche di offuscamento per impedire l’analisi del codice dei loro malware o, nella maggior parte dei casi, equipaggiano il codice malevolo con funzionalità che ricordano la “strategia dell’opossum”.

Se vengono rilevati indizi che portano a pensare che il malware sia eseguito in ambienti virtuali dagli esperti di sicurezza, il malware si “finge morto”.

Gli autori di Trickbot, però, hanno scelto una strategia più aggressiva. Come spiegano i ricercatori di IBM X-Force in un report pubblicato su Internet, i pirati informatici hanno inserito nel loro malware uno script anti-debugging.

In particolare, la funzione prende di mira le attività che in gergo vengono chiamate “code beautifying”, cioè quelle attività automatiche che i ricercatori usano per rendere più “leggibile” il codice delle applicazioni malevole.

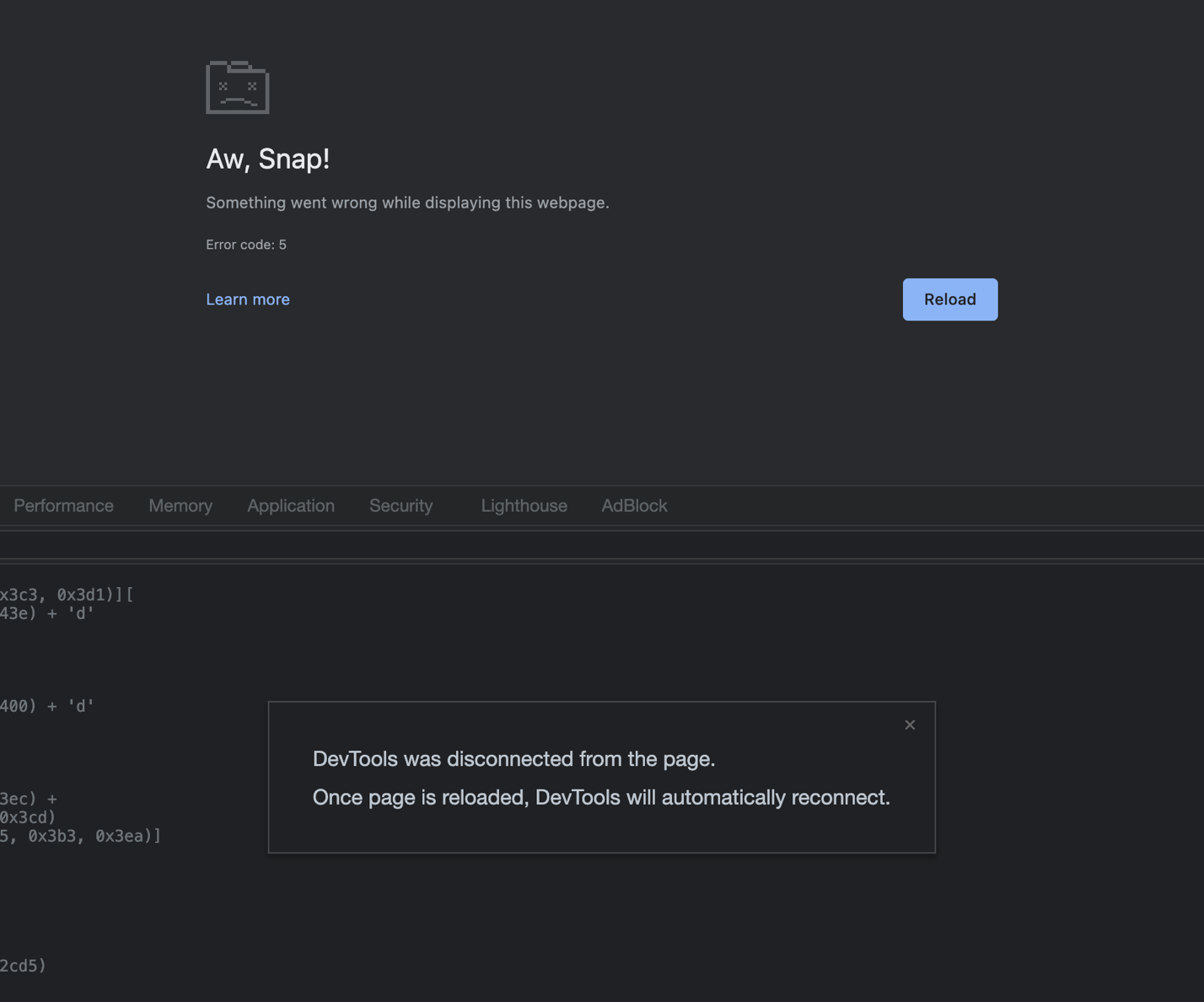

Nel momento stesso in cui viene utilizzata una funzionalità di code beautifying, Trickbot reagisce avviando un loop che satura la memoria e, di conseguenza, manda in crash la macchina.

Insomma: se un ricercatore di sicurezza cerca di analizzare la nuova versione di Trickbot, si ritrova a dover fare i conti con un sistema che cerca di mandare sistematicamente in tilt il sistema su cui lo sta studiando.

Naturalmente, la tecnica non è l’unico espediente utilizzato per rendere difficoltosa l’analisi del codice del malware: i pirati hanno usato anche un sistema di codifica Base64 e l’inserimento di una buona dose di “codice spazzatura” per complicare le cose.

La tecnica che punta a provocare il crash del sistema, però, è di certo quella più innovativa.

Articoli correlati

-

Nell’era del quantum computing...

Nell’era del quantum computing...Feb 02, 2023 0

-

Persiste l’assegnazione di...

Persiste l’assegnazione di...Set 15, 2022 0

-

34.000 credenziali IBM in vendita sul...

34.000 credenziali IBM in vendita sul...Set 08, 2022 0

-

Cyberattacchi sempre più costosi, ma...

Cyberattacchi sempre più costosi, ma...Ago 01, 2022 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...