Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Società di sicurezza mettono KO l’Exploit Kit RIG

Giu 06, 2017 Marco Schiaffino Malware, News, RSS 0

Abbattuti migliaia di siti Internet sfruttati dai pirati per diffondere malware. L’operazione portata a termine da RSA insieme ad altre aziende operanti nel settore.

L’hanno chiamata Operazione Shadowfall e avrebbe portato al risultato di assestare un duro colpo a RIG, uno degli Exploit Kit più attivi negli ultimi mesi.

Ad “abbattere” la ragnatela di pagine Web che compongono RIG è stato un gruppo di ricercatori provenienti da varie aziende, tra cui RSA. La società di sicurezza ha illustrato le caratteristiche dell’operazione in un report sul suo blog ufficiale.

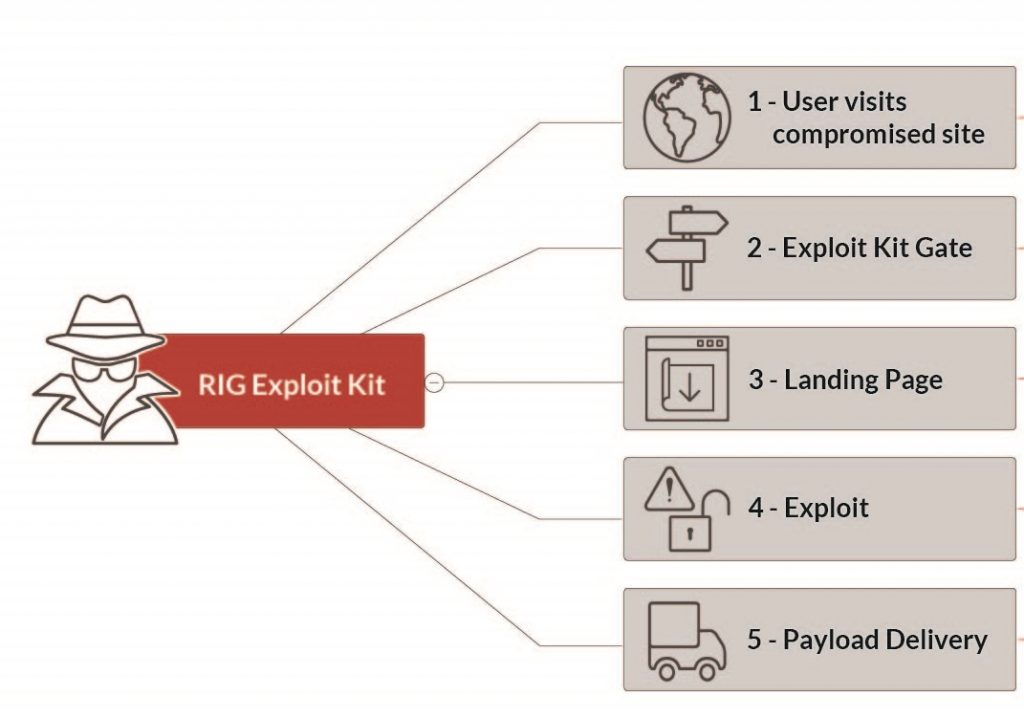

RIG, in pratica, è una piattaforma pensata per diffondere malware di qualsiasi genere e i suoi gestori la mettono a disposizione di chi paga un “affitto”. Composta da migliaia di pagine Web che contengono exploit di ultima generazione.

Quando una vittima viene attirata sulla pagina, l’Exploit Kit sfrutta le informazioni inviate dal computer al sito Internet (per esempio il sistema operativo o il tipo e la versione del browser) per selezionare l’exploit più efficace e avviare l’installazione in remoto del malware.

Lo schema di attacco usato dall’Exploit Kit RIG sintetizzato dai ricercatori RSA.

Le pagine Web sono di solito create come sottodomini all’interno di siti Internet compromessi, ma gestite attraverso servizi di hosting “blindati” che consentono ai pirati informatici di averne il controllo completo.

L’operazione ha visto gli specialisti di RSA affiancati al team di sicurezza di GoDaddy, uno dei servizi di hosting più colpiti da questa forma di “infiltrazione” da parte dei cyber-criminali.

Per individuare tutti i sottodomini (o “domini ombra”) collegati a RIG, i ricercatori hanno portato avanti una complessa operazione di intelligence sfruttando i database WhoIs e incrociando le informazioni dei soggetti che li hanno registrati per individuare altri sottodomini sospetti.

La violazione dei siti Internet legittimi, secondo RSA, è avvenuta attraverso attacchi di phishing o tecniche di Brute Forcing che avrebbero preso di mira in particolar modo i siti basati su piattaforma WordPress. Gli attacchi sarebbero stati portati, in alcuni casi, utilizzando botnet di dispositivi IoT compromessi.

- Exploit Kit, GoDaddy, RIG, RSA

Articoli correlati

-

Nell’era del quantum computing...

Nell’era del quantum computing...Feb 02, 2023 0

-

IoT e certificati di sicurezza: bastano...

IoT e certificati di sicurezza: bastano...Dic 17, 2019 0

-

Spelevo: il nuovo Exploit Kit punta...

Spelevo: il nuovo Exploit Kit punta...Giu 28, 2019 1

-

Leak dai sistemi di GoDaddy. Il gigante...

Leak dai sistemi di GoDaddy. Il gigante...Ago 14, 2018 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...