Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

IoT e certificati di sicurezza: bastano 3.000 dollari per violarne 435.000

Dic 17, 2019 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità delle chiavi RSA individuata da un gruppo di ricercatori. Se si ha a disposizione abbastanza potenza di calcolo si possono violare.

Ancora IoT e ancora problemi di sicurezza. Il nuovo allarme relativo alla Internet of Things arriva da un gruppo di ricercatori di Keyfactor, che hanno messo sotto la lente d’ingrandimento le procedure usate dai dispositivi “intelligenti” per creare le chiavi RSA utilizzate nei certificati digitali.

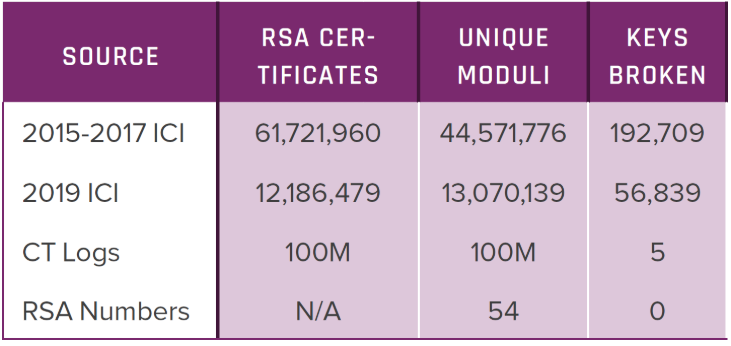

Come si legge nel report pubblicato da Keyfactor, la ricerca ha preso in esame 75 milioni di certificati RSA “rastrellati” su Internet e ha evidenziato lo scarso livello di qualità delle chiavi utilizzate.

I ricercatori, per la loro indagine, hanno preso le mosse da una tecnica di attacco già conosciuta, che permette di scardinare il sistema di crittografia a chiave asimmetrica RSA. La tecnica fa leva sulle modalità con cui vengono generate le chiavi.

RSA, infatti, prevede l’utilizzo di due fattori (nella pratica due numeri primi scelti casualmente) per la creazione delle chiavi. La tecnica di attacco, basata sull’analisi di grandi quantità di chiavi, permette di compromettere quelle che hanno fattori in comune.

Normalmente, spiegano i ricercatori, questa corrispondenza è piuttosto rara. In un esempio citato nel report e basato sull’analisi dei log di Certificate Transparency, si verifica in 5 casi su 100 milioni di sample. La loro indagine, però, ha trovato una corrispondenza ogni 172 certificati.

Tradotto sul campione da loro analizzato, si traduce in 435.000 certificati “deboli”, che possono cioè essere compromessi. Per farlo, spiegano dalle parti di Keyfactor, è stato sufficiente utilizzare un server su piattaforma Microsoft Azure per elaborare il database di certificati. Costo dell’operazione: 3.000 dollari.

Ma cosa c’entrano i dispositivi IoT con tutto questo? Secondo i ricercatori, la diffusione dei dispositivi “smart” rende più facile l’attacco per due motivi. Prima di tutto perché la presenza dei device IoT incrementa esponenzialmente il numero di certificati in circolazione su Internet.

In secondo luogo perché i dispositivi stessi, spesso estremamente semplici, utilizzano tecniche di randomizzazione di bassa qualità, rendendo più probabile la corrispondenza dei fattori utilizzati in altre chiavi.

Lo scenario che dipingono gli autori della ricerca, se non catastrofico, è per lo meno preoccupante. La violazione dei certificati, infatti, consentirebbe di scardinare i sistemi di protezione nelle comunicazioni e, di conseguenza, portare attacchi estremamente dannosi.

Il fatto che i dispositivi IoT in questione siano utilizzati anche in ambiti industriali e nel settore automobilistico, aprono poi la strada a forme di sabotaggio estremamente pericolose.

La soluzione, secondo i ricercatori è semplice: adottare sistemi di generazione delle chiavi più sicuri. Un compito non facile anche perché, come fanno notare gli autori, la distribuzione di eventuali aggiornamenti software in grado di mitigare il rischio sui dispositivi IoT si scontra con la scarsa sensibilità dei produttori e degli stessi utenti.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...