Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Gangnam Industrial Style: attacchi a centinaia di aziende

Dic 18, 2019 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Il gruppo di pirati informatici ha preso di mira in particolare le aziende del settore industriale con sede in Corea del Sud.

Una vera e propria campagna che sta coinvolgendo centinaia di società in mezzo mondo e che avrebbe l’obiettivo di rubare informazioni sensibili e segreti industriali.

A svelare le tattiche dei pirati informatici che operano la Gangnam Industrial Style sono i ricercatori di CyberX, che hanno pubblicato un report che riassume le modalità di attacco e offre una panoramica sulle aziende colpite.

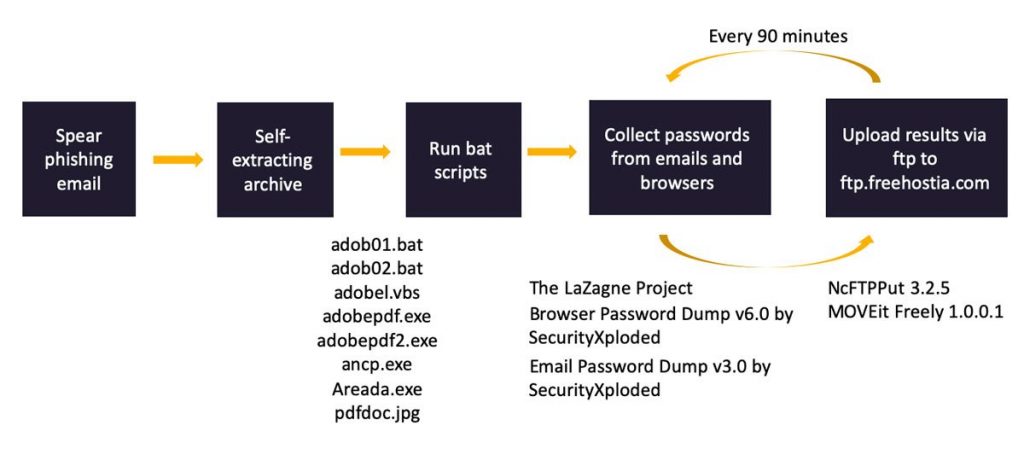

I cyber-criminali, spiegano i ricercatori, utilizzano una variante di un vecchio malware chiamato Separ, individuato per la prima volta nel 2013. La nuova versione contiene una serie di funzionalità aggiuntive rispetto all’esemplare individuato 6 anni fa.

In particolare, notano dalle parti di CyberX, questa versione è programmata per rubare, oltre alle password, anche tutti i file che corrispondono a determinate estensioni (documenti di office e immagini) e integra un sistema che sfrutta la funzione di Autorun per garantirsi persistenza sulla macchina infetta.

Ciò che rende particolarmente insidioso l’attacco, però, non sono tanto le caratteristiche del trojan, quanto la cura con cui i pirati informatici hanno pianificato questa colossale campagna di attacchi.

I bersagli, scelti con cura tra le aziende che operano nel settore industriale, sono per la maggior parte (circa il 60%) società con sede nella Corea del Sud, ma tra le vittime ci sono anche aziende che operano in Cina, Tailandia, Ecuador, Regno Unito e Germania.

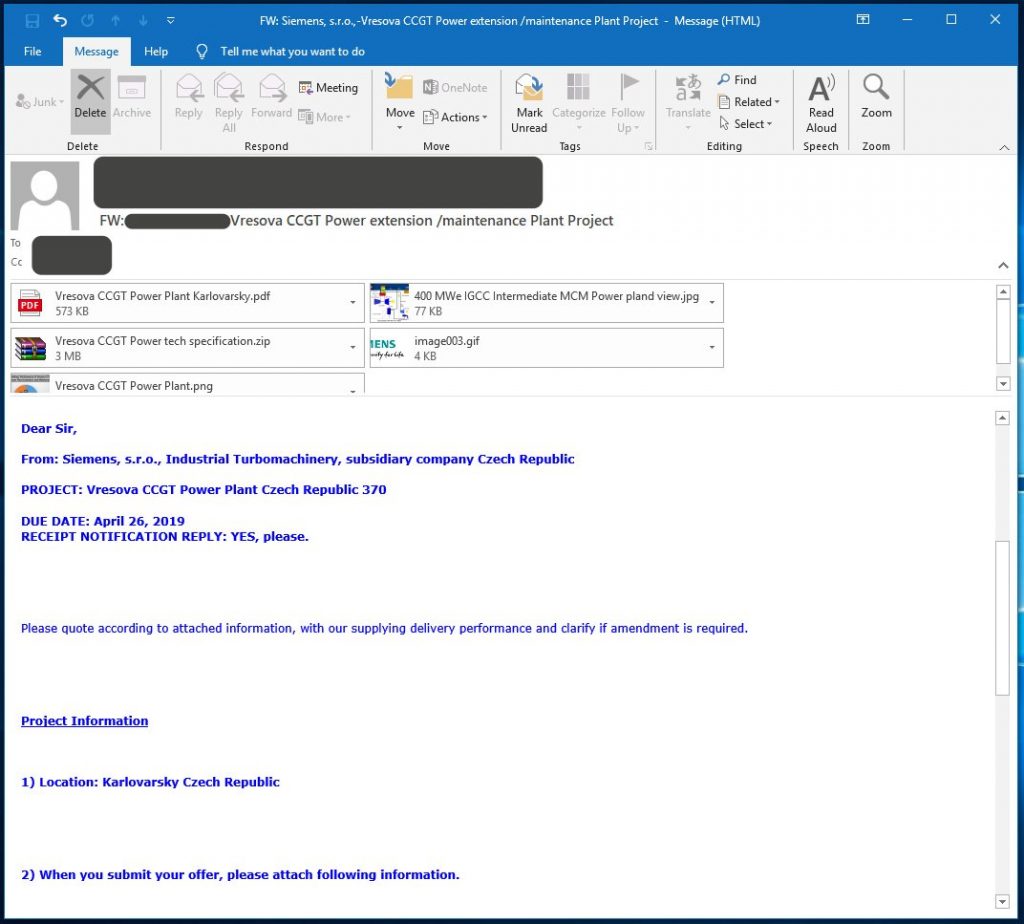

Il vettore di attacco è rappresentato da email che vengono confezionate su misura per ogni bersaglio e che sono camuffate in modo da sembrare comunicazioni legittime da parte di enti pubblici o altre aziende, con riferimenti specifici a progetti realmente esistenti.

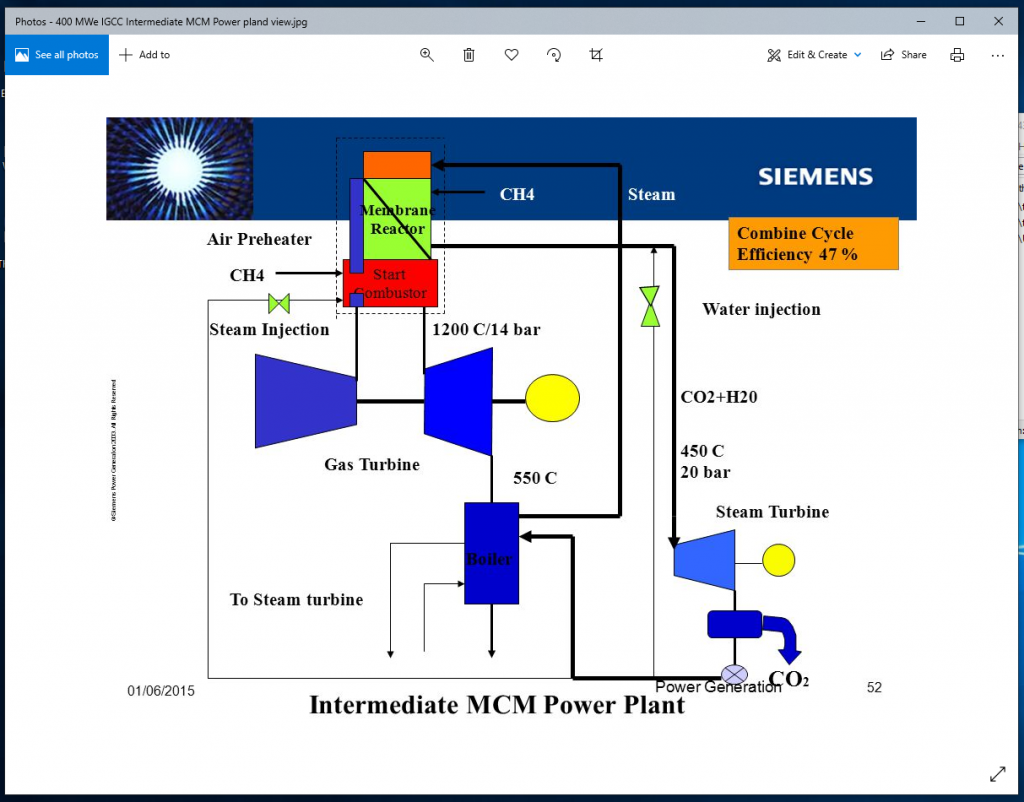

I messaggi di posta elettronica vengono corredati da numerosi allegati. In uno dei casi analizzati dal team di ricercatori, al messaggio era allegata anche della documentazione estremamente credibile relativa a un sistema commercializzato da Siemens.

Il malware, invece, è nascosto all’interno di un archivio compresso in formato ZIP che, una volta aperto, appare contenere dei semplici PDF.

In realtà i file sono degli eseguibili (i pirati ne hanno alterato l’icona) che, una volta avviati, eseguono una serie di operazioni tra cui la disattivazione di Windows Firewall, la copia delle password del browser e del programma di posta elettronica, delle email stesse e dei file di potenziale interesse. Il tutto viene poi caricato su un server controllato dai pirati informatici attraverso un collegamento FTP.

Stando a quanto riporta CyberX, la tecnica ha avuto un’incredibile efficacia. Le aziende compromesse dagli attacchi sarebbero infatti più di 200.

Articoli correlati

-

Coupang conferma il data breach:...

Coupang conferma il data breach:...Dic 01, 2025 0

-

Hacker nord-coreani attaccano...

Hacker nord-coreani attaccano...Mar 06, 2024 0

-

Andariel ha sviluppato nuovi malware...

Andariel ha sviluppato nuovi malware...Set 11, 2023 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...