Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

g-data, IceRat, Marco Schiaffino, Trojan

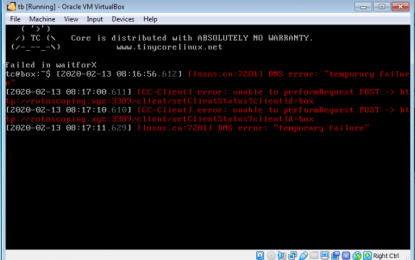

IceRat: il trojan “virtuale” che sfugge agli antivirus

Dic 01, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

Il malware utilizza una macchina virtuale JavaScript per avviare un PHP che ne esegue il codice. Solo 2 motori antivirus su 3 lo riconoscono. Le tecniche di evasione che consentono ai malware di...ServHelper raddoppia: oltre alla backdoor installa un miner

Lug 13, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del trojan integra un generatore di cripto-valuta che viene installato sul sistema infetto in un ambiente virtuale. Perché limitarsi a rubare informazioni quando, nel frattempo, si...G Data chiude la sede italiana. Cosa dobbiamo aspettarci?

Feb 22, 2019 Giancarlo Calzetta Mercato, News 0

G Data, affermato vendor tedesco di soluzioni di sicurezza, ha deciso di chiudere la sede italiana senza alcun preavviso. Cosa succederà a clienti e partner? G Data non ha più un ufficio in...Cyber-security: cosa ci aspetta nel 2019?

Dic 27, 2018 Marco Schiaffino In evidenza, News, RSS, Scenario 0

Come ogni anno, gli esperti di sicurezza provano a tratteggiare le minacce che ci troveremo ad affrontare nei prossimi 12 mesi. Mancano pochi giorni alla fine del 2018 e, per chi lavora nel settore...Fatevi un regalo di Natale: disinstallate Flash!

Dic 10, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Il suggerimento arriva da G Data, dopo la notizia dell’ennesimo exploit zero-day che sfrutta le falle del programma Adobe. Un po’ sopra le righe, ma condivisibile. Il commento di Hauke Gierow di...AI di nuova generazione contro le tecniche di mimetizzazione dei malware

Nov 30, 2018 Marco Schiaffino In evidenza, News, RSS, Tecnologia 0

Le tecniche di offuscamento usate dai pirati richiedono nuovi strumenti per individuare il codice malevolo. L’esempio di G Data DeepRay. La velocità con cui i cyber-criminali sviluppano e...Lotta all’hacking di stato: si schiera anche il Cybersecurity Tech Accord

Nov 15, 2018 Marco Schiaffino Hacking, News, Privacy, RSS, Scenario 0

L’iniziativa coinvolge oltre 60 aziende IT e pone come obiettivo la protezione degli utenti contro attacchi informatici, anche da organizzazioni governative. Si fa presto a dire cyber-security....Google ostenta ottimismo, ma i malware per Android crescono

Nov 09, 2018 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

Nel terzo trimestre 2018 sono comparse più di 3 milioni di applicazioni dannose per il sistema mobile di Google. Intanto l’azienda parla di “un sistema più sicuro”. Se nel settore computer i...L’amore (e gli abbandoni) ai tempi della Smart Home

Lug 31, 2018 Marco Schiaffino News, RSS, Scenario 0

L’invasione di dispositivi “intelligenti” nelle case cambia i rapporti sentimentali. Dal rischio del controllo a distanza ai problemi dopo la rottura. Un tempo le cose erano facili: in caso di...Migliaia di vittime in tutto il mondo: è il primo worm per Android

Lug 26, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Vulnerabilità, Worms 0

Una vulnerabilità del sistema operativo Google ha aperto la strada ad ADB.miner, che sfrutta una porta lasciata aperta sui dispositivi. Un attacco in remoto senza che sia necessaria alcuna tecnica...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...