Aggiornamenti recenti Marzo 24th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

News

L’attacco a Equifax? Colpa di un singolo dipendente (e di chi ha scritto le procedure)

Ott 04, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, RSS, Vulnerabilità 0

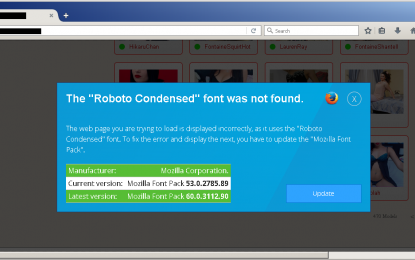

Secondo la dirigenza, l’incaricato che doveva avvisare della patch non lo ha fatto. Quindi gli aggiornamenti dipendono da una singola persona? A circa un mese dalla notizia della violazione dei...L’attacco Roboto Condensed ora viene usato per distribuire adware

Ott 04, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

L’attacco che sfrutta la supposta mancanza del font viene usato per distribuire adware e programmi indesiderati. In un precedente articolo abbiamo già parlato dell’attacco denominato Roboto...L’attacco a Yahoo non ha colpito 1 miliardo di utenti, ma 3 miliardi!

Ott 04, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, News, RSS 0

A mesi di distanza dall’annuncio della violazione dei suoi sistemi l’azienda ammette che i pirati informatici hanno messo le mani sui dati di tutti gli iscritti. Avete (o avete avuto) un account...Attacchi ai siti WordPress. I pirati sfruttano una vulnerabilità zero-day

Ott 03, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, News, RSS, Vulnerabilità 0

Le falle di sicurezza affliggono alcuni plugin per il popolare Content Management System e permettono un attacco di tipo PHP Injection. Il più famoso, il più diffuso e il più bersagliato dai...Gravi vulnerabilità in Dnsmasq. Un milione di dispositivi a rischio hacking

Ott 03, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Il software open source è integrato in router, dispositivi “smart” e in distro di Linux come Ubuntue e Debian. Tempo di aggiornamenti… Sono sette le falle di sicurezza che i ricercatori di...Gli aggiornamenti Apple non fanno (sempre) l’update di EFI

Ott 02, 2017 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Una ricerca dimostra che numerosi Mac che dovrebbero essere aggiornati hanno una vecchia versione di EFI. Il sistema è da rivedere? A partire dal 2015, le macchine Apple hanno un sistema di...Una falla negli switch Siemens mette a rischio i sistemi industriali

Ott 02, 2017 Marco Schiaffino News, Vulnerabilità 0

L’azienda ha messo a disposizione un aggiornamento urgente per tutti i dispositivi che utilizzano Ruggedcom Discovery Protocol (RCDP). Inutile fare giri di parole: il rischio è quello di un...Una nuova variante del trojan BankBot finisce su Google Play

Ott 02, 2017 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Il malware sfrutta il servizio di accessibilità di Android per violare i dispositivi. ESET: “Sfrutta tecniche avanzate di offuscamento”. Era “nascosto” in una falsa versione di Jewels Star e...Hacker incassa 63.000 dollari in Monero compromettendo server ISS

Set 29, 2017 Marco Schiaffino Attacchi, Hacking, News, RSS 0

Il pirata ha sfruttato una vulnerabilità ben nota e ha utilizzato codice “riciclato” dal Web. Ma si è messo in tasca un bel po’ di soldi. Non serve essere un genio del crimine per arricchirsi...Rischio privacy in iOS: le app possono ricostruire i nostri spostamenti

Set 29, 2017 Marco Schiaffino News, Privacy, RSS 0

Basta l’accesso alle fotografie per estrarre dai dati EXIF le informazioni che ricostruiscono tutti i nostri movimenti. Non è una novità: il nostro smartphone contiene migliaia di informazioni...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca...