Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

News

Arriva chaiOS, l’attacco che blocca l’iPhone iOS con un messaggio

Gen 18, 2018 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 3

Basta un SMS con un link per mandare in crash il sistema operativo dello smartphone. E non serve nemmeno che la pagina venga aperta… Per il momento non si è scatenato il passaparola e i casi di...Torna la botnet Satori e questa volta attacca i miner per Ethereum

Gen 18, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Worms 1

La nuova variante del worm prende il controllo dei miner e dirotta la cripto-valuta generata sul conto del pirata informatico. Possiamo dirlo: la notizia dello smantellamento della botnet Satori era...Non chiamatelo ransomware: KillDisk cancella i dati per sempre

Gen 17, 2018 Marco Schiaffino Attacco non convenzionale, Malware, Minacce, News, Ransomware, RSS 2

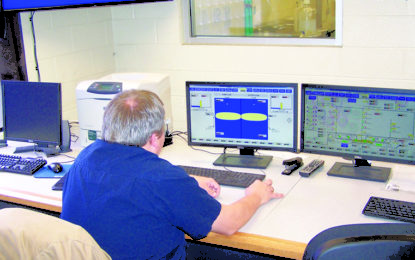

Un’ondata di attacchi ha preso di mira società nel settore finanziario in Sud America. Il malware sviluppato dagli stessi autori di NotPetya. I file non sono accessibili e sul computer compare una...Controllo SCADA da Android? Bello, ma la sicurezza…

Gen 17, 2018 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 1

Allarme rosso: il livello di sicurezza dei software usati per controllare i sistemi informatici degli impianti industriali è disastroso. I sistemi SCADA sono quelli che permettono di gestire gli...Attacco ransomware all’ospedale. Hanno il backup, ma pagano lo stesso…

Gen 17, 2018 Marco Schiaffino Attacchi, Gestione dati, Intrusione, Malware, News, RSS 1

La dirigenza ha preferito pagare ai pirati i 55.000 dollari di riscatto. “Ripristinare il backup avrebbe richiesto troppo tempo”. Avere un sistema di sicurezza non è sufficiente: bisogna anche...Ecco Skygofree: il software spia 100% italiano

Gen 16, 2018 Marco Schiaffino Apt, Attacchi, Hacking, In evidenza, Keylogger, Malware, Minacce, News, Privacy, RSS, Trojan 1

L’app per Android nasconde uno spyware ed è stata utilizzata solo in Italia a partire dal 2014. I ricercatori: “è estremamente professionale”. L’Italia, come è stato detto da molti, sarà...Ora Spectre e Meltdown creano problemi anche all’industria

Gen 16, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

I produttori segnalano malfunzionamenti dei sistemi SCADA legati agli aggiornamenti distribuiti da Microsoft: sistemi instabili e possibili crash. Gli aggiornamenti software per proteggere i computer...Corrette due vulnerabilità nei NAS Seagate. Avete aggiornato?

Gen 16, 2018 Marco Schiaffino Gestione dati, Hacking, Intrusione, News, Phishing, Privacy, Prodotto, RSS, Vulnerabilità 0

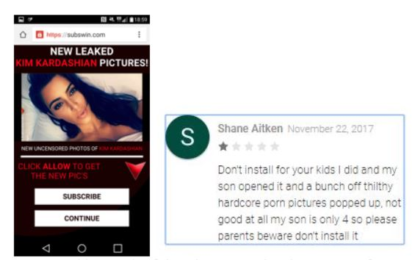

Gli attacchi permettono di accedere al servizio di Personal Cloud e acquisirne il controllo. Le falle sono state corrette nella nuova versione del firmware. Avere a disposizione tutti i file...AdultSwine: pubblicità porno in app per bambini su Google Play

Gen 16, 2018 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

La colpa è di un malware inserito in 60 app nello store ufficiale Android, che sono state scaricate almeno da 3 milioni di utenti. L’ennesima irruzione di un malware in Google Play ha esposto...MaMi: ecco il primo malware per Mac del 2018

Gen 15, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 3

È un trojan in grado di rubare informazioni e dirottare il traffico modificando le impostazioni del DNS. E gli antivirus faticano a individuarlo… L’inizio del 2018 è decisamente col botto,...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...