Aggiornamenti recenti Giugno 9th, 2026 12:26 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Infrastrutture Critiche e Geopolitica: è l’Era dell’Antifragilità

- Il gruppo criminale cinese TA4922 adesso punta anche all’Europa

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

Minacce

Mal/Miner-C usa i PC infetti per minare crypto-moneta

Set 13, 2016 Marco Schiaffino Attacco non convenzionale, Minacce, News, RSS 0

Il malware sfrutta la potenza di calcolo delle macchine infette per ottenere moneta virtuale e si diffonde infettando le cartelle sui NAS che agiscono come server FTP. L’idea di usare i computer...Non solo Windows e Linux: il trojan Mokes colpisce anche i Mac

Set 08, 2016 Marco Schiaffino Keylogger, Malware, Minacce, News, Trojan 0

È uno dei rari casi di “trojan multipiattaforma” in circolazione. Le versioni per Linux e Windows sono state scoperte a gennaio, quella per Mac solo adesso. Stesso impianto di base e stesso...Ecco CryLocker, iI ransomware che ti cerca nel mondo reale

Set 07, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, Trojan 0

Il malware identifica ogni macchina colpita e usa Google Maps per localizzarla. Il motivo? Per ora è un mistero. L’evoluzione dei ransomware, in alcuni casi, prende pieghe inaspettate. Nel caso di...Umbreon ha il nome di un Pokemon, ma è un rootkit per Linux.

Set 06, 2016 Marco Schiaffino Minacce, Trojan 0

Il rootkit agisce a livello utente ed è in grado di aprire una backdoor sulla macchina colpita. Difficile da individuare, circola come strumento di hacking nei bassifondi del Web. Anche i pirati...Malware per Mac “travestito” (ancora) da client Torrent

Set 02, 2016 Marco Schiaffino Minacce, Trojan 0

Per la seconda volta in 6 mesi il sito che ospita l’app Transmission per Mac ha distribuito un malware che colpisce i computer Apple. Era già successo lo scorso marzo e, questa volta, il malware...Ora il trojan Hancitor usa delle nuove tecniche di attacco

Ago 23, 2016 Marco Schiaffino Minacce, Trojan 0

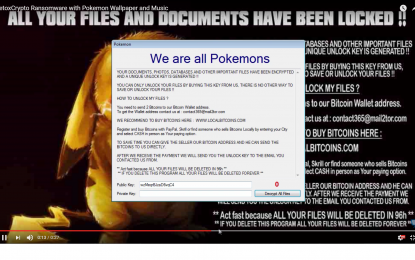

Il malware “nasconde” il codice del payload al suo interno per rendere più duro il lavoro degli antivirus. Secondo gli analisti è la prima volta che viene utilizzata questa strategia. Hancitor...Due versioni per il ransomware DetoxCrypto. È un franchising?

Ago 23, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware 0

Stesso codice ma stili diversi. Il ransomware potrebbe essere offerto nella formula “malware as a service” a chiunque voglia lanciarsi nel settore della cyber-estorsione. Non sarebbe la prima...Trojan per Linux usa i server per “minare” Bitcoin

Ago 12, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware va a caccia di server abbastanza potenti per garantire ai pirati la potenza di calcolo che gli serve per forgiare la cripto-valuta. A rischio le macchine (configurate male) con il database...Un malware invisibile… grazie al certificato digitale!

Ago 08, 2016 Marco Schiaffino Concept, Malware, News, Vulnerabilità 0

Un ricercatore ha dimostrato la possibilità di nascondere un malware all’interno di un file eseguibile con certificato digitale, senza crittografia o packer. Uno degli aspetti che gli autori di...Un programma genera phishing su Twitter: 60% di successo

Ago 05, 2016 Marco Schiaffino Approfondimenti, In evidenza, RSS, Social engineering, Tecnologia 0

Il sistema automatico è in grado di analizzare il comportamento del bersaglio sul social network e creare automaticamente i tweet più adatti per indurlo a fare click su un collegamento. Stando alle...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Infrastrutture Critiche e Geopolitica: è l’Era...

Infrastrutture Critiche e Geopolitica: è l’Era...Giu 09, 2026 0

Il nuovo assetto geopolitico mondiale ha messo a nudo una... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Infrastrutture Critiche e Geopolitica: è l’Era...

Infrastrutture Critiche e Geopolitica: è l’Era...Giu 09, 2026 0

Il nuovo assetto geopolitico mondiale ha messo a nudo -

Il gruppo criminale cinese TA4922 adesso punta anche...

Il gruppo criminale cinese TA4922 adesso punta anche...Giu 04, 2026 0

Un gruppo cybercriminale di lingua cinese fino a poco... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in...