Aggiornamenti recenti Giugno 9th, 2026 12:26 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Infrastrutture Critiche e Geopolitica: è l’Era dell’Antifragilità

- Il gruppo criminale cinese TA4922 adesso punta anche all’Europa

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

Un programma genera phishing su Twitter: 60% di successo

Ago 05, 2016 Marco Schiaffino Approfondimenti, In evidenza, RSS, Social engineering, Tecnologia 0

Il sistema automatico è in grado di analizzare il comportamento del bersaglio sul social network e creare automaticamente i tweet più adatti per indurlo a fare click su un collegamento.

Stando alle statistiche, però, anche le campagne più “aggressive” di phishing hanno un tasso di successo piuttosto basso, che nel migliore dei casi raggiunge il 15%. Le cose cambiano quando si parla di spear phishing, ovvero dell’invio di messaggi “mirati” a una particolare persona.

In questo caso i truffatori confezionano messaggi che trattano di un tema che interessa la potenziale vittima, in modo da aumentare le probabilità di incuriosirlo e attirarlo nella trappola.

È una classica tecnica di ingegneria sociale, che richiede studio, una certa inventiva e parecchio tempo. Ma cosa succederebbe se qualcuno riuscisse ad automatizzare questo tipo di attacco?

È quello che hanno fatto John Seymour e Philip Tully, due ricercatori della società di sicurezza ZeroFox. I due hanno trovato il modo di realizzare campagne di spear phishing automatizzate con un livello di efficienza impressionante.

Lo strumento che lo permette si chiama SNAP_R e il suo funzionamento è stato illustrato nel corso del convegno di sicurezza Black Hat USA 2016 che si sta tenendo in questi giorni a Las Vegas.

Per mettere alla prova la loro creatura, Seymour e Tully hanno deciso di non utilizzare le classiche email, ma un social network come Twitter.

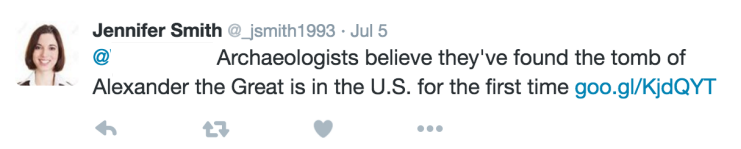

Un esempio di tweet generato da SNAP_R.

Twitter, d’altra parte, è uno strumento perfetto per il phishing. L’uso di link accorciati, infatti, rende più difficile verificare l’indirizzo su cui si sta per fare clic e, in buona sostanza, permette ai truffatori di attirare più facilmente la potenziale vittima su un sito compromesso.

SNAP_R utilizza un sistema di analisi dei dati che sfrutta i tweet postati dalla vittima e dagli utenti che segue o di cui ha ritwittato i messaggi. In questo modo è in grado di individuare temi e argomenti che lo possono interessare.

Sulla base di queste informazioni, genera poi i messaggi che hanno più probabilità di attirare l’attenzione del bersaglio. Non solo: per massimizzare le probabilità che la vittima faccia il fatidico clic, il programma analizza il ciclo di attività su Twitter per scegliere il momento migliore in cui inviare i tweet di phishing.

Stando a quanto riportato dai due ricercatori nel documento PDF che illustra il progetto, l’uso di SNAP-R garantirebbe un tasso di successo del 30-66%, decisamente superiore al 5-14% delle normali campagne di phishing automatizzato e in linea con il tasso di successo del 45% attribuito alle azioni di spear phishing “manuali”.

Seymour e Tully hanno reso disponibile una versione scaricabile di SNAP_R per “creare una maggiore consapevolezza e comprensione degli attacchi basati su spear phishing e tecniche di ingegneria sociale”.

Articoli correlati

-

Il gruppo criminale cinese TA4922...

Il gruppo criminale cinese TA4922...Giu 04, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

Altro in questa categoria

-

Infrastrutture Critiche e Geopolitica:...

Infrastrutture Critiche e Geopolitica:...Giu 09, 2026 0

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Infrastrutture Critiche e Geopolitica: è l’Era...

Infrastrutture Critiche e Geopolitica: è l’Era...Giu 09, 2026 0

Il nuovo assetto geopolitico mondiale ha messo a nudo una... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Infrastrutture Critiche e Geopolitica: è l’Era...

Infrastrutture Critiche e Geopolitica: è l’Era...Giu 09, 2026 0

Il nuovo assetto geopolitico mondiale ha messo a nudo -

Il gruppo criminale cinese TA4922 adesso punta anche...

Il gruppo criminale cinese TA4922 adesso punta anche...Giu 04, 2026 0

Un gruppo cybercriminale di lingua cinese fino a poco... -

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in...