Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Trojan per Linux usa i server per “minare” Bitcoin

Ago 12, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware va a caccia di server abbastanza potenti per garantire ai pirati la potenza di calcolo che gli serve per forgiare la cripto-valuta. A rischio le macchine (configurate male) con il database Redis.

Per “minare” Bitcoin nel 2016 serve una notevole potenza di calcolo e parecchio tempo. Secondo alcuni, il costo dei consumi di energia elettrica per ottenere un singolo Bitcoin sarebbe superiore al valore della moneta stessa.

I pirati informatici che hanno realizzato Linux.Lady hanno pensato di risolvere il problema in maniera creativa: infettare i server Linux di qualcun altro per metterli al lavoro per conto loro.

Il trojan, individuato e analizzato dai ricercatori della società russa Dr. Web, è scritto in GO, un linguaggio di programmazione sviluppato da Google.

Linux.Lady agisce in maniera estremamente pragmatica. Per prima cosa analizza il sistema colpito e comunica al server Command and Control le caratteristiche della macchina: versione di Linux installata, numero di processori, informazioni sulle attività in corso.

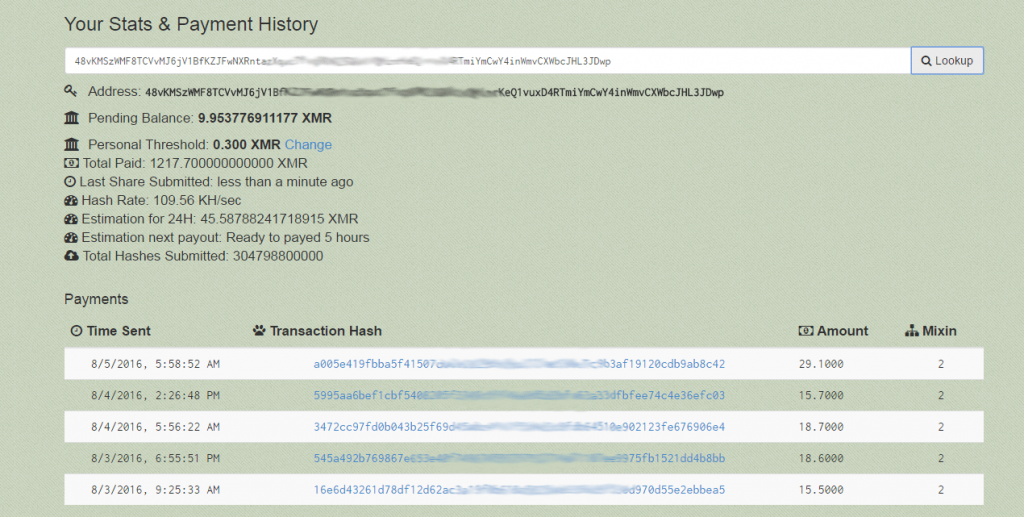

In pratica una sorta di “carta d’identità” del sistema per capire se valga la pena usarlo come miner. A questo punto riceve un file di configurazione per scaricare e installare il programma che gli permette di minare i Bitcoin, che saranno trasferiti nel portafoglio dei pirati.

La potenza di calcolo per minare Bitcoin si può affittare o… rubare con un malware.

Per massimizzare il risultato, Linux.Lady cerca di propagarsi all’interno della rete locale e infettare altri server collegati al primo per “arruolarli” nell’attività di mining.

Il punto debole (ma non troppo) del trojan è il sistema di comunicazione scelto dai cyber-criminali per comunicare con il server C&C. IL malware utilizza infatti la porta 6379 utilizzata dal database Redis. Affinché possa accedervi è necessario che sul server stia girando il database e l’amministratore non abbia impostato alcuna password.

Secondo i ricercatori, il parco macchine con queste caratteristiche sarebbe piuttosto ampio e Linux.Lady potrebbe quindi contare su più di 30.000 potenziali bersagli.

Articoli correlati

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...