Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Non solo Windows e Linux: il trojan Mokes colpisce anche i Mac

Set 08, 2016 Marco Schiaffino Keylogger, Malware, Minacce, News, Trojan 0

È uno dei rari casi di “trojan multipiattaforma” in circolazione. Le versioni per Linux e Windows sono state scoperte a gennaio, quella per Mac solo adesso.

Stesso impianto di base e stesso funzionamento, ma tre versioni diverse in modo da potersi adattare a qualsiasi tipo di macchina. Il trojan in questione si chiama Mokes ed è in circolazione almeno dall’inizio dell’anno. L’individuazione delle versioni per Linux e Windows, infatti, risalgono allo scorso gennaio.

Ora, però, Kaspersky Lab ne ha individuato una nuova versione che è in grado di colpire i computer di Apple. Stefan Ortloff, che ha analizzato tutte le versioni individuate, non specifica quale possa essere il vettore di attacco usato per distribuire Mokes.

Il modus operandi con cui agisce il trojan però è sempre lo stesso. Una volta colpita la macchina, Mokes si installa in una cartella scelta per esclusione (a seconda della disponibilità) tra quelle in una lista presente nel codice.

L’elemento curioso è che, oltre a posizioni che fanno riferimento a cartelle di sistema, il trojan sfrutta anche cartelle di programmi di terze parti, come Dropbox e Firefox.

Nonostante brilli per versatilità, non usa però particolari tecniche di offuscamento, anzi: nella versione per Linux fa in modo di avviarsi a ogni accensione creando un .desktop file come se fosse un’applicazione qualsiasi.

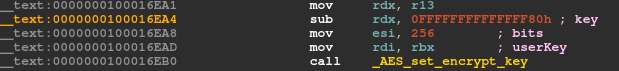

Una volta installato sul sistema, Mokes attiva il collegamento server Command and Control, inviando una sorta di impulso ciclico ogni minuto tramite protocollo HTTP. Quando si collega al server per effettuare download o upload di dati utilizza un sistema di crittografia AES-256-CBC.

Strumenti di sorveglianza e comunicazioni crittografate con AES. Roba da professionisti?

Gli strumenti di spionaggio integrati nel trojan sono decisamente invasivi: Mokes è infatti in grado di agire come keylogger, di registrare l’audio dal computer infetto (creando un file ogni 5 minuti) e di catturare video da eventuali webcam collegate.

Il malware cattura inoltre una schermata del desktop ogni 30 secondi, analizza le unità di memoria per individuare i documenti di Office memorizzati al loro interno ed esegue un monitoraggio continuo delle unità rimovibili che vengono collegate alla macchina.

Tutte le informazioni vengono memorizzate in una cartella TEMP e vengono poi trasmesse periodicamente al Server C&C. In definitiva, quindi, Mokes sembra essere un classico software di sorveglianza simile a quelli sviluppati da “professionisti” del settore.

Un’ipotesi che trova conforto anche nel fatto che la versione per Windows individuata da Ortloff avesse un certificato digitale valido a firma “COMODO RSA Code Signing CA”. Risalire all’autore, però, è tutt’altra storia.

Articoli correlati

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...