Aggiornamenti recenti Marzo 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

- Android: 129 vulnerabilità corrette, zero-day Qualcomm già sfruttata

- Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Marco Schiaffino

Vuoi l’accesso a un sito hackerato? Sul market MagBo ce ne sono 3.000

Set 21, 2018 Marco Schiaffino Hacking, News, RSS, Scenario 1

Il “negozio online” permette di acquistare le credenziali di accesso alle backdoor che permettono di fare qualsiasi cosa sui siti compromessi. Si chiama MagBo ed è un market online (di lingua...MageCart colpisce Newegg: rubati i dati di milioni di carte di credito

Set 21, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, News, RSS 0

Il malefico script dei cyber-criminali è rimasto attivo per un mese sul sito dell’azienda specializzata nella vendita online di elettronica di consumo. Quante saranno le vittime? Dalle nostre...L’azienda chiude e i server vengono venduti all’asta. Con i dati dei clienti…

Set 21, 2018 Marco Schiaffino Gestione dati, In evidenza, Leaks, News, Privacy, RSS 0

Gli hard disk usati dalla catena commerciale NCIX sono stati rivenduti senza cancellare i dati. Le informazioni non erano nemmeno crittografate. Proteggere i dati dei clienti non significa solo...Xbash fa strage di server. Nel mirino sia Linux che Windows

Set 20, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Il malware si diffonde automaticamente. Sui sistemi Microsoft si “limita” a installare un crypto-miner, ma su Linux cancella tutti i database che trova. Si diffonde da solo ed è in grado di...Anonymous scatenata: attaccati i siti della Provincia di Lodi e Saras

Set 20, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, Leaks, News, RSS 0

Gli hacktivist hanno defacciato il sito della Provincia per denunciare le politiche contro i migranti e pubblicato su Internet 328 MB di documenti interni dell’azienda petrolifera. Doppio colpo...Fastidioso bug per Apple: basta aprire un link per bloccare il Mac e riavviare iOS

Set 17, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

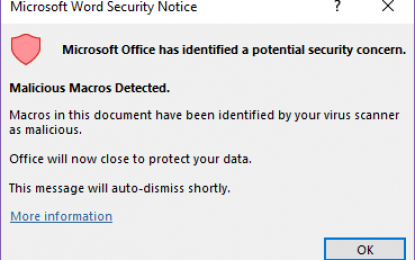

La falla di sicurezza è in un componente utilizzato da tutti i sistemi Apple. Per sfruttarla basta creare un sito Web con un CSS particolare. Difficile che qualcuno riesca a sfruttarla per portare...Nuova funzione di Office 365 per bloccare gli script malevoli

Set 17, 2018 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

Antimalware Scan Interface (AMSI) blocca e analizza le Macro collaborando con l’antivirus installato sul computer. Era già presente in PowerShell per Windows 10 dal 2015, ma adesso gli...La UE pensa a una legge anti-terrorismo sul Web. Ma il rischio è la censura

Set 17, 2018 Marco Schiaffino News, RSS, Scenario, Tecnologia 0

Un’ora di tempo per rimuovere i contenuti (o i siti) che possono incitare al terrorismo. Maxi multe per chi non esegue immediatamente l’ordine. Dopo la direttiva sul Copyright, approvata al...Nuova variante dell’attacco Cold Boot per violare la crittografia del disco

Set 13, 2018 Marco Schiaffino Gestione dati, Hacking, In evidenza, News, RSS, Vulnerabilità 0

La tecnica permette di rubare le chiavi dalla RAM dopo uno spegnimento “forzato”. F-Secure: “un problema per i laptop aziendali”. Se avete l’abitudine di lasciare il vostro computer...Dopo due anni dalla sua comparsa Loki è ancora una minaccia

Set 13, 2018 Marco Schiaffino In evidenza, Malware, News, RSS 0

Il trojan è in circolazione dal 2015 ma i pirati non accennano a fermarsi. CyberArk: “Attenti alle nuove varianti in circolazione”. Spesso gli allarmi riguardanti la diffusione di un malware...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo... -

Android: 129 vulnerabilità corrette, zero-day Qualcomm...

Android: 129 vulnerabilità corrette, zero-day Qualcomm...Mar 03, 2026 0

Google ha rilasciato gli aggiornamenti di sicurezza Android... -

Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Una falla in Chrome sfrutta Gemini Live per scopi malevoliMar 02, 2026 0

Palo Alto, azienda specializzata in sicurezza informatica,...