Aggiornamenti recenti Maggio 28th, 2026 1:20 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

Ecco Dragonblood, la prima vulnerabilità di WPA3

Apr 11, 2019 Marco Schiaffino In evidenza, News, RSS, Tecnologia, Vulnerabilità 1

Il nuovo standard non è ancora entrato a regime ma spunta già una falla di sicurezza che consente di violare il sistema di autenticazione.

Niente panico: per una volta, la vulnerabilità è spuntata esattamente quando doveva farlo, cioè quando i dispositivi che implementano lo standard sono pochi e vengono costantemente monitorati per verificare se spuntano eventuali problemi.

A specificarlo è la stessa Wi-Fi Alliance, nel comunicato stampa che ha pubblicato per segnalare la scoperta di Dragonblood, una falla di sicurezza che affligge il nuovo protocollo WPA3-Personal.

I problemi nascono dal fatto che il nuovo sistema di handshacking, noto come Simultaneous Authentication of Equals (SAE) o Dragonfly, permetterebbe di raccogliere informazioni attraverso un attacco side-channel, oltre a “non implementare in maniera appropriata alcune operazioni crittografiche o usare componenti di crittografia indesiderati”.

Insomma: come spiegano Mathy Vanhoef ed Eyal Ronen, i due ricercatori che hanno scoperto la falla di sicurezza, si apre la possibilità che un pirata informatico possa violare la password di autenticazione attraverso una serie di azioni combinate.

Un attacco che permetterebbe di intercettare informazioni riservate come numeri di carte di credito, password, messaggi di chat, email e simili.

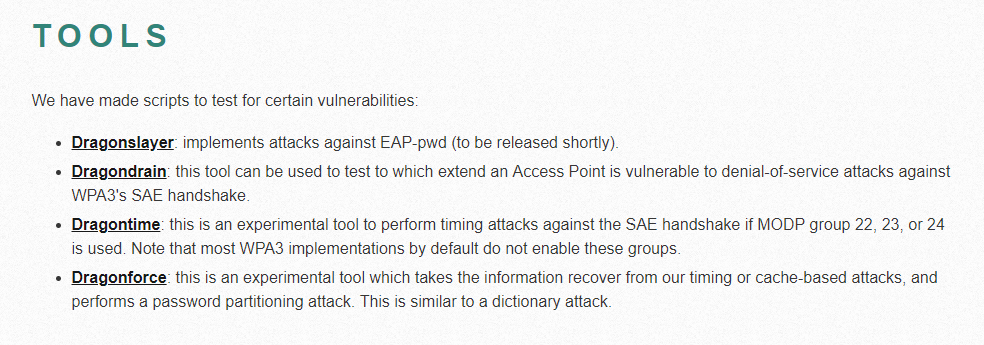

I due ricercatori hanno anche pubblicato su Internet una serie di tools che dimostrano l’efficacia delle tecniche di attacco, che si muovono su due binari.

Alcune sfruttano un sistema di downgrade, forzando in pratica il dispositivo ad “abbandonare” WPA3 per utilizzare WPA2, che utilizza il vecchio sistema di scambio di informazioni.

Queste ultime possono essere utilizzate per effettuare un attacco a dizionario offline che permetterebbe di violare il sistema di autenticazione del dispositivo.

Una variante di questo attacco, che i ricercatori definiscono “downgrade di gruppo”, prevede un attacco di jamming in grado di “ingannare” i dispositivi collegati alla rete Wi-Fi e forzarli a utilizzare i protocolli di crittografia più deboli di quelli normalmente utilizzati.

Il secondo binario è rappresentato dagli attacchi side-channel, sia di tipo cache che di tipo timing, che consentirebbero di recuperare la password attraverso una tecnica simile all’attacco a dizionario (password partitioning).

Vanhoef e Ronen, spiegano nel loro report, non hanno pubblicato tutti i dettagli delle vulnerabilità che hanno individuato e stanno collaborando con la Wi-Fi Alliance e i produttori per risolvere quelli ancora “aperti”. Per tutti gli altri sarebbero già state realizzate le patch che correggono lo standard.

Articoli correlati

-

Gli U.S.A. offrono 10 milioni di...

Gli U.S.A. offrono 10 milioni di...Set 05, 2025 0

-

Il 25% dei Wi-Fi pubblici di Parigi non...

Il 25% dei Wi-Fi pubblici di Parigi non...Lug 26, 2024 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

Altro in questa categoria

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

One thought on “Ecco Dragonblood, la prima vulnerabilità di WPA3”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto...

articolo interessante ,vorrei chiedere se viene sfruttata la vulnerabilità resta comunque valida la protezione fornita da https?