Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Il 67% degli alberghi fornisce informazioni riservate a terze parti

Apr 12, 2019 Marco Schiaffino Gestione dati, In evidenza, Leaks, News, RSS, Vulnerabilità 0

I dati inseriti nei siti Web delle strutture vengono acquisiti da società pubblicitarie e di marketing. Potrebbero usarli anche per modificare o cancellare le prenotazioni.

Difficile pensare che i ricercatori di Symantec, quando hanno iniziato a passare al setaccio i siti Internet delle strutture alberghiere, si aspettassero di trovarsi di fronte a una simile voragine in termini di privacy e sicurezza.

A quanto si legge nel post pubblicato da Candid Wueest, però, quella che emerge è un vero scandalo: il 67% dei siti esaminati dal ricercatore di sicurezza contengono componenti gestite da soggetti terzi e permettono loro di accedere a informazioni che dovrebbero essere riservate.

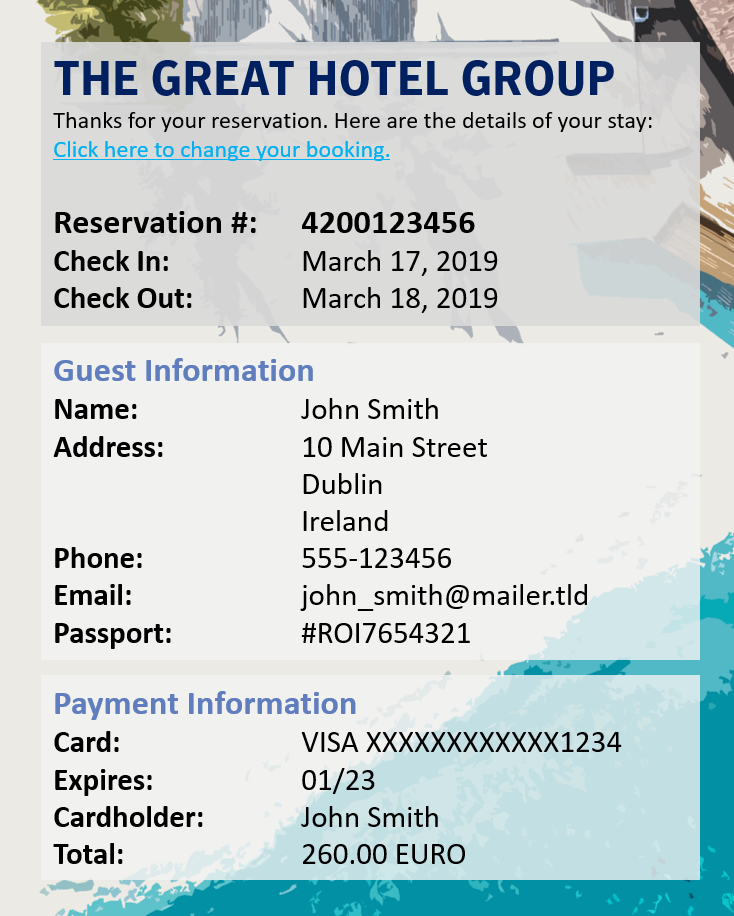

Stiamo parlando, nella maggior parte dei casi di dati anagrafici, indirizzo di posta elettronica, residenza, numero telefonico, del numero di passaporto e alcuni dati della carta di credito come le ultime quattro cifre del numero, il tipo di carta e la data di scadenza.

Quanto basta, insomma, per fornire a chiunque abbastanza informazioni per portare attacchi di phishing o addirittura prendere il possesso dell’account di un qualsiasi servizio Internet che usa queste informazioni come strumento per il recupero della password.

Come mai avviene tutto questo? Secondo Wueest, il vettore principale del leak è dovuto all’abitudine di inviare un’email di conferma ai clienti attraverso un link che permette di accedere direttamente alla prenotazione effettuata.

Siccome, però, la pagina visualizzata contiene normalmente numerosi elementi esterni e ogni richiesta contiene l’url completa, tutti i soggetti coinvolti possono accedere a questi dati.

Secondo il ricercatore, mediamente ogni prenotazione online “condivide” i suoi dati con almeno 30 service provider, compresi social network, aziende pubblicitarie e società di marketing.

Accedendo al link, però, tutti questi soggetti potrebbero non limitarsi a registrare le informazioni, ma anche accedere alla prenotazione per modificarla o cancellarla.

Il problema riguarda anche i siti che offrono servizi di aggregazione delle offerte alberghiere. Dei cinque analizzati dal ricercatore, due trasmettono le credenziali e uno invia i link senza alcuna protezione crittografica.

Una modalità, quest’ultima, che viene adottata dal 29% dei siti di prenotazione e che apre la strada alla possibilità che un pirata informatico possa “sniffare” il link quando la trasmissione avviene per esempio in una rete Wi-Fi compromessa.

Inutile dire che una situazione del genere è assolutamente incompatibile con il nuovo GDPR, che prevede l’implementazione di strumenti per la tutela della privacy e protezione dei dati piuttosto stringenti.

I gestori dei servizi, però, non sembrano preoccuparsene più di tanto. Il tasso di risposta dei responsabili della protezione dei dati alle segnalazioni inviate da Wueest nel corso di sei settimane è sconsolante: il 25% le ha completamente ignorate.

Articoli correlati

-

Knownsec colpita da un catastrofico...

Knownsec colpita da un catastrofico...Nov 10, 2025 0

-

Scoperto ShadowLeak, un attacco che...

Scoperto ShadowLeak, un attacco che...Set 30, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

-

Black Basta vittima di un leak:...

Black Basta vittima di un leak:...Feb 21, 2025 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...