Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Bug nella piattaforma Electron coinvolge centinaia di app per PC

Mag 14, 2018 Marco Schiaffino News, Vulnerabilità 0

Il bug consente di portare attacchi XSS che hanno come conseguenza l’esecuzione di codice in remoto in app come Skype, Whatsapp e WordPress.

Altri guai per Electron, la piattaforma per lo sviluppo di software utilizzata per creare popolari applicazioni come Skype, GitHub Desktop, WaveBox, WhatsApp, Signal, Discord e WordPress.com.

Dopo il caso emerso a gennaio (ne abbiamo parlato in questo articolo) ora salta fuori un’altra vulnerabilità che potrebbe interessare centinaia di applicazioni create con il framework, che molti sviluppatori hanno adottato per la facilità con cui consente di creare versioni per PC di applicazioni HTML, JS e CSS.

La vulnerabilità affonda le sue radici nelle API di Node.js, una piattaforma che può essere usata in “collaborazione” con Electron. Le API di NOde.js, però, hanno un livello di accesso alle funzionalità del sistema operativo sottostante molto più profondo, che è estremamente rischioso lasciare “aperte” ad app create con HTML o JS, che per loro natura hanno un livello di sicurezza inferiore alle applicazioni classiche e dovrebbero essere maggiormente isolate dal sistema.

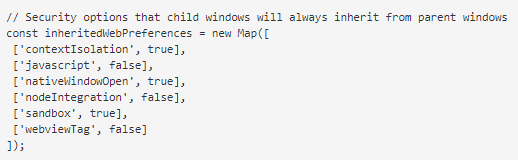

Per evitare che qualcuno possa approfittarne, infatti, i programmatori che hanno creato Electron hanno impostato la piattaforma in modo che escluda l’utilizzo delle API in questione, attraverso l’opzione “nodeIntegration: false”.

Secondo Brendan Scarvell, un ricercatore di Trustwave che ha segnalato la vulnerabilità in questo report, esiste un modo per modificare l’impostazione e fare in modo che l’applicazione abbia accesso alle API e ai moduli di Node.js.

Le impostazioni nella configurazione sono orientate alla massima sicurezza. Peccato che si possano modificare…

L’attacco, nel dettaglio, può essere portato attraverso Cross Site Scripting o XSS (stiamo comunque parlando di app HTML o JS) sfruttando una eventuale vulnerabilità a questo tipo di attacco dell’applicazione in questione.

Detta così, sembra che la falla di sicurezza dipenda in realtà dall’esistenza di una catena di bug piuttosto complessa, ma nel suo report Scarvell spiega in maniera piuttosto convincente che il rischio è molto più elevato di quanto possa sembrare.

Le vulnerabilità XSS sono infatti piuttosto comuni, ma di solito riguardano componenti che girano in sandbox o che hanno comunque uno scarso livello di interazione con il sistema operativo e, di conseguenza, non comportano rischi elevati.

In questo caso, invece, ci si potrebbe trovare di fronte ad attacchi che consentirebbero di installare un malware in remoto su un computer.

Se consideriamo poi che Electron è stato utilizzato per lo sviluppo di un numero impressionante di applicazioni (su questa pagina se ne trova un elenco) è evidente che le probabilità che qualcuno riesca a cavarne fuori un exploit funzionante sono tutt’altro che trascurabili.

In seguito alla segnalazione di Scarvel, il bug nella piattaforma sarebbe stato corretto a marzo, ma quello che rimane difficile da capire è quante (e quali) applicazioni possano ancora essere vulnerabili.

Articoli correlati

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

Meta smantella una campagna di...

Meta smantella una campagna di...Feb 03, 2025 0

-

Una vulnerabilità di un plugin di...

Una vulnerabilità di un plugin di...Nov 18, 2024 0

-

Rilasciato il fix per una...

Rilasciato il fix per una...Ott 15, 2024 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...