Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Aikido wiper sfrutta gli antivirus per cancellare i dati

Dic 13, 2022 Dario Orlandi Malware, Minacce, News, RSS, Vulnerabilità 0

Or Yair, un ricercatore di SafeBreach, ha ideato una tecnica per sfruttare le funzioni degli antivirus o delle soluzioni Edr installate nel sistema per agire come un data wiper, una categoria di malware che elimina o distrugge i dati con lo scopo di danneggiare la vittima.Il ricercatore ha avuto l’idea di sfruttare le funzioni di protezione offerte dagli strumenti di sicurezza, che spesso agiscono preventivamente individuando ed eliminando i file che considerano pericolosi.

Questi tool sono infatti sempre attivi e analizzano il filesystem alla ricerca di potenziali pericoli. Il ricercatore ha spiegato che il processo di eliminazione di una minaccia si svolge generalmente in due fasi: prima il tool identifica il pericolo, e poi lo elimina. Yair ha pensato di sfruttare l’intervallo che intercorre tra i due eventi per sostituire il file originale e quindi far agire l’antivirus su dati diversi da quelli rilevati.

Windows esegue senza fare domande

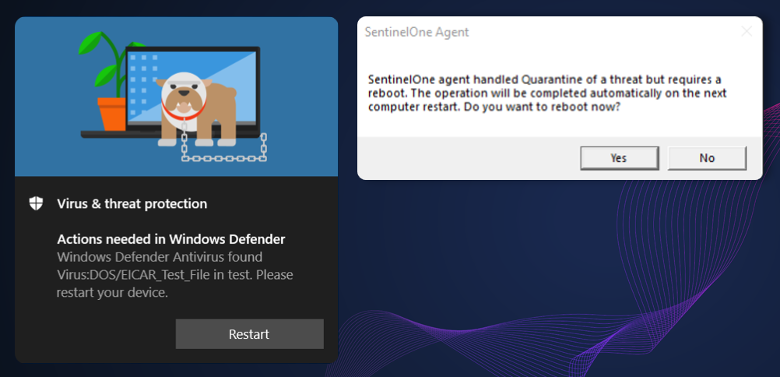

L’antivirus non consente modifiche ai file rilevati prima della cancellazione, ma è stato sufficiente mantenere attivo un handle per evitare il blocco da parte dell’antivirus. Il software di sicurezza non è quindi in grado di cancellare il file e suggerisce il riavvio per completare la pulizia.

Fonte: SafeBreach

Le operazioni da completare al reboot vengono memorizzate in una specifica chiave del registro, che Windows legge al riavvio eseguendo poi le istruzioni senza effettuare nessuna ulteriore verifica.

Seguendo questa strategia, il ricercatore ha creato un tool chiamato Aikido Wiper che ha poi provveduto a testare con 11 strumenti antimalware, con risultati piuttosto preoccupanti: oltre la metà dei software, infatti, è risultato vulnerabile a questa tecnica. L’elenco comprende Microsoft Defender e Defender for Endpoint, SentinelOne, TrendMicro Apex One e gli antivirus di Avast e Avg. Hanno invece resistito le soluzioni di PaloAlto, Cylance, CrowdStrike, McAfee e Bitdefender.

Il problema è stato segnalato ai produttori tra luglio e agosto, e nel frattempo la vulnerabilità è stata risolta con la distribuzione di aggiornamenti per i motori di scansione.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

OpenSSL ha fixato 12 vulnerabilità...

OpenSSL ha fixato 12 vulnerabilità...Gen 29, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...