Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Dosfuscation: la nuova tecnica di offuscamento dei malware

Lug 24, 2018 Marco Schiaffino Malware, News, RSS, Tecnologia 0

Lo stratagemma rende illeggibile il codice all’interno dei file. Gli esperti: “all’inizio pensavamo di aver sbagliato qualcosa noi”.

Nell’eterna rincorsa tecnologica tra esperti di sicurezza e pirati informatici, la cronaca registra un nuovo capitolo che va sotto il nome di Dosfuscation.

Si tratta, come spiegano i ricercatori di G Data (qui il report sul blog della società di sicurezza) di una nuova tecnica di offuscamento del codice che i pirati usano per rendere più difficile individuare malware e script malevoli che diffondono su Internet.

L’uso di tecniche di offuscamento è piuttosto comune nel settore del cyber-crimine e ha anche uno scopo ulteriore: rendere più difficoltosa l’analisi dei malware da parte degli esperti di sicurezza.

“Quando abbiamo dato un primo sguardo al sample, abbiamo pensato di aver sbagliato qualcosa nell’esportazione del file” scrive Sascha Curylo, il ricercatore G Data che è poi riuscito a decodificare i dati in questione.

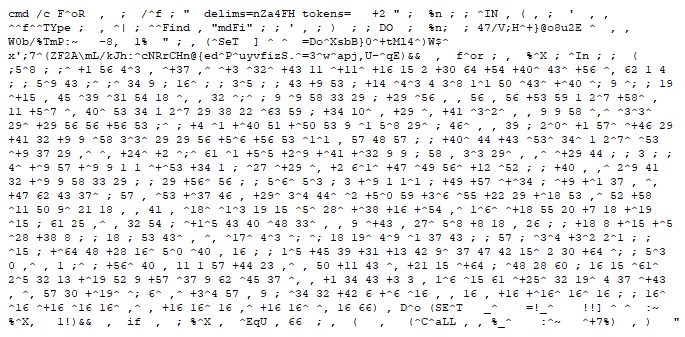

Se non ci capite niente, non preoccupatevi. Tecnici abituati a scovare codice nascosto hanno avuto difficoltà enormi a capirci qualcosa.

La Dosfuscation, nel dettaglio, usa un principio che rende tutto più difficile utilizzando per esempio spazi, virgole e altra punteggiatura che al momento dell’esecuzione del codice non viene considerata.

Il risultato è che i dati contenuti nei file utilizzati dai pirati informatici, anche di fronte a un occhio esperto, sembrano solo un’accozzaglia di caratteri casuali.

Per renderne ancora più difficile la rilevazione, i cyber-criminali utilizzano sistemi “a matrioska” come quello descritto nell’analisi del malware individuato da G Data.

Nel caso specifico si tratta di un file di Word (inviato via email fingendo che si trattasse di una fattura) che avvia una Macro. Il comando fa riferimento a una batch offuscata con la tecnica del Dosfuscation, che a questo punto avvia un downloader basato su PowerShell che scarica e installa un trojan piuttosto noto.

La buona notizia è che adesso che la tecnica è stata studiata e analizzata a fondo, il vantaggio acquisito dai cyber-criminali è annullato. La cattiva è che, probabilmente, ci troveremo ad avere a che fare con nuove trovate del genere nel prossimo futuro.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...