Aggiornamenti recenti Maggio 20th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

Il malware Athena della CIA sviluppato con un contractor privato

Mag 19, 2017 Marco Schiaffino Malware, News, RSS 0

WikiLeaks pubblica la documentazione sul trojan in dotazione agli 007. Sviluppato con la società privata Siege Technologies, funziona su tutte le versioni di Windows da XP a 10.

Non solo software “fatto in casa”: nell’arsenale della Central Intelligence Agency ci sono anche malware sviluppati in collaborazione con contractor privati.

A rivelarlo (ma non è una grossa sorpresa) è WikiLeaks, che oggi ha pubblicato sul suo sito i documenti dei CIA Leaks relativi ad Athena, un trojan in grado di funzionare con tutte le versioni di Windows (da XP all’ultimo Windows 10) e che consente agli 007 americani di portare attacchi mirati ai loro bersagli.

L’impianto sarebbe stato sviluppato in collaborazione con Siege Technologies, una società privata che si occupa di “sorveglianza informatica” e che nel 2016 è stata acquisita da Nehemiah Security.

Come si legge nel manuale d’uso, Athena mette a disposizione un builder che consente agli agenti CIA di creare l’impianto in modo che si adatti all’ambiente di lavoro in cui dovrà operare. In altre parole, il builder consente di realizzare un trojan “cucito su misura” per il dispositivo che si vuole infettare.

Il malware, stando alla documentazione, consentirebbe anche una forma di installazione residente esclusivamente in memoria (fileless) che consentirebbe una maggiore probabilità di aggirare i controlli antivirus.

L’installer così ottenuto è programmato per ottenere la persistenza sul computer infetto e comunicare con un server remoto in attesa di istruzioni. Stando alla documentazione pubblicata da WikiLeaks, il malware avrebbe una configurazione base (Athena) e una avanzata (Hera) che differiscono in quanto a caratteristiche tecniche.

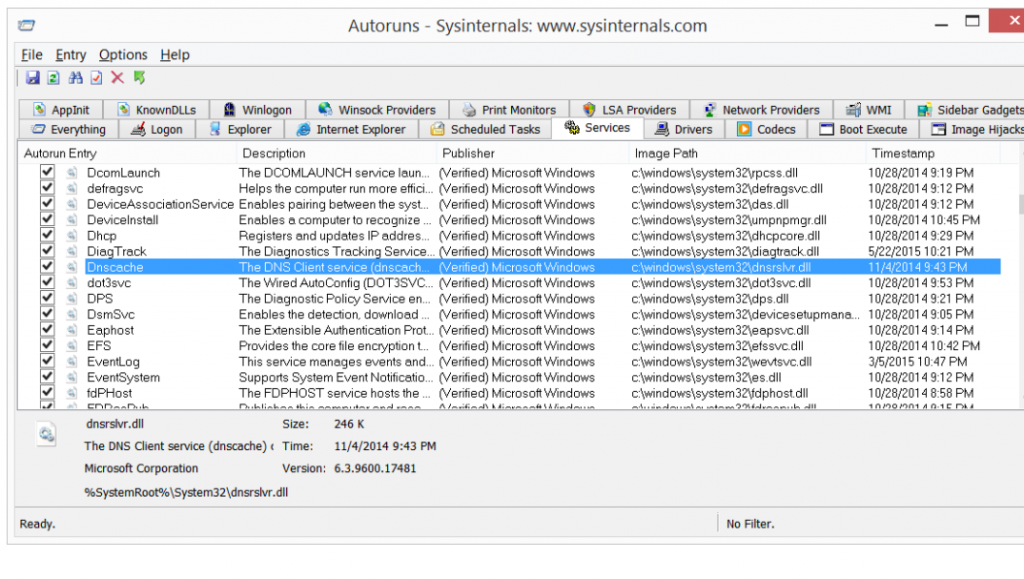

Hera, a differenza della versione ”base” Athena, ottiene la persistenza attraverso il processo DNScache, ma stando alle note conclusive richiede un riavvio della macchina per ottenere i necessari privilegi di esecuzione.

Hera, nel dettaglio, sarebbe compatibile solo con le versioni più recenti di Windows (8 e 10) e utilizzerebbe tecniche di persistenza più avanzate (inserendosi a livello di Dnscache) sfruttando inoltre un sistema di crittografia AES 256, più complesso del sistema XTEA (che tra l’altro non è efficace sui sistemi a 64 bit) utilizzato da Athena.

Per quanto riguarda le funzionalità, però, i due impianti si equivalgono e in particolare sono focalizzati sulle funzioni di esfiltrazione di file dalle macchine infette e la possibilità di sfruttare la loro funzione modulare per installare ulteriori payload sulla macchina. Insomma: niente di molto diverso dai malware “commerciali” che siamo abituati a vedere.

La notizia arriva proprio quando il Senato degli Stati Uniti sta avviando i primi passi per l’implementazione del Protecting Our Ability to Counter Hacking (PATCH) Act, il provvedimento legislativo che dovrebbe introdurre delle regole certe per gestire la comunicazione alle società private da parte delle agenzie governative di vulnerabilità individuate in software e sistemi operativi. Probabile che dalle parti di Microsoft non vedano l’ora che la legge diventi operativa…

Articoli correlati

-

Migrazione a Windows 11: le aziende...

Migrazione a Windows 11: le aziende...Ago 29, 2025 0

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Qihoo 360 accusa gli USA di cyber...

Qihoo 360 accusa gli USA di cyber...Mar 28, 2022 0

Altro in questa categoria

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e...