Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Aziende sotto costante attacco: un malware ogni 4 secondi

Nov 11, 2016 Marco Schiaffino Approfondimenti, In evidenza, Mercato e Statistiche, Prodotto, RSS, Tecnologia, Vulnerabilità 0

Il fattore umano

Se i dati relativi al numero di malware in circolazione fanno impressione, uno degli elementi che emerge dal report è che i rischi maggiori non derivano tanto dall’evoluzione del malware, quanto da una mancanza di consapevolezza degli operatori.

“Durante le nostre analisi abbiamo rilevato che nell’82% delle aziende i dipendenti accedevano a siti Internet contenenti codice malevolo” prosegue Gubiani. “Si tratta di comportamenti che potrebbero essere evitati attraverso un minimo di alfabetizzazione in termini di sicurezza”.

L’evoluzione dei modelli di business e le nuove tecniche di attacco utilizzate dai pirati informatici, infatti, rendono estremamente difficile limitare il rischio solo attraverso tecniche tradizionali, come policy e filtri.

Uno degli esempi che chiarisce i problemi alla gestione “tecnica” di questo aspetto è l’uso dei social network. “Per un’azienda l’uso di Facebook è spesso indispensabile” precisa Gubiani “ma quando un dipendente visita una pagina del social network, si trova davanti collegamenti e annunci che non possono essere controllati o filtrati dall’azienda. Spesso i link pericolosi si annidano proprio lì”.

A peggiorare le cose, interviene l’allargamento del perimetro di difesa, dovuto alla crescita dei servizi cloud e all’uso dei dispositivi mobile.

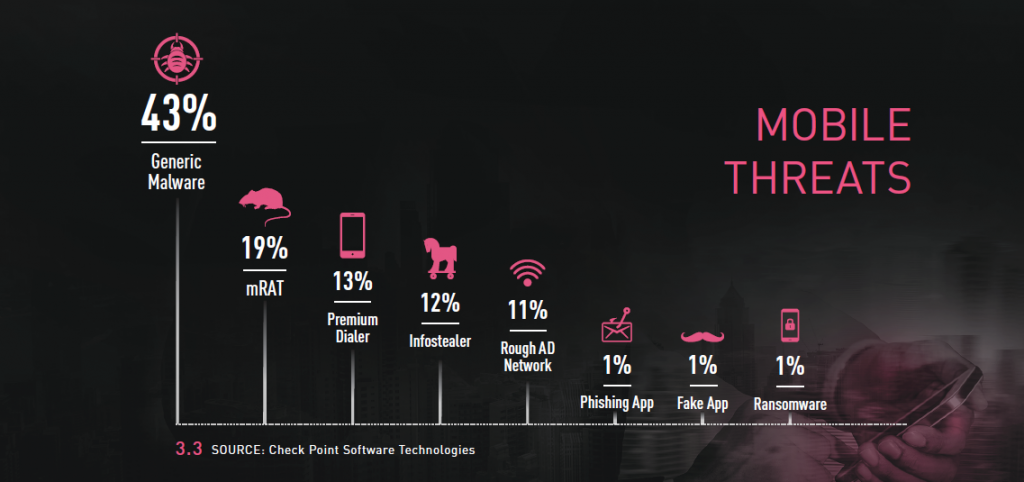

Quest’ultimo settore ha visto una crescita esponenziale di attacchi, concentrati soprattutto sui dispositivi Android. Anche il mondo iOS, però, non è immune dagli attacchi.

“Anche in questo caso la componente culturale è fondamentale” precisa Gubiani. “molti utenti non utilizzano sistemi di protezione sui dispositivi mobili e questi finiscono per diventare dei vettori di infezione in grado di colpire anche le reti aziendali”.

La diffusione di malware per i dispositivi mobile ha ampliato notevolmente la superficie d’attacco dei pirati informatici.

Nel report non manca un capitolo dedicato alla famigerata IoT, quella Internet of Things che a livello globale sta dimostrando di rappresentare un notevole problema di sicurezza. In ambito aziendale, però, la questione IoT finisce per avere una declinazione più specifica che comprende principalmente gli apparati industriali.

Le problematiche, però, non sono molto diverse: impossibilità di usare un sistema di protezione endpoint e una oggettiva difficoltà nel controllo di ogni singolo dispositivo. Due elementi che rendono la “Industrial IoT” (IIoT) uno degli anelli deboli del sistema.

Le strategie suggerite in questo ambito sono articolate in 3 punti e fanno leva principalmente sull’architettura della rete in cui sono inseriti i dispositivi. Il primo prevede l’implementazione di un sistema di protezione nei nodi che consentono le comunicazioni tra i dispositivi IIoT.

Ancora più importante, però, è implementare un sistema che renda più difficile l’utilizzo improprio dei dispositivi, per esempio impostando le comunicazioni in modo che siano filtrate a livello centralizzato. In questo modo i dispositivi non potranno comunicare tra di loro, ma solo verso un controller centrale.

Allo stesso modo è possibile intervenire sulla “direzione” delle comunicazioni: normalmente il traffico generato dai dispositivi IIoT, infatti, è in uscita (principalmente report) mentre quello in ingresso dovrebbe essere limitato.

Articoli correlati

-

Hexstrike AI, nuovo tool di OffSec, è...

Hexstrike AI, nuovo tool di OffSec, è...Set 03, 2025 0

-

Sophos acquisisce Secureworks per...

Sophos acquisisce Secureworks per...Ott 28, 2024 0

-

Il ruolo del CISO evolve e diventa...

Il ruolo del CISO evolve e diventa...Mar 13, 2024 0

-

Deloitte: l’importanza...

Deloitte: l’importanza...Ott 24, 2023 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...