Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Aziende sotto costante attacco: un malware ogni 4 secondi

Nov 11, 2016 Marco Schiaffino Approfondimenti, In evidenza, Mercato e Statistiche, Prodotto, RSS, Tecnologia, Vulnerabilità 0

Attacchi diretti

La segmentazione della rete aziendale, però, non è uno strumento di mitigazione applicabile solo ai dispositivi IoT. Anzi: si tratta di uno dei tasti su cui gli esperti di sicurezza tendono a battere di più.

Mantenere separati gli ambiti consente infatti di proteggere le aree più sensibili della rete e impedire che gli attacchi in grado di superare le soluzioni di Intrusion Prevention (IPS) possano raggiungere i loro bersagli.

Nel corso del 2015, stando al report di CheckPoint, la maggior parte degli attacchi provenienti dall’esterno sono stati quelli di Code Execution, che puntano a sfruttare le vulnerabilità dei server esposti sul Web per avviare esecuzione di codice in remoto.

Le statistiche riportano che il 68% delle aziende coinvolte nello studio hanno subito questo genere di attacchi. Una variante in crescita è quella degli attacchi Return-Oriented Programming (ROP), che adotta una tecnica di offuscamento in grado di aggirare i controlli antivirus.

In un attacco ROP i pirati utilizzano un file che contiene del codice apparentemente affidabile, ma che viene scomposto e “dirottato” a livello della CPU per comporre il malware ed eseguirlo.

Capitolo a parte, poi, è quello degli attacchi che fanno leva sulle vulnerabilità dei software installati all’interno della rete.

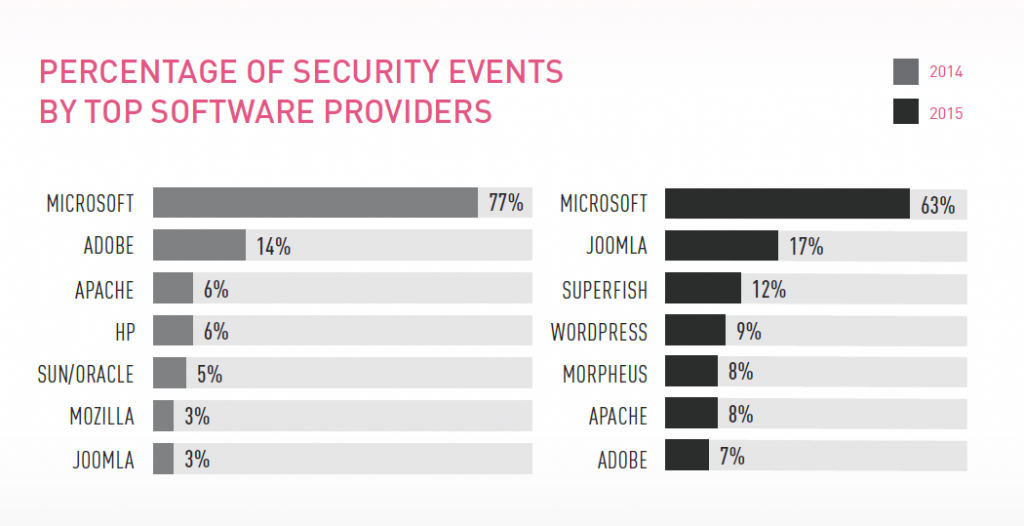

La crescita di attacchi che fanno leva sulle falle di sicurezza dei Content Manager System la dice lunga sulla capacità dei pirati di sfruttare le vulnerabilità note.

La comparazione effettuata in base ai dati raccolti nel corso del 2015 (con riferimento all’anno precedente) mettono in luce un fenomeno noto ma non per questo men preoccupante: lo sfruttamento sistematico delle vulnerabilità conosciute (ma non corrette) per violare i sistemi aziendali.

L’ingresso in classifica di WordPress e Joomla (piattaforme per la gestione dei contenuti su siti Web) è legata a doppio filo con l’aumento esponenziale di vulnerabilità relative ai due software che gli amministratori IT raramente correggono con la dovuta tempestività.

Un fenomeno ormai considerato cronico, che gli esperti di sicurezza di CheckPoint consigliano di mitigare attraverso lo strumento di virtual patching, in grado di identificare il codice che cerca di sfruttare gli exploit basati su falle conosciute e bloccare l’attacco sul nascere.

Articoli correlati

-

Hexstrike AI, nuovo tool di OffSec, è...

Hexstrike AI, nuovo tool di OffSec, è...Set 03, 2025 0

-

Sophos acquisisce Secureworks per...

Sophos acquisisce Secureworks per...Ott 28, 2024 0

-

Il ruolo del CISO evolve e diventa...

Il ruolo del CISO evolve e diventa...Mar 13, 2024 0

-

Deloitte: l’importanza...

Deloitte: l’importanza...Ott 24, 2023 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...