Aggiornamenti recenti Aprile 26th, 2024 9:14 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- GuptiMiner intercetta gli update dell’antivirus per distribuire backdoor e cryptominer

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

I pirati “ritirano” il ransomware PEC 2017

Mag 15, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

I cyber-criminali hanno pubblicato su Internet lo strumento gratuito per decodificare i file. Sulla pagina Web la scritta “PEC Project Close”.

È durata una manciata di giorni la campagna di distribuzione del ransomware PEC 2017, un malware programmato per colpire solo gli utenti italiani che ha creato un certo allarme tra gli esperti di sicurezza nel nostro paese.

A dispetto del nome, il ransomware non veniva distribuito attraverso email di posta certificata, come era accaduto qualche mese fa nel corso di una campagna legata al “cugino” Cryptol0cker.

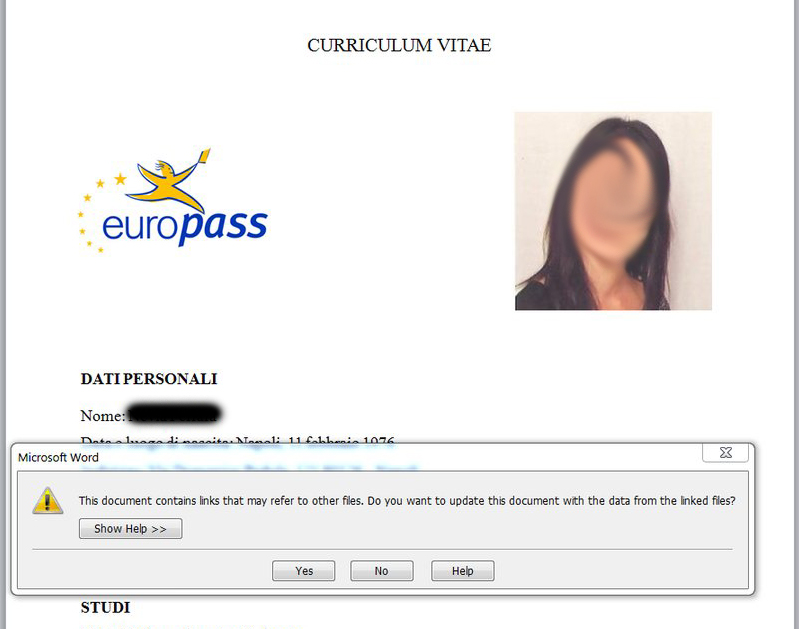

Nel caso specifico, le email sembravano provenire da un account di posta collegato all’Agenzia delle Entrate e contenevano un falso Curriculum Vitae in formato DOC con riferimenti a nomi di fantasia come “Floriana Fallico” o “Navia Ferrara”.

Al momento dell’apertura del file, all’utente veniva richiesta l’attivazione delle Macro di Word e veniva avviata l’installazione del ransomware sfruttando una vulnerabilità (CVE-2017-0199) di Office emersa nell’aprile scorso.

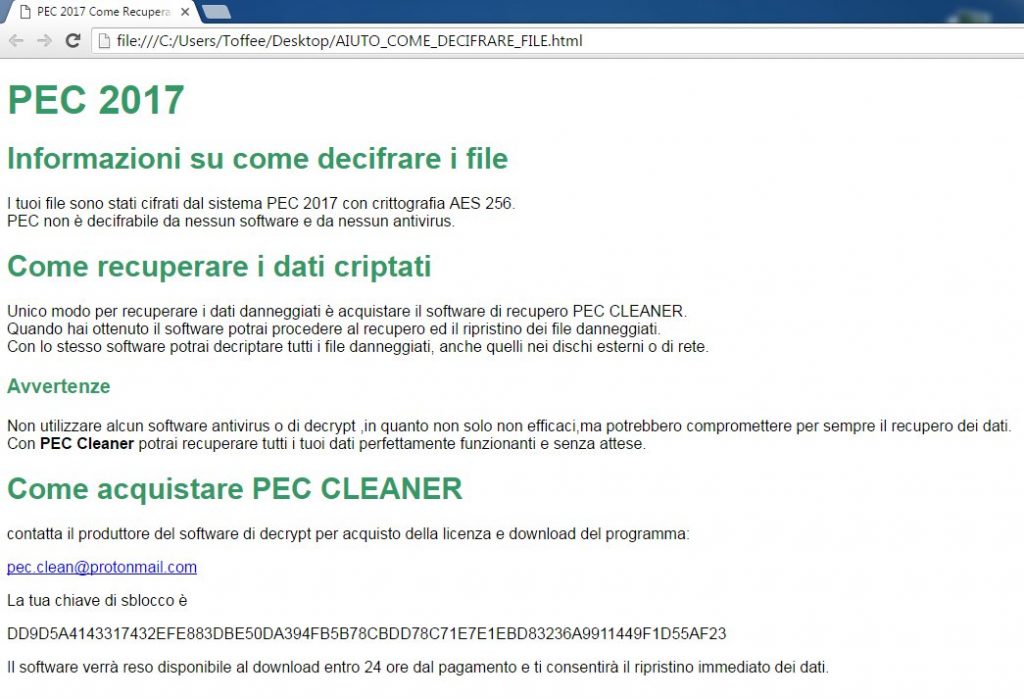

A questo punto, PEC 2017 veniva scaricato sul PC e cominciava la sua azione distruttiva. Il ransomware individuava i file corrispondenti a determinate estensioni, li crittografava con un algoritmo AES 256 e ne modificava l’estensione con .PEC.

Sullo schermo, infine, veniva visualizzata la richiesta di riscatto e un indirizzo email che la vittima avrebbe dovuto contattare per ottenere la chiave che consentiva di decodificare i file presi in ostaggio.

Lo schema per il pagamento e l’ottenimento del software di decodifica non era particolarmente elaborato. Una volta eseguito il pagamento, veniva infatti fornito un indirizzo Internet su dominio .onion (il cosiddetto Dark Web) dal quale era possibile scaricare il tool.

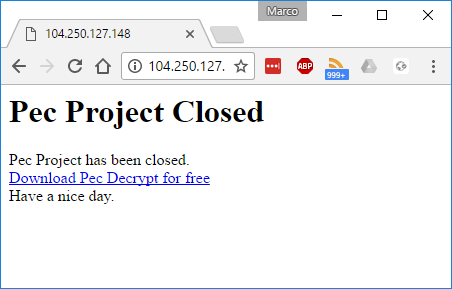

Venerdì scorso, la svolta: all’indirizzo Internet 104.250.127.148 compare uno stringato messaggio che annuncia il “ritiro dalle scene” e contiene un link che permette di scaricare gratuitamente il software che consente il recupero dei file crittografati da PEC 2017.

Difficile capire se il capitolo finale sia stato scritto dagli stessi cyber-criminali o da qualcuno che è “intervenuto” per mettere fine all’attacco. In ogni caso, il tool è disponibile anche a questo indirizzo.

Articoli correlati

-

Il ransomware Akira ha ottenuto più di...

Il ransomware Akira ha ottenuto più di...Apr 22, 2024 0

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

-

Gli attacchi ransomware non si...

Gli attacchi ransomware non si...Mar 28, 2024 0

Altro in questa categoria

-

GuptiMiner intercetta gli update...

GuptiMiner intercetta gli update...Apr 26, 2024 0

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

GuptiMiner intercetta gli update dell’antivirus per...

GuptiMiner intercetta gli update dell’antivirus per...Apr 26, 2024 0

I ricercatori di Avast hanno scoperto una nuova campagna... -

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono...