Aggiornamenti recenti Aprile 1st, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

attacchi, Black Basta, Cobalt Strike, Cybereason, DNS, minacce, Qakbot, Ransomware, Trojan

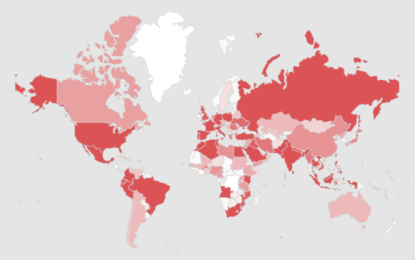

Black Basta ora attacca le aziende statunitensi con Qakbot

Nov 24, 2022 Dario Orlandi Attacchi, Intrusione, Malware, Minacce, News, Phishing 0

Il Cybereason Global Soc ha emesso un threat alert dopo aver effettuato un’accurata indagine per studiare le infezioni Qakbot riscontrate presso i clienti. Obbiettivo di questa campagna,...Report Bitdefender: in testa attacchi ibridi e ransomware

Ott 13, 2022 Marina Londei Approfondimenti, Minacce 0

Pochi giorni fa Bitdefender ha pubblicato il report delle minacce registrate ad agosto. Gli ultimi insight del servizio MDR – Managed Detection and Response mostrano un aumento degli attacchi...Phishing mirato via WhatsApp

Set 16, 2022 Redazione news Attacchi, News, RSS 0

Un nuovo attacco di spear phishing simula un’offerta di lavoro di Amazon per indurre le vittime a scaricare un file ISO malevolo che porta all’installazione di una backdoor nel sistema ...Un trojan nelle chat di Microsoft Teams

Feb 18, 2022 Redazione news Attacchi, News, RSS 0

Dei cybercriminali stanno compromettendo account di Microsoft Teams per inserirsi nelle chat e diffondere eseguibili malevoli tra chi partecipa alla conversazione. Ogni mese Teams ha oltre 270...Malware politico da Molerats

Feb 14, 2022 Redazione news Intrusione, Malware, News, RSS 0

Il gruppo APT pro-palestinese TA402 (alias Molerats) ha usato il nuovo impianto NimbleMamba in una campagna di cyberspionaggio che sfrutta il geofencing e reindirizzamenti URL a siti legittimi La...Ti presento STRRAT, il trojan che si finge un ransomware

Mag 21, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware adotta una curiosa tattica per ingannare le vittime: simula un attacco ransomware e nel frattempo ruba tutte le informazioni sensibili dal PC. La campagna di distribuzione, secondo i...Battaglia in parlamento sulle intercettazioni con i trojan di stato

Apr 06, 2021 Marco Schiaffino In evidenza, News, Scenario 0

Il provvedimento dovrebbe solo fissare le tariffe per le aziende che forniscono i sistemi di spionaggio, ma si discute sui limiti all’uso degli spyware. Non solo tariffe e procedure di pagamento:...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,...