Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Uno strano trojan colpisce chi parla russo

Ago 06, 2021 Massimiliano Monti Malware, News, RSS, Scenario 0

Descritto come “inusuale” da Malwarebytes, questo trojan ad accesso remoto è indirizzato a chi parla il russo e combina un exploit noto con tecniche meno convenzionali.

Scoperto da Malwarebytes Threat Intelligence, questo RAT (Remote Access Trojan) si diffonde attraverso un documento chiamato Манифест.docx oppure Manifest.docx che una volta aperto scarica e lancia due template. Il primo dei due permette l’esecuzione di macro, mentre il secondo è un oggetto HTML che contiene un noto exploit di Internet Explorer.

Sempre secondo quanto scoperto da Malwarebytes, il movimento di questo malware avviene come in una specie di gioco delle scatole cinesi, dove ciascuno dei due template svolge compiti precisi.

Come si comporta questa nuova minaccia

Il primo dei due template inizialmente scaricati infatti ne scarica uno ulteriore che include il Trojan remoto vero e proprio, scritto in VBA. Questo, una volta lanciato, riesce a scaricare, caricare e addirittura eseguire file. Una volta in esecuzione svolge una serie di operazioni: esegue comandi shell, cancella alcuni file, ne carica e scarica altri, legge il contenuto dei dischi e le informazioni del file system, oltre a raccogliere informazioni sulle vittime e identificare l’antivirus utilizzato.

Il secondo dei due template svolge la stessa operazione, installare il VBA RAT vero e proprio, ma prova a farlo seguendo una strada diversa, cioè sfruttare la vulnerabilità di Internet Explorer nota come CVE-2021-26411, che permette l’esecuzione di codice maligno attraverso una vulnerabilità che permette la corruzione della memoria.

Tecniche vecchie usate in modo nuovo

L’uso delle vulnerabilità nei template, nota come remote template injection è una tecnica già nota e utilizzata spesso dai criminali informatici. Quello che è inedito è l’uso di questa tecnica per installare due diversi template, il secondo dei quali inoltre sfrutta una vulnerabilità relativamente nuova e per questo ancora poco utilizzata. Inoltre, di solito i malware di questo tipo vengono iniettati sotto forma di eseguibili, mentre in questo caso è stato utilizzato il linguaggio VBA, non offuscato, e lanciato direttamente dal template scaricato.

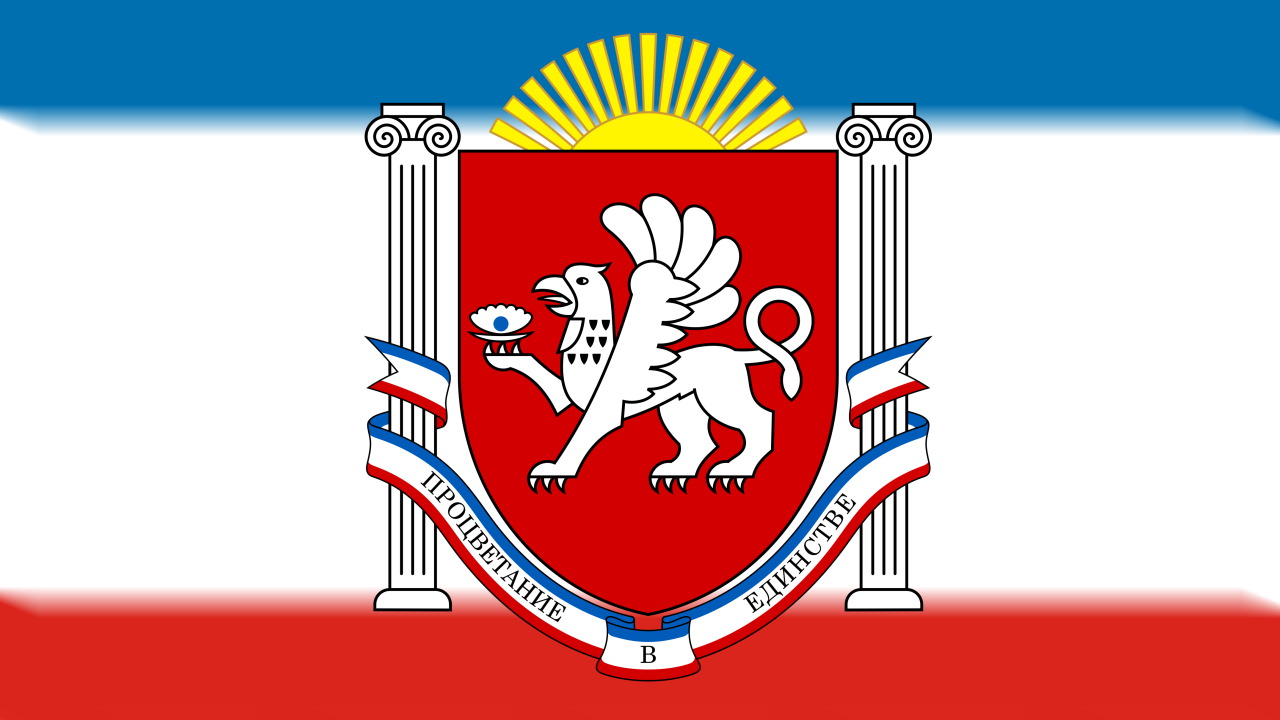

Trojan VBA RAT Crimea

Un malware politico, almeno in apparenza

Dopo essersi attivato questo malware installa un documento in russo, con un messaggio politico all’interno. Secondo quanto si può leggere, il manifesto appunto, sarebbe stato diffuso da un gruppo non identificato con base in Crimea che contesta la Russia e in particolare le politiche dell’attuale presidente Vladimir Putin sulla gestione della penisola.

Al momento tuttavia non è chiaro né se il messaggio sia reale o sia un semplice depistaggio, né se dietro a questo malware sia collegato a qualche gruppo in particolare.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

Campagne basate su installer...

Campagne basate su installer...Set 22, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...