Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Black Basta ora attacca le aziende statunitensi con Qakbot

Nov 24, 2022 Dario Orlandi Attacchi, Intrusione, Malware, Minacce, News, Phishing 0

Il Cybereason Global Soc ha emesso un threat alert dopo aver effettuato un’accurata indagine per studiare le infezioni Qakbot riscontrate presso i clienti.

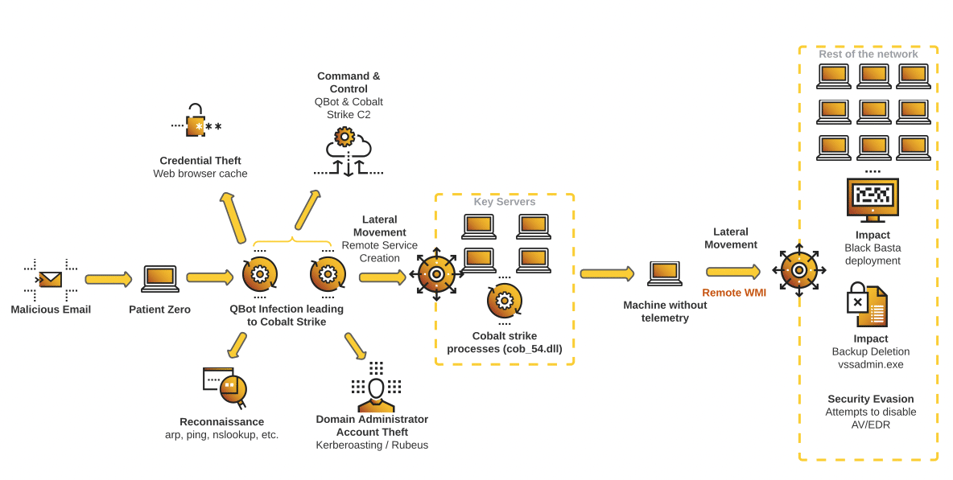

Obbiettivo di questa campagna, probabilmente orchestrata dal gruppo Black Basta, sono principalmente aziende statunitensi che vengono colpite innanzi tutto utilizzando il trojan Qakbot, che crea un primo punto di accesso al computer.

Black Basta è un gruppo ransomware individuato per la prima volta nell’aprile 2022, autore di attacchi ransomware e attivo principalmente negli Stati Uniti, Canada, Regno Unito, Australia e Nuova Zelanda.

Questo gruppo utilizza tattiche di doppia estorsione: dopo aver rubato i dati alle vittime utilizzano queste informazioni per una vera e propria estorsione, minacciando di renderle pubbliche se non si paga un riscatto.

Qakbot è un trojan già noto utilizzato in genere per rubare le credenziali bancarie, ma in questo caso gli attaccanti sfruttano la backdoor integrata per iniettare un payload aggiuntivo, ossia un ransomware.

Inoltre, in molti casi gli attaccanti hanno anche disabilitato i servizi Dns, estromettendo il computer dalla rete e quindi rendendo più complesso il ripristino.

Lo schema dell’attacco tramite Qakbot (Fonte: Cybereason)

Veloce e aggressivo

Tra le motivazioni che hanno spinto i ricercatori di Cybereason a redigere un bollettino di allerta, si segnalano l’estrema rapidità con cui l’attacco ha luogo: gli attaccanti riescono a ottenere i privilegi di amministratore di dominio in meno di due ore, e passano all’iniezione del malware nel giro di 12 ore.

Obbiettivo della campagna sono attualmente aziende statunitensi, colpite in maniera massiccia e veloce: nelle ultime due settimane, infatti, Cybereason ha individuato oltre 10 clienti interessati a questo attacco.

Gli analisti hanno rilevato l’attacco a partire dallo scorso 14 novembre, veicolato tramite un’email di phishing che conteneva collegamenti Url malevoli.

Gli attaccanti hanno anche sfruttato Cobalt Strike per ottenere l’accesso al controller del dominio, dopodiché l’attacco ha disabilitato i meccanismi di sicurezza e isolato le macchine dalla rete tramite la disabilitazione del Dns.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...