Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

automotive, BlueSDK, Bluetooth, catena d'attacco, PCA Cybersecurity, RCE

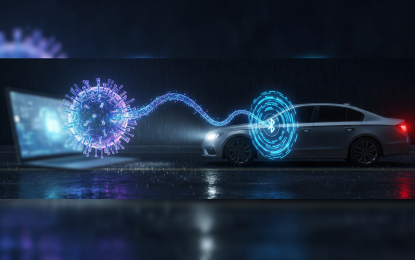

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

Lug 11, 2025 Marina Londei In evidenza, Minacce, News, RSS, Vulnerabilità 0

I ricercatori di PCA Cybersecurity hanno individuato un set di vulnerabilità presenti in BlueSDK, uno stack Bluetooth ampiamente usato nell’industria automobilista, che mette milioni di...Il settore automotive abbraccia la cybersecurity: calano le vulnerabilità critiche nelle auto

Set 26, 2023 Marina Londei Approfondimenti, Attacchi, In evidenza, RSS, Tecnologia, Vulnerabilità 0

Sembra che la cybersecurity sia diventata centrale per il settore dell’automotive: stando a un’indagine di IOActive, il numero di vulnerabilità critiche nelle auto è passato dal 25% del...Crescono i ransomware OT e gli attacchi alle supply chain

Mar 03, 2023 Dario Orlandi Approfondimenti, RSS, Scenario 0

TXOne Networks ha pubblicato il report annuale Insights Into ICS/OT Cybersecurity 2022, che approfondisce i temi legati alla sicurezza informatica nel settore industriale e IoT. Il 94% degli...La minaccia cyber: cosa aspettarsi nel 2023 secondo Trend Micro

Gen 27, 2023 Dario Orlandi Approfondimenti, In evidenza, Minacce, RSS, Scenari, Scenario 0

Trend Micro ha pubblicato il nuovo report Future/Tense: Trend Micro Security Predictions for 2023, che analizza il panorama della sicurezza informatica individuando le tendene più significative...Un crash del software Mazda pone dubbi sulla sicurezza

Mar 31, 2022 Redazione news News, RSS, Scenario 0

Le automobili fanno sempre più affidamento sul software e bug come il crash della radio di Mazda fanno temere la presenza di vulnerabilità sfruttabili dai pirati Alcuni proprietari dei modelli di...Kaspersky Automotive IT: focus sulla security nel settore automobilistico

Gen 19, 2021 Marco Schiaffino In evidenza, News, Prodotto, RSS, Scenario 0

La società di sicurezza espande i suoi servizi al settore dell’automotive. “Proteggere i veicoli di nuova generazione dagli attacchi cyber è una priorità”. Si chiama “Automotive IT” ed...Auto senza conducente vulnerabili ad attacchi con… gli adesivi

Ago 07, 2017 Marco Schiaffino Hacking, News, RSS, Scenari, Vulnerabilità 0

Una ricerca mostra come sia possibile ingannare il sistema di riconoscimento dei cartelli stradali. Ora bisogna trovare i rimedi… L’intelligenza artificiale starà anche facendo enormi progressi,...Le auto “intelligenti” non dimenticano gli ex-proprietari

Feb 23, 2017 Giancarlo Calzetta Hacking, News, RSS, Scenario 1

Le auto in commercio sono sempre più “smart”, ma a quanto pare non sono ancora in grado di capire se sono state vendute a qualcun altro. La conferma arriva dalle parole di Charles Henderson di...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...