Aggiornamenti recenti Febbraio 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- n8n: nuove vulnerabilità critiche aggirano le patch di dicembre

- TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

- Shadow Campaign: la nuova ondata di cyber-spionaggio globale

- NTLM verso lo “switch-off”: Microsoft si prepara a bloccarlo di default

- Abusato il sistema di update eScan per inviare malware multistage

Vulnerabilità

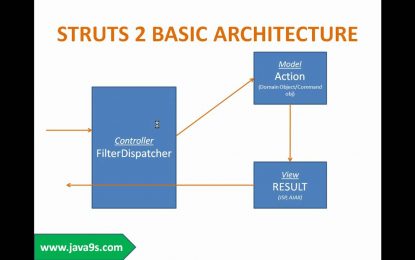

Grave Bug in Apache Struts 2: il rischio di intrusione è elevato

Ago 24, 2018 Giancarlo Calzetta News, RSS, Vulnerabilità 0

Apache ha appena rilasciato una patch per una grave falla di sicurezza in Struts 2 che permette l’esecuzione di codice remoto. Aggiornate subito! Struts è un framework open source molto popolare...Vulnerabilità in Airmail 3 invia i dati degli utenti Apple ai criminali

Ago 22, 2018 Giancarlo Calzetta Attacchi, News, RSS, Vulnerabilità 0

Una serie di bug nel client di posta Airmail 3 per Mac permette ai criminali di accedere a tutte le email inviate, costruendo una ottima base per attacchi mirati più avanzati. Airmail 3 è un client...Violare Windows in stato di blocco? Chiedi a Cortana

Ago 16, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Facendo le “domande giuste” all’assistente vocale di Windows è possibile aprire un sito infetto sul browser anche senza autenticarsi con password. La vulnerabilità, che Microsoft ha corretto...Leak dai sistemi di GoDaddy. Il gigante dell’hosting espone dati sensibili

Ago 14, 2018 Marco Schiaffino Gestione dati, Leaks, News, RSS, Vulnerabilità 0

Sul server la documentazione che fornisce la “mappa” dei servizi e anche gli accordi commerciali del servizio di hosting che gestisce il 20% dei siti su Internet. Non tutte le fughe di...Da Cisco a Huawei: corsa per aggiornare i sistemi VPN

Ago 14, 2018 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Una nuova tecnica di attacco mette a rischio le chiavi IKE. Raffica di aggiornamenti per ripristinare la sicurezza dei sistemi. Un errore nel sistema di negoziazione dei collegamenti tramite VPN...Faxploit: come ti infetto la rete con un fax

Ago 13, 2018 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità delle stampanti HP è peggiore di quanto si pensasse. L’attacco può essere portato anche inviando un fax ai dispositivi multifunzione dell’azienda statunitense. Milioni di...Android: raffica di bug coinvolgono (tra gli altri) Asus, LG, ZTE e Sony

Ago 13, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

L’annuncio al DEF CON di Las Vegas. I bug riguardano firmware e app preinstallate che aprono la strada ad attacchi di ogni genere. Di solito, quello delle vulnerabilità in Android è uno...Falla nella VPN per Android di Kaspersky

Ago 10, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

La segnalazione di un ricercatore: l’applicazione non proteggeva le richieste DNS e tutti gli indirizzi visitati, di conseguenza, erano tracciabili. Chi usa una VPN (Virtual Private Network) può...Prima dimostrazione di attacco in remoto a UEFI

Ago 09, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

La tecnica, presentata al Black Hat 2018, fa leva su un bug nei sistemi di Asus e ASRock. Tutta colpa della funzione di aggiornamento automatico. Colpire UEFI significa colpire al cuore di un...Bug in Whatsapp: ecco come ti modifico il messaggio

Ago 09, 2018 Marco Schiaffino Hacking, In evidenza, News, Privacy, RSS, Vulnerabilità 0

La falla di sicurezza consente di alterare le conversazioni, modificare il mittente e nascondere alcuni messaggi nelle chat di gruppo. Un rischio per la sicurezza? Quando utilizziamo un servizio di...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,... -

Nel 2026 sempre più attacchi autonomi AI-driven e...

Nel 2026 sempre più attacchi autonomi AI-driven e...Gen 05, 2026 0

Il mondo della cybersecurity si appresta a vivere un 2026...

Minacce recenti

Hugging Face sfruttato per distribuire un trojan Android

PackageGate: trovati sei bug zero-day nei package manager, ma NPM non interviene

Zendesk, sfruttato il sistema di ticketing per una campagna di spam massiva

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

n8n: nuove vulnerabilità critiche aggirano le patch di...

n8n: nuove vulnerabilità critiche aggirano le patch di...Feb 06, 2026 0

La sicurezza di n8n, una delle piattaforme open source... -

Shadow Campaign: la nuova ondata di cyber-spionaggio

Shadow Campaign: la nuova ondata di cyber-spionaggioFeb 05, 2026 0

Secondo Palo Alto Networks, un gruppo di cyber-spionaggio... -

NTLM verso lo “switch-off”: Microsoft si prepara a...

NTLM verso lo “switch-off”: Microsoft si prepara a...Feb 03, 2026 0

Microsoft ha comunicato che l’autenticazione NTLM verrà... -

Abusato il sistema di update eScan per inviare malware...

Abusato il sistema di update eScan per inviare malware...Feb 02, 2026 0

Gli attacchi alla supply chain continuano a mietere vittime... -

Hugging Face sfruttato per distribuire un trojan Android

Hugging Face sfruttato per distribuire un trojan AndroidGen 30, 2026 0

I ricercatori di BitDefender hanno scoperto una campagna...