Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Attacchi

Frodi ai danni di DeFi: un bottino da 12 miliardi

Nov 23, 2021 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario 0

Il mondo dei servizi finanziari decentrati basato su blockchain attira sempre più attenzione, anche da parte di truffatori e pirati informatici. L’allarme arriva da un report di Elliptic, che...Attacchi agli Exchange Server per ingannare le vittime

Nov 22, 2021 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS, Vulnerabilità 0

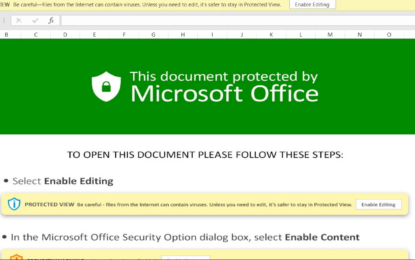

La tecnica sfrutta alcune vulnerabilità della piattaforma Microsoft per colpire i dipendenti attraverso un subdolo schema di ingegneria sociale. L’efficacia di un attacco informatico non dipende...Gli hacker di stato iraniani passano ai ransomware

Nov 19, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

Nuovo modus operandi dei gruppi APT legati all’Iran: l’estorsione punta a raccogliere fondi e danneggiare i bersagli colpiti dai pirati informatici. È tempo di aggiornare la mappa delle minacce...SocialDivert: 220.000 utenti colpiti con estensioni malevole per browser

Nov 16, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

La campagna di attacchi ha preso di mira Chrome ed Edge, utilizzando almeno 34 estensioni contenenti codice malevolo per rubare informazioni sensibili. Un fenomeno in costante crescita che si fatica...FBI hackerata: migliaia di messaggi di spam inviati da un account ufficiale

Nov 15, 2021 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, News, RSS 0

La causa sarebbe un “errore di configurazione” che avrebbe permesso a un estraneo di inviare email usando l’indirizzo ufficiale del Bureau. Alla fine possiamo dire che sia andata bene, ma...Ancora attacchi agli IoT: ora è il turno della botnet BotenaGo

Nov 12, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

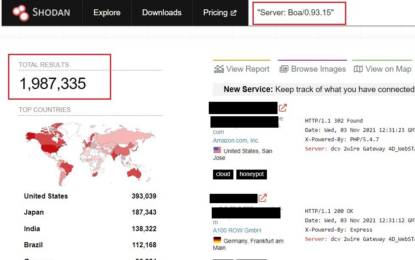

Il malware sfrutta 33 vulnerabilità della Internet of Things per compromettere i dispositivi e sfruttarli in attività malevole di ogni tipo. Nessuna pace per il mondo dell’IoT: la nuova minaccia...Attacchi supply chain all’ambiente JavaScript

Nov 05, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Nel mirino due librerie che hanno subito un’iniezione di codice malevolo che si è diffuso con estrema rapidità. Obiettivo diffondere trojan e ransomware Ancora un attacco supply chain, che questa...Cyber crimine: arriva una raffica di arresti

Ott 29, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, Scenario 0

Ben 12 sospetti arrestati nel corso dell’operazione condotta dagli agenti dell’Europol, mentre gli USA mettono sotto processo uno degli autori di TrickBot. Il giro di vite nei confronti dei cyber...Iran: cyber attacco al sistema di distribuzione del carburante

Ott 28, 2021 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 0

L’azione ha bloccato i distributori di benzina nel paese, provocando la sospensione dei servizi per qualche ora. Sono in corso le investigazioni. Nessun servizio è al sicuro: nel nuovo mondo...Epic fail del gruppo BlackMatter: il ransomware ha una falla

Ott 27, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli esperti di Emsisoft hanno trovato il modo di decrittare i file codificati dal loro malware. Le vittime possono recuperare i dati senza pagare. È la legge del contrappasso: se i pirati...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...