Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

L’attacco a Equifax? Colpa di un singolo dipendente (e di chi ha scritto le procedure)

Ott 04, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, RSS, Vulnerabilità 0

Secondo la dirigenza, l’incaricato che doveva avvisare della patch non lo ha fatto. Quindi gli aggiornamenti dipendono da una singola persona?

A circa un mese dalla notizia della violazione dei sistemi di Equifax (l’ente che raccoglie i dati sulla “reputazione” creditoria di milioni idi consumatori anglosassoni) cominciano a emergere i primi dettagli sulle responsabilità legate ai mancati aggiornamenti che hanno permesso l’intrusione.

Nel caso specifico, come abbiamo spiegato in un articolo precedente, la patch riguardava una falla in Apache Struts, resa pubblica (in contemporanea all’aggiornamento) lo scorso marzo. L’aggiornamento, però, non è stato installato.

E da quello che si legge, la giustificazione di Equifax è la classica toppa peggiore del buco. Stando a quanto riporta Simon Sharwood di The Register, che ha avuto la pazienza di seguire il video di tre ore dell’audizione di fronte a una commissione per la difesa dei consumatori, i vertici dell’agenzia imputerebbero il tutto a un “errore umano”.

In sintesi, l’amministratore delegato di Equifax Rick Smith avrebbe infatti sostenuto davanti alla commissione (intorno al minuto 1:05:00 del video) che la patch per correggere la vulnerabilità che ha causato il fattaccio non sarebbe stata applicata perché “l’impiegato che aveva il compito di comunicare la necessità di eseguire gli aggiornamenti non lo ha fatto”.

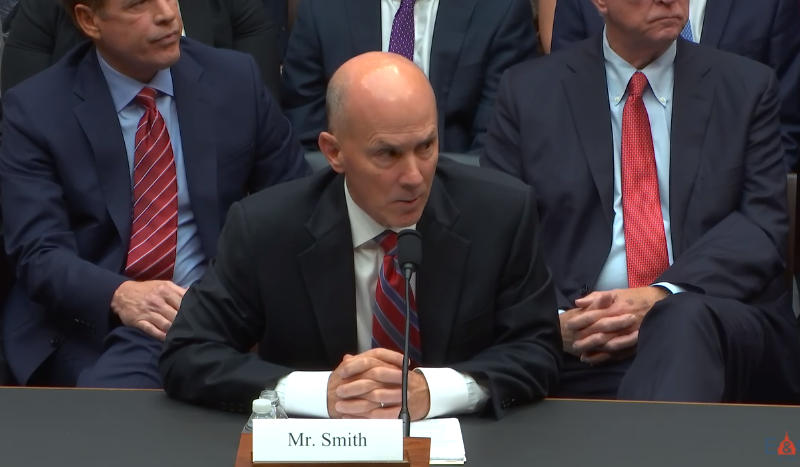

L’espressione del CEO di Equifax Rick Smith mentre spiega perché la patch non è stata applicata spiega meglio di qualsiasi altra cosa il suo livello di imbarazzo di fronte alla commissione.

Tradotto in pratica, questo significa che un colosso come Equifax, a cui sono affidati dati sensibili riguardanti milioni di cittadini negli Stati Uniti, UK e Australia avrebbe una procedura di patching degna di una media impresa brianzola.

Niente software di patch management, sistemi di virtual patching o pianificazioni controllate, ma un singolo dipendente che invia email ai tecnici per sollecitare l’applicazione delle patch. E se sbaglia, i dati di 143 milioni di consumatori finiscono nelle mani dei pirati. Chi se lo poteva aspettare?

Articoli correlati

-

Abusato il sistema di update eScan per...

Abusato il sistema di update eScan per...Feb 02, 2026 0

-

Prompt injection, un problema che...

Prompt injection, un problema che...Dic 10, 2025 0

-

Privacy dei dati: la maggior parte...

Privacy dei dati: la maggior parte...Gen 30, 2025 0

-

Cylance sotto attacco: dati compromessi...

Cylance sotto attacco: dati compromessi...Giu 17, 2024 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...