Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Incubo IoT: password delle telecamere su Linkedin

Gen 12, 2017 Marco Schiaffino Gestione dati, Leaks, News, RSS, Vulnerabilità 0

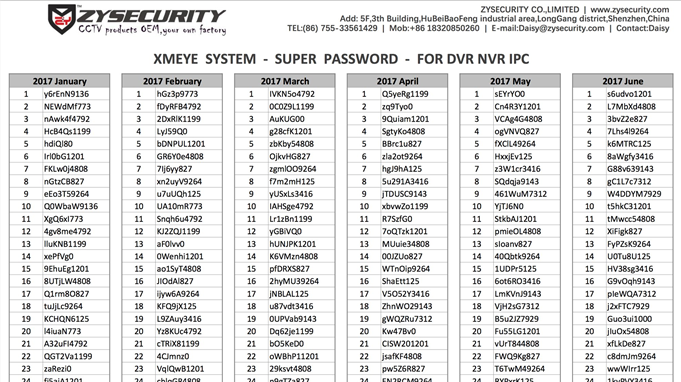

Le super user password pubblicate in un PDF da una società Nigeriana che installa telecamere di sicurezza. Pronti per un altro incubo targato IoT?

Proprio quando sembra che qualcuno stia cominciando a prendere sul serio il tema della sicurezza legato alla “Internet of Things”, arriva la notizia di un altro leak che può aprire le porte alle incursioni dei pirati.

Stando a quanto riportato da Pen Test Partners, infatti, su Internet sarebbero consultabili (sigh) diversi documenti che riportano le password utilizzabili come super user account per accedere ad alcuni circuiti di telecamere a circuito chiuso (CCTV) controllate via Web.

I documenti sarebbero stati condivisi su Linkedin da un distributore nigeriano, ma non solo. Secondo Mikko Hyppönen di F-Secure, ci sarebbero altre copie del documento sparsi qui e là per il Web.

Le password valide solo per un giorno garantiscono la massima sicurezza. Ma se le si condivide su Internet…

Le password, la cui validità è legata al giorno in cui vengono utilizzate, fanno riferimento a un servizio Cloud server chiamato XmEye.net, dedicato a DVR (Digital Video Recorder) che permette di controllare in remoto le telecamere.

Insomma: grazie ai documenti pubblicati su Internet chiunque può potenzialmente prendere il controllo di un numero imprecisato di telecamere a circuito chiuso sparse per il mondo. Una declinazione per lo meno originale del concetto di “sistemi di sorveglianza”.

La ciliegina sulla torta riguarda il coinvolgimento di Xiongmai, che sembra essere collegata al servizio di cloud server (la “XM” di XmEye starebbe per Xiongmai) in maniera più o meno diretta.

Xiongmai è un’azienda cinese produttrice di device e componenti utilizzati nel settore, salita all’onore delle cronache per essersi aggiudicata il poco invidiabile primato di produttore più hackerato del 2016 dai pirati che hanno utilizzato il worm Mirai per prendere il controllo di migliaia di dispositivi “intelligenti”.

A quanto pare, quindi, anche nel 2017 copione e protagonisti della recita sembrano destinati a rimanere gli stessi.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...