Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Falle di sicurezza in miliardi di device Wi-Fi e Bluetooth

Dic 14, 2021 Marco Schiaffino In evidenza, News, Vulnerabilità 0

Uno studio mette in evidenza una serie di bug che possono portare al furto di informazioni o all’esecuzione di codice in remoto. Ecco come funziona.

È proprio vero che l’unione fa la forza? Non sempre. Nel caso dei sistemi di connessione wireless, anzi, è proprio la coesistenza di diversi protocolli a creare dei problemi di sicurezza.

A metterlo in luce è una ricerca a opera di un gruppo di studiosi delle Università di Brescia e Darmastadt, in collaborazione con il CNIT (Consorzio nazionale Interuniversitario per le Telecomunicazioni) e Secure Mobile Networking Lab.

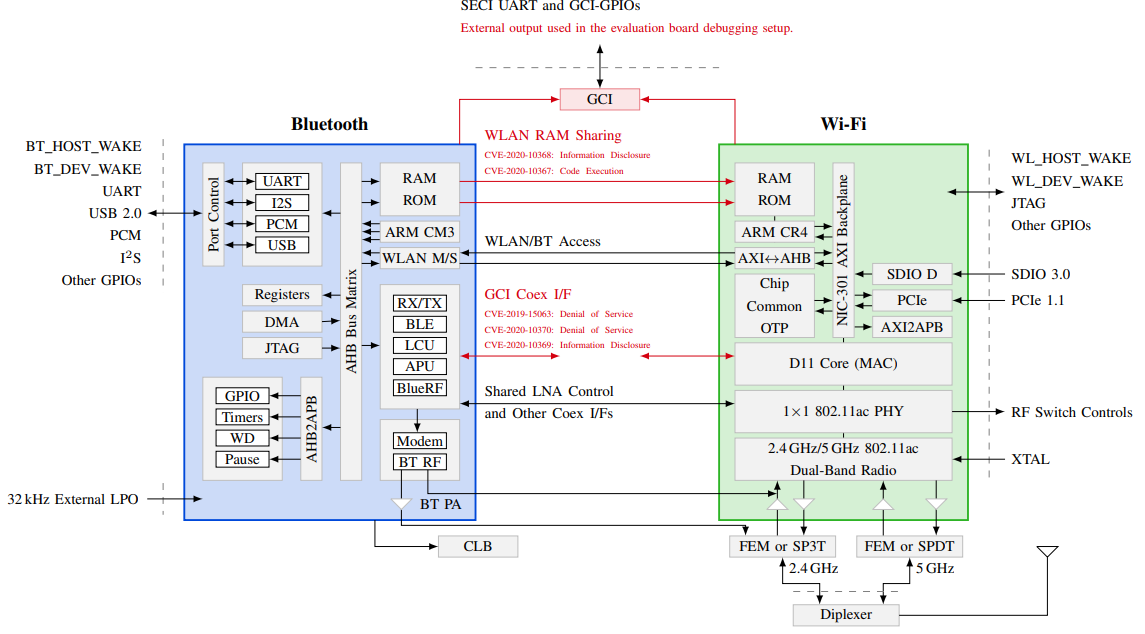

Il documento, intitolato “Attacks on Wireless Coexistence”, espone una serie di tecniche di attacco che fanno leva su alcune “frizioni” dovute all’utilizzo degli stessi componenti da parte di chip separati.

In altre parole, quello che i ricercatori hanno cercato sono le falle di sicurezza generate dall’uso condiviso di componenti come le antenne o la banda wireless. Il risultato, in sintesi, è che queste vulnerabilità consentono di portare degli attacchi “indiretti”, arrivando per esempio a violare i dati del Wi-Fi con un attacco diretto al Bluetooth.

Tecnicamente, si tratta di attacchi che i ricercatori definiscono “lateral escalation privilege” e che, più che rappresentare una nuova tecnica di attacco, delineano uno scenario in cui è possibile ampliare il raggio di attacchi già esistenti.

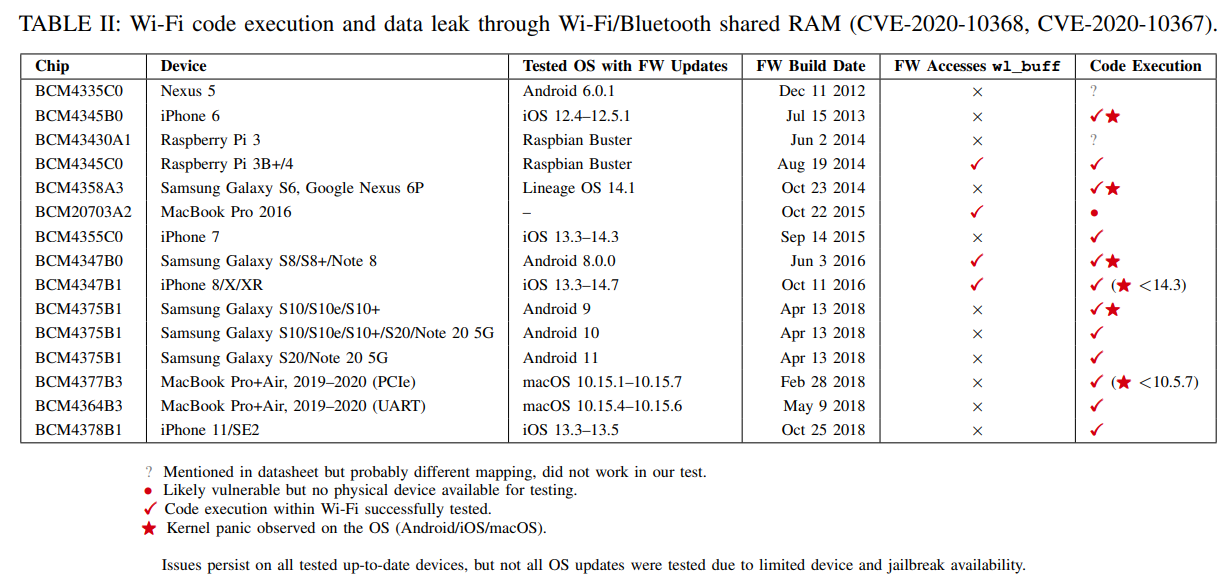

Le vulnerabilità individuate dagli autori dello studio riguardano in particolare i chip prodotti da Broadcom; Cypress e Silicon Labs, che sono integrati in miliardi di dispositivi di ogni genere.

Secondo quanto viene riportato nel documento, lo sfruttamento delle falle di sicurezza potrebbe portare a un Denial of Service, al furto di informazioni (attraverso lettura della memoria) e addirittura all’esecuzione di codice.

Il prerequisito per portare un attacco di questo genere, però, è quello di poter eseguire codice su uno dei due sistemi (Bluetooth o Wi-Fi) per poi estendere l’attacco al componente che condivide le risorse sul dispositivo.

Se la pericolosità delle vulnerabilità non è così elevata e il loro sfruttamento richiede in pratica una precedente compromissione del dispositivo, l’elemento preoccupante è il fatto che molte delle falle di sicurezza individuate non possono essere corrette.

Secondo i ricercatori, infatti, alcune delle vulnerabilità richiederebbero una riprogettazione a livello hardware e, trattandosi di dispositivi in commercio da tempo (un esempio è iPhone 7) la cosa è ovviamente impossibile.

Articoli correlati

-

WhoFi: da La Sapienza arriva un sistema...

WhoFi: da La Sapienza arriva un sistema...Lug 23, 2025 0

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Il 25% dei Wi-Fi pubblici di Parigi non...

Il 25% dei Wi-Fi pubblici di Parigi non...Lug 26, 2024 0

-

Apple e Google rilasciano una feature...

Apple e Google rilasciano una feature...Mag 14, 2024 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...