Aggiornamenti recenti Maggio 28th, 2026 1:20 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

SweynTooth: nuove vulnerabilità nei chip Bluetooth LE

Feb 18, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Le falle di sicurezza interessano i Software Development Kit usati per gestire il protocollo Bluetooth Low Energy in milioni di dispositivi.

Altri guai per il protocollo Bluetooth. Dopo l’allarme lanciato riguardo una vulnerabilità del protocollo su Android, la nuova emergenza riguarda il software di gestione del protocollo usato sui SoC (System on a Chip) utilizzati sui dispositivi che sfruttano il collegamento a basso consumo BLE.

Come spiega un gruppo di accademici di Singapore, le vulnerabilità riguardano gli SDK (Software Development Kit) rilasciati dai produttori e utilizzati per sviluppare i software che gestiscono la connessione BLE.

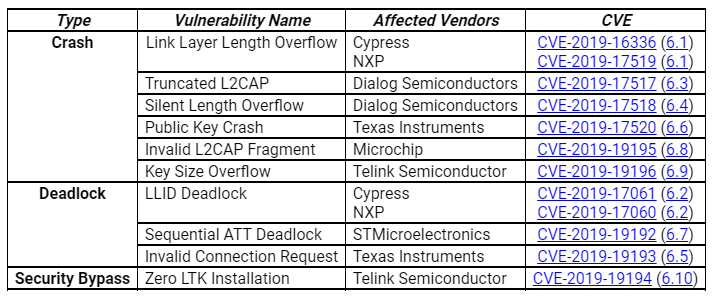

Le vulnerabilità, indicate complessivamente con il nome di SweynTooth, sono in realtà dodici e interessano gli SDK di sei diversi produttori. L’impatto, stando alle stime dei ricercatori, sarebbe enorme: coinvolgerebbe infatti 480 dispositivi attualmente sul mercato.

Si tratta di dispositivi “smart” di ogni genere, tra cui braccialetti per il monitoraggio dell’attività fisica come FitBit, device per il monitoraggio degli animali domestici, serrature elettroniche, sistemi di domotica come quelli di illuminazione e qualsiasi altro dispositivo “intelligente” che utilizza la tecnologia.Tra i venditori coinvolti ci sarebbero anche nomi celebri come Samsung e Xiaomi.

Ma quali sono le possibili conseguenze? Tutto dipende dalla singola vulnerabilità. Come si può leggere sul sito dedicato che è stato pubblicato dai ricercatori, infatti, un eventuale exploit avrebbe effetti diversi a seconda della falla di sicurezza sfruttata.

L’attacco può provocare un crash del sistema, forzare un riavvio che porta al blocco del dispositivo o addirittura consentire a un pirata informatico di prendere il controllo del dispositivo.

Naturalmente, la gravità delle conseguenze varia a seconda del tipo di device attaccato. Se l’hacking di un FitBit non desta molte preoccupazioni, le cose cambiano per esempio se stiamo parlando di una serratura “smart”.

Fortunatamente, l’attacco prevede l’uso di un collegamento Bluetooth e, di conseguenza, richiede che l’hacker si trovi entro il suo raggio di azione, piuttosto limitato. In ogni caso, la scoperta delle vulnerabilità SweynTooth rappresenta un’altra crepa in un settore che ha dimostrato n passato di avere già grossi problemi di suo.

Articoli correlati

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Apple e Google rilasciano una feature...

Apple e Google rilasciano una feature...Mag 14, 2024 0

-

Google risolve diverse vulnerabilità...

Google risolve diverse vulnerabilità...Dic 07, 2023 0

-

“Find My” di Apple può...

“Find My” di Apple può...Nov 07, 2023 0

Altro in questa categoria

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto...