Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Diicot brute: attacchi ai sistemi Linux dalla Romania

Lug 15, 2021 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News 0

La campagna prende di mira le installazioni Linux protette da password deboli attraverso una nuova tecnica. Obiettivo: cryptojacking.

Sarebbero originari i pirati informatici che stanno facendo strage di server Linux per garantirsi la possibilità di generare criptovalute sfruttandone la potenza di calcolo.

A spiegarlo sono i ricercatori di Bitdefender, che in un report pubblicato sul blog ufficiale della società di sicurezza descrivono le strategie adottate dai cyber criminali e il funzionamento del nuovo strumento di brute forcing che utilizzano, battezzato con il nome di Diicot brute.

La tipologia di bersagli scelta dal gruppo non è particolarmente originale: prendono infatti di mira i sistemi Linux che utilizzano credenziali di autenticazione “deboli”. L’elemento di novità, però, è la tecnica utilizzata, che consentirebbe di condurre gli attacchi senza essere rilevati.

Diicot brute, che viene proposto sui forum hacker come “servizio”, utilizza un sistema di offuscamento per “nascondere” le comunicazioni. I tentativi di accesso sono infatti effettuati tramite degli script Bash, usando Discord (una piattaforma VoIP usata principalmente per il gaming) come canale di comunicazione per ricevere le risposte.

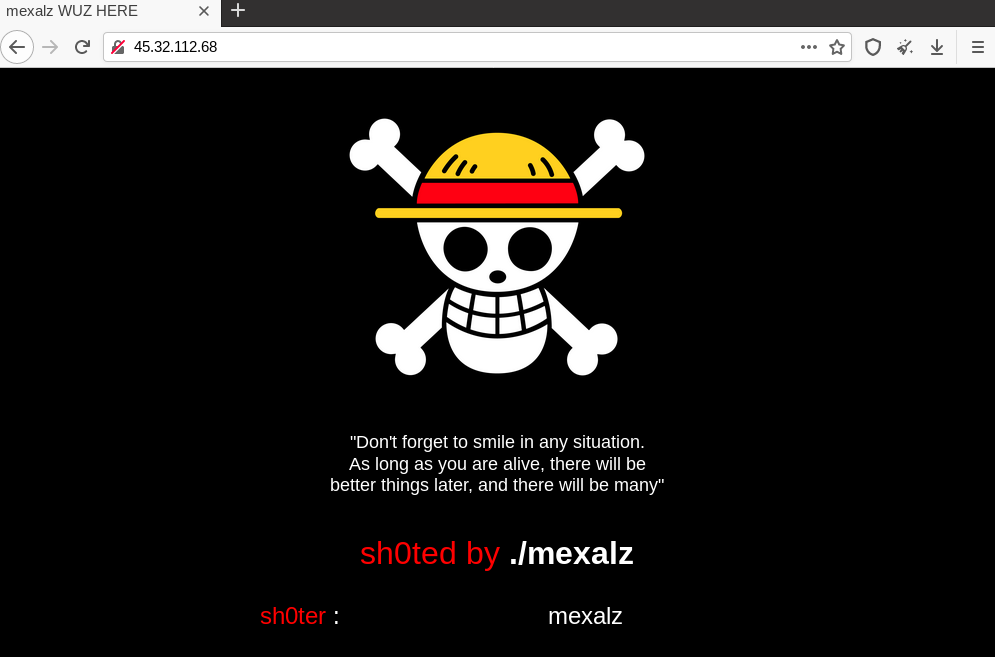

Il gruppo prende di mira SSH (Secure Shell) e l’utilizzo dello strumento sfrutta un sistema centralizzato basato su comunicazioni via API dedicate. Secondo i ricercatori di Bitdefender, il centro di distribuzione sarebbe il sito mexalz.us, che sarebbe gestito dalla Romania.

Il modus operandi dei pirati informatici che usano Diicot brute è piuttosto lineare: una volta ottenuto l’accesso al sistema, installano Chernobyl (una variante di Demonbot) per eseguire le successive operazioni.

In seguito, i pirati utilizzano varie tipologie di loader che installano diversi componenti sul sistema per ottenere persistenza e scaricare il payload principale. Nei casi individuati da Bitdefender, quest’ultimo è rappresentato da un miner in grado di utilizzare la potenza di calcolo della macchina compromessa per generare Monero, la criptovaluta preferita dai pirati informatici.

Tra i dettagli tecnici evidenziati nel report, spicca il fatto che gli aggiornamenti software originino da un repository su GitHub che ha registrato, negli ultimi mesi, più di 35 aggiornamenti.

Insomma: Diicot brute viene distribuito con una perfetta formula “software as a service”, anche sotto il profilo del marketing: le descrizioni dello strumento di hacking individuate da Bitdefender contengono elementi di vera e propria “promozione” del tool.

Un esempio è rappresentato dalle affermazioni riguardo il fatto che Diicot brute sarebbe in grado di evadere il rilevamento da parte degli honeypot, le “trappole” distribuite su Internet dalle società di sicurezza per individuare le attività malevole.

La stessa esistenza del report, sottolineano gli autori, è la dimostrazione che Diicot brute non è in grado di sfuggirvi.

Articoli correlati

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...