Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

LuminousMoth: cyber spioni scatenati nel sud est asiatico

Lug 14, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

La campagna “Falena Luminosa” è stata attribuita a un gruppo APT legato al governo cinese. Più di 1.500 vittime tra Myanmar e Filippine.

Secondo i ricercatori di Kaspersky si tratta di una vera anomalia e a confermarlo sono i numeri riportati nel report che descrive la campagna di cyber spionaggio battezzata dagli autori con il nome di LuminousMoth.

Il gruppo APT, infatti, non si sarebbe limitato a colpire pochi bersagli selezionati come accade di solito in questi casi, ma avrebbe portato attacchi “a tappeto” compromettendo più di 1.500 vittime.

Nel dettaglio, i ricercatori hanno individuato 100 organizzazioni compromesse in Myanmar e circa 1.400 nelle Filippine, tra cui anche numerosi enti governativi. Gli attacchi, stando alla ricostruzione fatta da Kaspersky, avrebbero preso di mira in un primo momento il Myanmar e, solo in seguito, le Filippine.

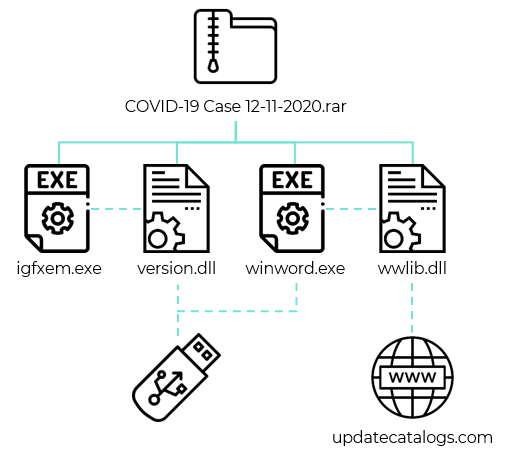

Il vettore di attacco utilizzato dai pirati informatici consiste in messaggi di spear phishing, al cui interno è inserito un link a Dropbox. Il file che viene scaricato tramite il link è un archivio compresso in formato RAR, camuffato però in modo da apparire come un normale documento Word.

Una volta avviata l’esecuzione del codice, LuminousMoth installa un beacon di Cobalt Strike che si collega al server Command and Control dei pirati.

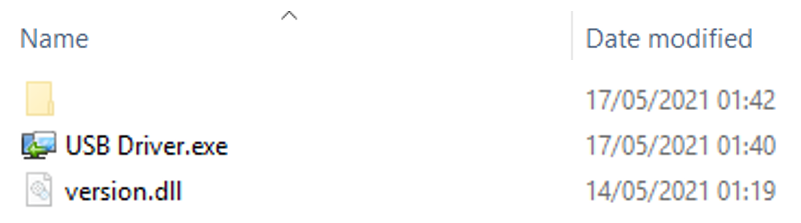

Gli autori del malware, però, hanno previsto anche un secondo vettore di attacco per diffondere l’infezione all’interno delle organizzazioni colpite. Si tratta di un sistema che verifica la presenza di eventuali unità di memoria rimuovibili collegate al computer infettato e che le utilizza per garantirsi un’ulteriore propagazione.

La tecnica prevede la copia del codice malevolo sull’unità esterna e una modifica dei file eventualmente presenti al suo interno che ne nasconde la presenza, lasciando visibile solo il file eseguibile USB Driver.exe.

Lo stratagemma è pensato per indurre gli utenti ad aprire il file malevolo e avviare così l’esecuzione di LuminousMoth anche su altri computer all’interno degli uffici.

Non solo: secondo i ricercatori il malware è affiancato da altri due strumenti che i pirati utilizzerebbero per il movimento laterale all’interno della rete. Il primo è un tool in grado di rubare i cookie di autenticazione da Chrome, mentre il secondo è una versione modificata di Zoom (con tanto di certificato digitale valido) la cui funzione è quella di esfiltrare i file presenti sul computer che corrispondono a determinati parametri.

L’applicazione per videochiamate è utilizzata anche come “specchietto per le allodole” allo scopo di offuscare i collegamenti al server Command and Control, accanto all’uso di domini che sembrano fare riferimento a noti siti di news delle nazioni colpite, come MMTimes, 7Day News e The Irrawaddy.

Si tratterebbe, in pratica, di un metodo che cerca di camuffare i collegamenti esterni di LuminousMoth in modo che appaiano come normale traffico di navigazione.

Gli esperti di Kaspersky attribuiscono l’operazione LuminousMouth con un buon livello di certezza al gruppo cinese HoneyMyte, specializzato nella raccolta di informazioni geopolitiche ed economiche in Asia e Africa.

Articoli correlati

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...