Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Falla nei PLC Siemens: a rischio i sistemi industriali

Mag 31, 2021 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità consentirebbe di avviare l’esecuzione di codice in remoto. L’aggiornamento è già disponibile, occorre applicarlo con urgenza.

L’ennesima corsa contro il tempo per proteggere i sistemi di produzione dagli attacchi informatici questa volta interessa un prodotto Siemens e, prevedibilmente, un discreto numero di impianti industriali.

I prodotti coinvolti, spiegano i ricercatori di Claroty in un report pubblicato sul blog della società di sicurezza, sono i PLC della serie SIMATIC S7-1200 e S7-1500G.

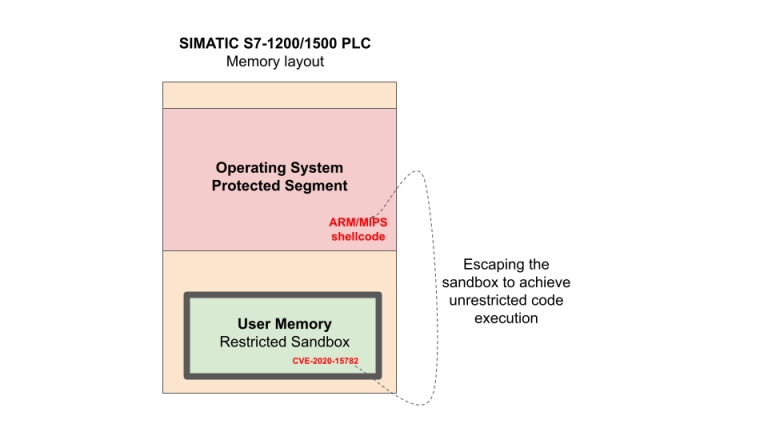

La vulnerabilità (CVE-2020-15782) consentirebbe a un pirata informatico di collegarsi in remoto al dispositivo e ottenere la possibilità di leggere e modificare dati in memoria, arrivando potenzialmente all’esecuzione di codice in remoto.

Stando agli esperti di sicurezza che hanno analizzato le caratteristiche del bug, un eventuale exploit in grado di sfruttare la tecnica messa a punto dai ricercatori consentirebbe di portare in attacco che passerebbe inosservato a qualsiasi tipo di controllo.

La falla consente infatti di agire a livello di kernel, aggirando la sandbox che protegge il firmware e iniettare una shellcode in aree protette della memoria.

Il prerequisito per portare questo tipo di attacco, spiegano gli autori del report, è che il PLC sia accessibile attraverso la porta TCP 102. Un’eventualità tutt’altro che rara, soprattutto nell’attuale scenario in cui molte imprese non hanno implementato accorgimenti come la segmentazione della rete e i dispositivi industriali sono spesso esposti ad attacchi che originano da altri punti del network aziendale.

Non è un caso che la stessa Siemens, in un documento relativo alla vulnerabilità, abbia assegnato al bug un punteggio di rischio di 8.1.

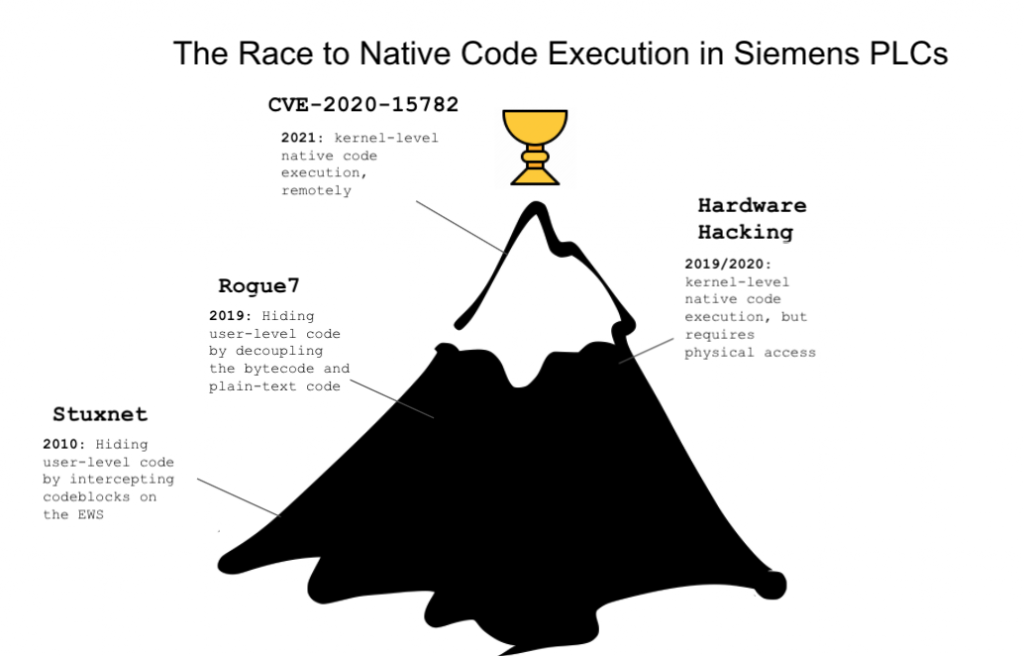

Non è la prima volta che i ricercatori di Claroty individuano vulnerabilità di questo tipo nei prodotti Siemens. Come mostra il diagramma pubblicato dalla stessa società di sicurezza, problemi come quello emerso in questi giorni si presentano con una certa frequenza.

Insomma: l’episodio è l’ennesima dimostrazione della necessità, per le imprese che operano nel settore industriale, di prendere sul serio le raccomandazioni degli esperti di cyber security. Partendo, per esempio, dall’implementazione di policy di patching che consentano di “tappare” falle come questa con la massima tempestività.

Articoli correlati

-

Cybersicurezza per gli edifici smart

Cybersicurezza per gli edifici smartGiu 14, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...