Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Bug nell’app Acr call recorder per iPhone: “privacy a rischio”

Mar 10, 2021 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La falla di sicurezza avrebbe consentito a un pirata di collegarsi ai server cloud e accedere a qualsiasi file impersonando l’utente.

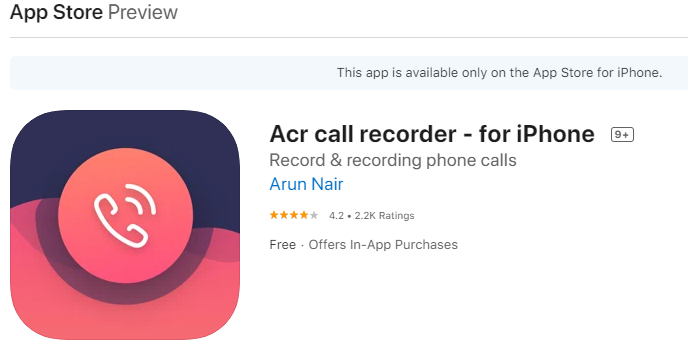

Registrare una telefonata può essere utile e non c’è bisogno di una motivazione come il ricatto: basta essere, per esempio, giornalisti e voler avere una registrazione di un’intervista per poi sbobinarla. Tra le app più popolari per iPhone (almeno stando al milione di download riportato sul sito dello sviluppatore sul suo sito) c’è Acr call recorder.

L’applicazione per iOS, disponibile gratuitamente con alcune funzionalità sbloccabili attraverso acquisti in-app, su App Store ha una buona valutazione (quattro stelle) e più di 2.000 recensioni.

Come ha scoperto un ricercatore di PingSafe, però, ACR call recorder aveva un piccolo problema: le sue infrastrutture su cloud potevano essere “bucate” con estrema facilità per accedere alle registrazioni di qualsiasi utente.

La tecnica di attacco sfrutterebbe una vulnerabilità in una delle API usate dal sistema (fetch-sinch-recordings.php) che consentirebbe di collegarsi ai bucket S3 in cui vengono memorizzate le registrazioni.

Nel suo report, il ricercatore spiega come sia sufficiente usare uno strumento specifico come Burp Suite o Zap Proxy per inviare una richiesta inserendo al suo interno il numero di telefono di un qualsiasi utente.

Dal momento che l’API non utilizza un sistema di autenticazione, la risposta sarà un link diretto alle registrazioni dell’utente impersonato.

PingSafe ha contattato lo sviluppatore dell’app segnalando il problema, che è stato corretto nella versione 2.26, prontamente caricata su App Store.

Tutto bene, quindi. La vicenda, però, conferma tutti i rischi legati a un uso “disinvolto” della memorizzazione su cloud dei dati degli utenti, che tra gli sviluppatori di app mobile sembrano crescere in maniera esponenziale.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Apple rilascia un fix per un bug 0-day...

Apple rilascia un fix per un bug 0-day...Feb 11, 2025 0

-

Scoperta una vulnerabilità hardware...

Scoperta una vulnerabilità hardware...Dic 29, 2023 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...