Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Cyber crimine in Italia: l’email è il vettore di attacco preferito

Mar 09, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario 0

Il rapporto di Yoroi evidenzia i trend degli attacchi informatici nel nostro paese: uso intensivo di zero-day e posta certificata per colpire le aziende.

La pirateria informatica è un fenomeno globale, ma qualche differenza tra paese e paese esiste. I cyber criminali, infatti, sanno adattarsi al contesto e sviluppano modus operandi diversi a seconda delle condizioni specifiche del “territorio”. L’Italia, ovviamente, non fa eccezione.

A mettere in luce le peculiarità del nostro paese ci ha pensato Yoroi, che ha pubblicato un report (scaricabile da questo indirizzo attraverso una procedura di registrazione) in cui tratteggia le caratteristiche del cyber crimine attraverso l’analisi dei dati registrati nel corso del 2020.

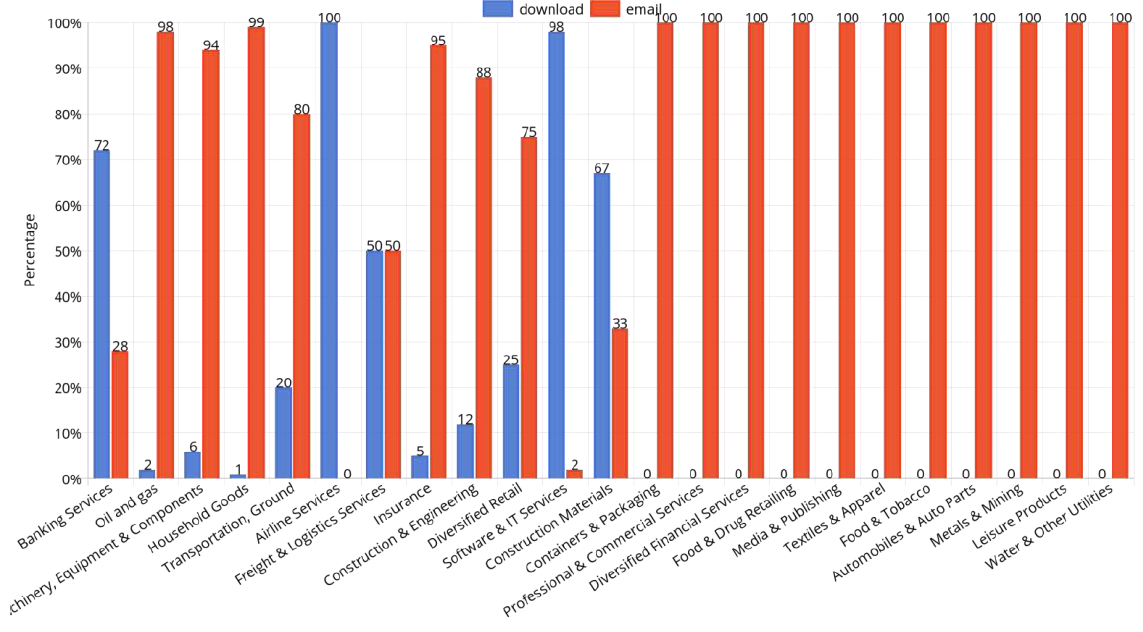

La società di sicurezza italiana, in particolare, ha concentrato l’attenzione sugli attacchi rivolti alle aziende e ai vettori di attacco utilizzati per colpirle.

Dallo studio emerge un panorama i cui l’email rappresenta ancora lo strumento principale utilizzato dai pirati informatici per cercare di fare breccia nei sistemi aziendali.

La tecnica più diffusa prevede l’utilizzo di messaggi che mirano a dirottare le potenziali vittime su pagine Web che contengono Exploit Kit in grado di comprometterne i dispositivi, seguita dalle classiche tecniche di phishing basate su ingegneria sociale che spesso, rilevano gli autori, hanno fatto leva sul tema della pandemia da Covid 19.

Una peculiarità tutta italiana è quella legata all’uso della posta certificata (PEC) come strumento per colpire le aziende. Lo stratagemma, che fa leva sulla presunta “ufficialità” dello strumento di comunicazione, viene utilizzato principalmente in attacchi irati che hanno come obiettivo impiegati o dirigenti delle aziende.

Da un puto di vista tecnico, Yoroi rileva un aumento dell’utilizzo delle XLM Macro 4.0, il cui uso consente di aggirare alcune tecniche di rilevamento antivirus.

Una strategia, quella di superare i sistemi di protezione, che viene perseguita anche attraverso l’uso di vulnerabilità zero-day e malware appena conosciuti, che rappresentano il 75,6% dei campioni individuati dalla società di sicurezza negli ultimi 12 mesi.

In linea con le tendenze a livello globale, invece, è la crescita degli attacchi ransomware “double extortion”, in cui i pirati informatici pretendono un doppio pagamento in seguito alla compromissione dei sistemi: il primo per ottenere la chiave crittografica che consente di decodificare i file, il secondo per impedire la diffusione delle informazioni rubate dai sistemi.

Le statistiche contenute nel report, per quanto riguarda gli attacchi rivolti alle aziende, mostrano una curiosa predominanza di attacchi di phishing diretti al settore dei materiali da costruzione (55% degli attacchi rilevati) che, per quanto riguarda gli attacchi portati con malware raggiunge addirittura la quota del 70%.

Un0’anomalia statistica che, secondo gli autori dello studio, si spiegherebbe con la rilevanza delle imprese italiane nel settore.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Sneaky2FA si evolve con una...

Sneaky2FA si evolve con una...Nov 20, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...