Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Il gruppo Lazarus mette nel mirino i ricercatori di cyber security

Feb 05, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

I pirati legati al governo della Corea del Nord stanno attaccando gli esperti di sicurezza utilizzando exploit zero-day di Chrome e Internet Explorer.

Sembra essere la nuova tendenza tra i pirati informatici: prendere di mira gli esperti di sicurezza per rubare strumenti di hacking e informazioni riservate che gli consentano di affinare o ampliare le loro tecniche di attacco.

A darsi un gran da fare in questo senso sembra essere il gruppo Lazarus. I pirati del gruppo APT, considerato molto “vicino” al governo della Corea del Nord, avrebbero portato una serie di attacchi indirizzati a ricercatori che operano nella cyber security sfruttando una serie di exploit Zero-day.

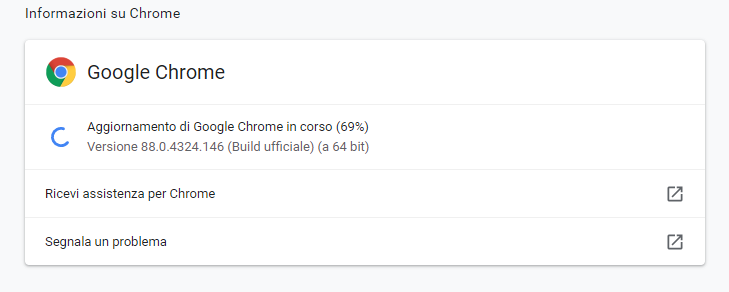

Il primo, individuato da Microsoft che lo ha descritto in un report pubblicato su Internet, fa leva su una vulnerabilità (CVE-2021-21148) nelle versioni di Chrome per Windows, Linux e macOS. SI tratta di un bug nel motore V8 JavaScript del browser di Google.

I pirati lo sfrutterebbero attraverso complesse tecniche di social engineering, che prevedono l’instaurazione di un “rapporto di fiducia” con le potenziali vittime attraverso contatti sui social network, per poi inviare link malevoli che permettono di portare l’attacco. Google ha corretto il bug con l’aggiornamento alla versione 88.0.4324.150 del browser, già disponibile.

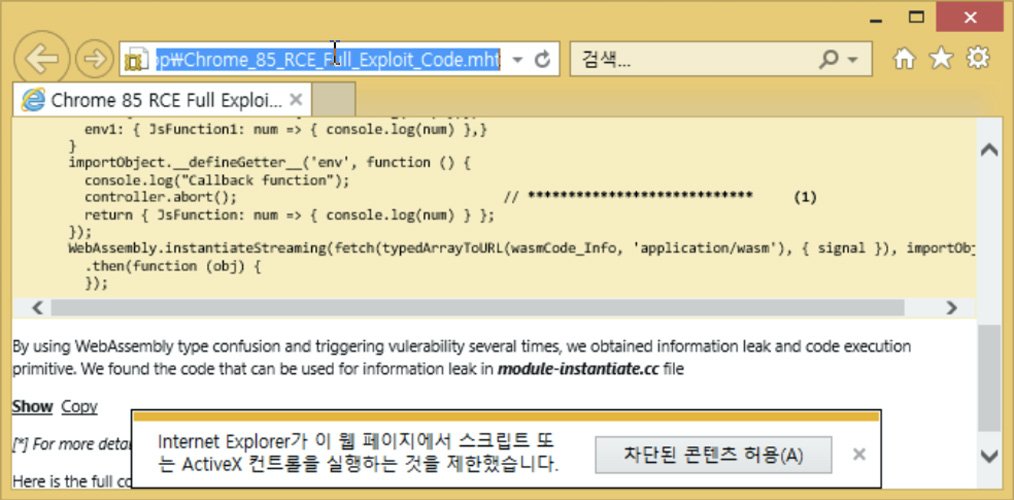

L’exploit basato su Internet Explorer è invece stato segnalato da ENKI. La società di sicurezza sud-coreana ha descritto le caratteristiche dello zero-day in un report (a meno che non conosciate il coreano serve Google Translator per leggerlo) in cui i ricercatori spiegano che l’attacco sfrutta come vettore un file in formato MIME HTML.

La sua apertura, in Windows, avvia automaticamente Internet Explorer (sì, c’è ancora) nel quale è presente un bug zero-day che consente l’esecuzione di codice in remoto.

Anche in questo caso, stando a quanto si legge, la tecnica è sfruttata dal gruppo Lazarus per colpire ricercatori di sicurezza e compromettere i loro dispositivi.

Dalle parti di Microsoft sembra stiano ancora lavorando all’aggiornamento che consentirà di correggere la vulnerabilità.

Articoli correlati

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Lazarus ha colpito alcune compagnie...

Lazarus ha colpito alcune compagnie...Ott 23, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...