Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Attacco online: emulatori usati per rubare milioni di euro alle banche

Dic 17, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS 0

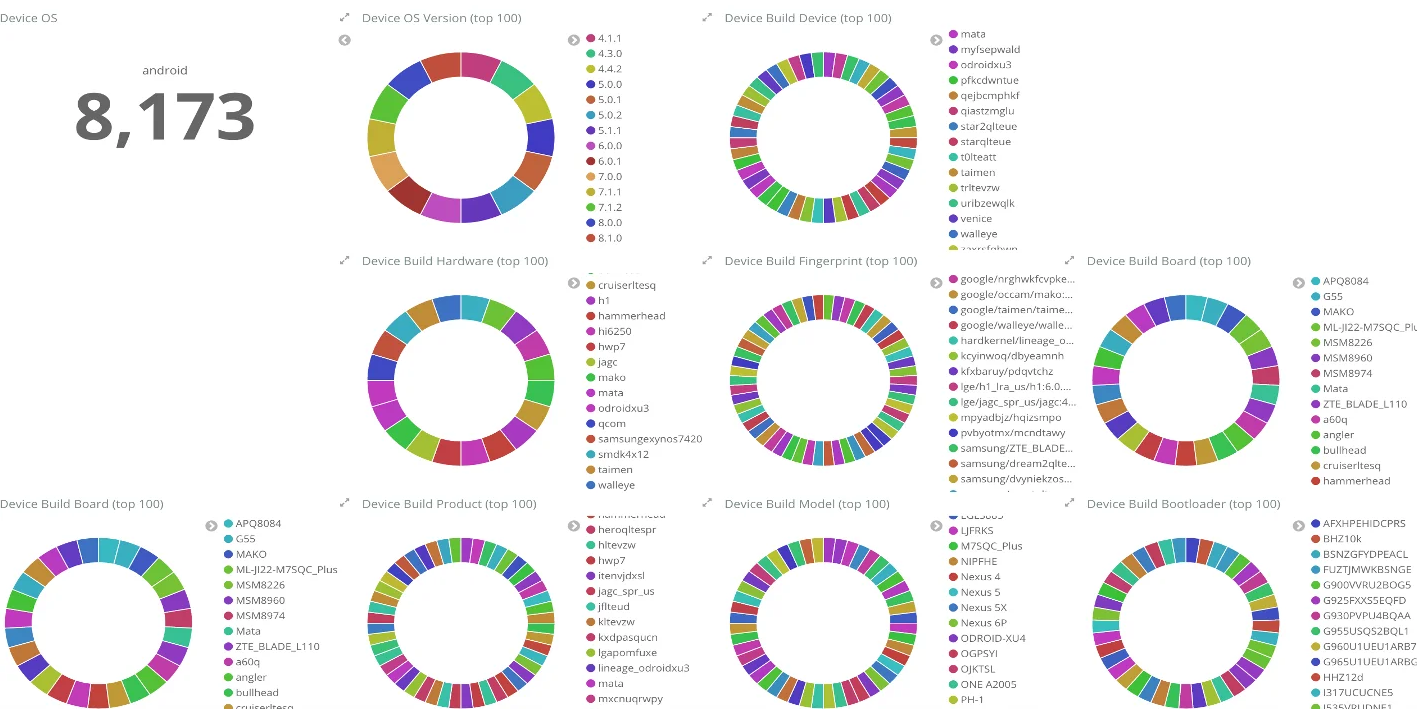

L’azione ha sfruttato software di emulazione per “impersonare” i dispositivi degli utenti a cui sono state rubate le credenziali dei servizi di home banking.

Sono bastati pochi giorni e i pirati informatici sono riusciti a incassare milioni di euro sottraendoli ai conti correnti delle ignare vittime. L’operazione ha sfruttato sistemi di emulazione online che hanno permesso ai cyber criminali di trasferire il denaro aggirando tutti i sistemi di controllo.

Secondo quanto riportato dai ricercatori di IBM in un report pubblicato su Internet, l’operazione avrebbe interessato migliaia di conti correnti i cui account sarebbero stati compromessi attraverso attacchi di phishing o con malware veicolati ai dispositivi delle vittime.

La tecnica utilizzata per incassare i proventi delle azioni criminali sarebbe estremamente complessa: secondo i ricercatori i pirati informatici sarebbero riusciti ad aggirare i sistemi di controllo (compresi quelli di autenticazione a due fattori basati su codici) adottando una serie di accorgimenti, come l’uso di VPN per mascherare l’origine dei collegamenti.

Per farlo, i criminali avrebbero utilizzato fino a 20 emulatori in grado di “impersonare” 16.000 dispositivi delle vittime. Tutto il sistema sarebbe stato automatizzato, usando strumenti normalmente utilizzati per i test che, in questo caso, hanno permesso di rendere “credibili” le operazioni.

Secondo i ricercatori, i pirati avrebbero utilizzato anche un sistema in grado di monitorare le reazioni delle applicazioni alle richieste, per verificare che l’intera operazione si svolgesse come previsto.

Una volta effettuati i (cospicui) trasferimenti di denaro, hanno cancellato ogni traccia delle oerazioni per far perdere le loro tracce.

L’intera vicenda, sottolineano dalle parti di IBM, conferma come il cyber crimine abbia raggiunto livelli di sofisticazione estremamente elevati, sfruttando risorse specializzate nello sviluppo di applicazioni mobili e nel riciclaggio di denaro.

Articoli correlati

-

Nell’era del quantum computing...

Nell’era del quantum computing...Feb 02, 2023 0

-

Persiste l’assegnazione di...

Persiste l’assegnazione di...Set 15, 2022 0

-

34.000 credenziali IBM in vendita sul...

34.000 credenziali IBM in vendita sul...Set 08, 2022 0

-

Cyberattacchi sempre più costosi, ma...

Cyberattacchi sempre più costosi, ma...Ago 01, 2022 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...