Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Attacco a tappeto con Lemon Duck. Nel mirino i grandi gruppi industriali

Feb 06, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Gli autori del malware stanno concentrando i loro attacchi nei confronti dei dispositivi IoT gestiti con Windows 7 per installare miner di cripto-valuta.

Lo scorso 14 gennaio, Microsoft ha interrotto il supporto per Windows 7 e il sistema operativo, di conseguenza, non riceverà più gli aggiornamenti di sicurezza. Se nel settore della cyber-security ci si aspettava che la situazione venisse sfruttata da pirati informatici per i loro attacchi, nessuno poteva però immaginare che ciò sarebbe avvenuto in tempi così rapidi.

A meno di un mese dalla scadenza del supporto, è invece spuntata la prima campagna di attacchi malware che punta subito sulla vulnerabilità del “vecchio” Windows 7. E lo fa utilizzando il malware Lemon Duck.

Secondo i ricercatori, i pirati informatici starebbero puntando specificatamente al settore manifatturiero e, in particolare, ai dispositivi gestiti da versioni embeded di Windows 7 o associati a device con lo stesso sistema operativo. Secondo TrapX Security, ci sarebbero ancora 200 milioni di dispositivi che equipaggiano la vecchia versione del sistema Microsoft.

Tra questi, Smart TV e stampanti “intelligenti”, ma soprattutto dispositivi e computer cui è affidata la gestione di sistemi di produzione industriale. Non a caso, i ricercatori hanno individuato il malware sui sistemi di tre grandi aziende manifatturiere che operano a livello globale.

Il payload è rappresentato dal solito XMRig, un miner per Monero che sfrutta la potenza di calcolo dei device infetti per generare cipto-valuta.

Secondo quanto spiegano i ricercatori, la scelta di colpire dispositivi con Windows 7 dipenderebbe dal fatto che il malware, su Windows 10, verrebbe automaticamente bloccato dai sistemi di difesa del sistema operativo. Su Windows 7, invece, può operare indisturbato.

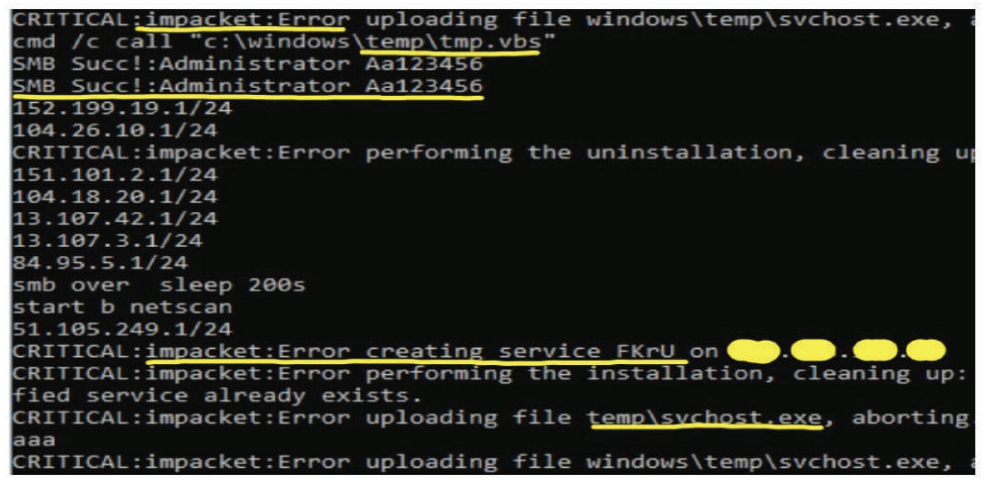

Il dato più preoccupante, però, riguarda lo scenario che emerge dal corposo report pubblicato dai ricercatori di TrapX Security, Lemon Duck è stato utilizzato già in passato e sfrutta una serie di tecniche per diffondersi all’interno delle reti locali, ad esempio utilizzando i servizi SMB (su porta 445) e MSSQL (su porta 1433), per individuare i dispositivi vulnerabili, che attacca principalmente utilizzando tecniche di brute forcing.

Insomma: Lemon Duck usa delle varianti di EternalBlue, la vulnerabilità utilizzata da WannaCry e sfruttata ancora l’anno scorso in altre campagne di diffusione di malware. In pratica, la nuova ondata di attacchi con Lemon Duck conferma che ci sono ancora migliaia (milioni?) di macchine che non sono state aggiornate per proteggerle da un attacco che dovremmo poter considerare ormai obsoleto.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...