Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Nuovo attacco contro Firefox sfrutta il “puntatore truffaldino”

Ago 07, 2020 Marco Schiaffino Attacchi, In evidenza, News, RSS, Vulnerabilità 0

È una tecnica conosciuta fin dal 2010, che sfrutta le funzioni di personalizzazione dei siti per “dirottare” i click dei visitatori sulle pagine.

A volte ritornano. Questa volta è il turno del trucco del “puntatore truffaldino” (evil cursor) che gli sviluppatori di browser conoscono (e hanno bloccato) da ormai 10 anni.

Secondo i ricercatori di Sophos, però, qualcuno sarebbe riuscito a dare nuovo smalto allo stratagemma, aggirando i sistemi di protezione di Mozilla Firefox.

Come spiegano gli esperti della società di sicurezza in un report pubblicato sul blog ufficiale dell’azienda, i pirati hanno sfruttato una vulnerabilità che Mozilla, dopo la segnalazione, ha corretto nella versione 79 di Firefox.

Ma di cosa si tratta esattamente? Il trucco del “puntatore truffaldino” sfrutta alcune possibilità di personalizzazione del browser che, fino a qualche anno fa, erano concesse ai siti Web. In particolare, quella di modificare la forma e lo stile grafico dl puntatore del mouse.

Il problema è che, utilizzando questa funzione, è possibile modificare le dimensioni del puntatore stesso e trarre in inganno i visitatori per far loro credere di selezionare una voce, un collegamento o un pulsante diverso da quello che effettivamente stanno selezionando.

Come mostra questo video pubblicato da Sophos, la tecnica consente di “spostare” il punto in cui viene eseguito il click, aprendo la strada a ogni tipo di truffa. È possibile, per esempio, fare in modo che il visitatore faccia click su “Sì” quando in realtà intende selezionare “No” in una finestra di dialogo, con le conseguenze che si possono immaginare in termini di sicurezza.

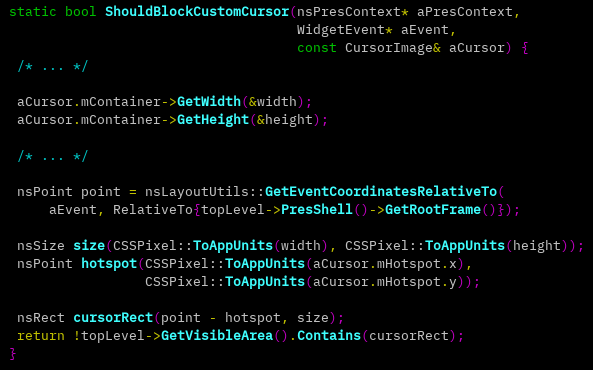

Il bug, emerso già in passato, era stato risolto da Mozilla con numerose patch, l’ultima delle quali è stata realizzata e distribuita nel 2018. Qualcuno, però, avrebbe trovato il modo di aggirare la protezione introdotta dagli sviluppatori.

Secondo i ricercatori, l’obiettivo sarebbe stato raggiunto creando una sorta di “loop” che avrebbe impedito alla patch di funzionare correttamente, aprendo la strada quindi al caricamento di un classico “cursore truffaldino”.

Con il nuovo aggiornamento, la vulnerabilità è stata corretta e il rischio di finire vittima di questo banale stratagemma è sventata.

Articoli correlati

-

Velociraptor, tool per l’analisi...

Velociraptor, tool per l’analisi...Set 01, 2025 0

-

Malware dentro il malware: trovate...

Malware dentro il malware: trovate...Giu 04, 2025 0

-

Sophos Annual Threat Report: i malware...

Sophos Annual Threat Report: i malware...Mag 30, 2025 0

-

Sophos acquisisce Secureworks e diventa...

Sophos acquisisce Secureworks e diventa...Feb 04, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...