Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Attacco Meow fa strage di database esposti. È un vigilante?

Lug 23, 2020 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Scenario 0

Qualcuno sta sistematicamente violando e cancellando il contenuto dei database ElasticSearch e MongoDB lasciati esposti su Internet.

Il primo caso individuato da Bob Diachenko è stato quello del database di UFO VPN, un server che la società di “sicurezza” aveva esposto su Internet senza alcuna protezione e di cui ci siamo occupati in questo articolo giusto qualche giorno fa.

Quando i ricercatori hanno cominciato a investigare, però, hanno scoperto che l’autore degli attacchi Meow aveva colpito più di 1.000 database, cancellandone completamente il contenuto.

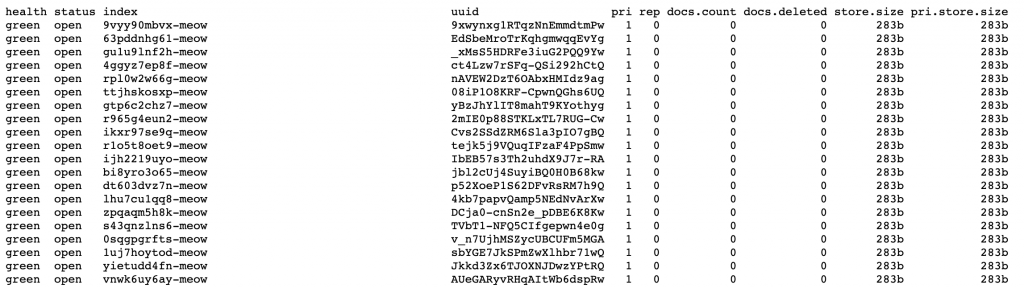

I bersagli hanno tutti le stesse caratteristiche: database ElasticSearch (sono 987 quelli colpiti) e MongoDB (70 vittime) i cui amministratori non hanno previsto un sistema di autenticazione per accedervi. Insomma: si tratta dei classici server “dimenticati” in rete come accade sempre più spesso.

Il bizzarro nome assegnato all’attacco (Meow) è dovuto all’abitudine dello sconosciuto hacker di sovrascrivere o cancellare i file contenuti nel database senza lasciare alcuna richiesta di riscatto o rivendicazione. Semplicemente, i file sono sostituiti con altri che contengono nel loro nome la parola “meow”.

Il fenomeno dei server insicuri “abbandonati” su Internet è emerso ormai da qualche anno e, secondo gli esperti di sicurezza, è uno degli effetti collaterali dell’adozione dei sistemi virtuali, che consentono di clonare un server e metterlo online con estrema facilità e, con la stessa facilità, dimenticarsene.

Il problema è che, in molti casi, i database in questione contengono informazioni sensibili di utenti e i pirati informatici ci vanno a nozze. I casi di furti di informazioni e di estorsioni che hanno sfruttato la sciatteria degli amministratori IT sono ormai incalcolabili.

L’autore di Meow sembra aver deciso di portare avanti una sorta di “campagna di educazione” utilizzando un sistema automatico che non punta a rubare dati o a estorcere denaro, ma semplicemente “punire” gli admin distratti.

E, tutto sommato, un po’ di simpatia finisce anche per suscitarla. D’altra parte, chi non ama i gattini?

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...