Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Ora i pirati vogliono rubare i dati delle carte di credito dai router

Set 27, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli esperti di sicurezza hanno individuato nuovi script che sono pensati per intercettare le informazioni sfruttando i router L7 usati dalle attività commerciali.

I dati delle carte di credito sono da sempre nel mirino dei cyber-criminali e rappresentano uno dei settori più profittevoli nel settore del cyber-crimine.

Fino a oggi, gli attacchi che puntavano a intercettare le informazioni di pagamento prendevano di mira i singoli computer o, attraverso tecniche più evolute, i siti di e-commerce. Ora però sembra che i criminali puntino direttamente alle infrastrutture dei siti e, in particolare, ai router.

La tecnica è quella dello skimming (la copia dei dati delle carte – ndr) attraverso l’uso di script specializzati. Niente di particolarmente nuovo a livello di codice: script di questo tipo sono stati ampiamente utilizzati dai famigerati gruppi MageCart, che detengono un ruolo di leader indiscussi in questo settore.

Normalmente, però, gli attacchi di MageCart prendono di mira i siti Internet, iniettando lo script all’interno delle pagine per il pagamento degli acquisti online.

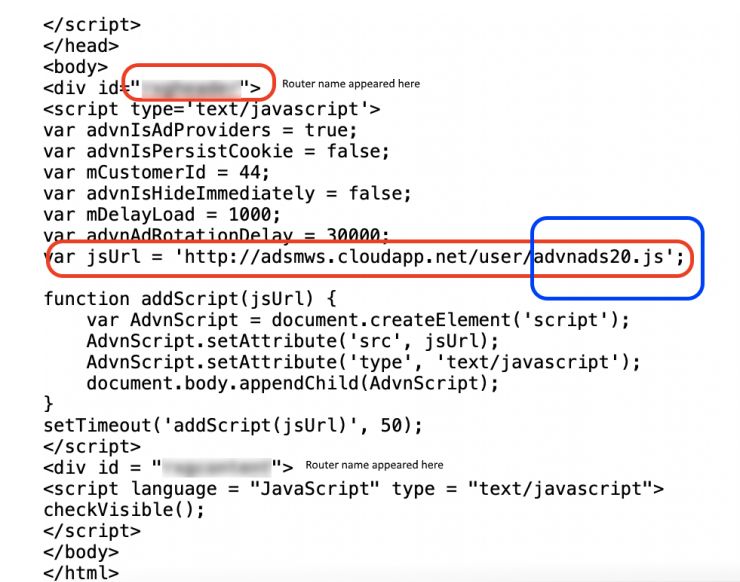

Come spiega un report pubblicato su Internet da IBM, però, è comparsa una variante che adotta una strategia completamente diversa. Secondo i ricercatori, infatti, i pirati informatici starebbero testando uno script pensato per agire a livello dei router L7, utilizzati prevalentemente da catene commerciali, hotel, aeroporti e simili.

Gli L7 sono dispositivi che non si discostano molto, in termini di funzionamento, dai normali router. Consentono però di gestire il traffico utilizzando un numero di parametri maggiore rispetto ai normali device di questo tipo, consentendo di selezionare il traffico anche in base ai cookie, il dominio e il tipo di browser.

Il codice individuato dagli esperti si basa sullo script originale di MageCart, ma è pensato per essere caricato a livello del router e, in seguito, iniettato nel browser dei visitatori.

A quanto pare, si tratterebbe di un malware ancora in fase di sperimentazione. I ricercatori, infatti, avrebbero individuato il codice su VirusTotal, l’aggregatore che viene utilizzato per analizzare un file utilizzando tutti i motori antivirus in commercio.

L’ipotesi è che a caricarlo siano stati gli stessi pirati informatici per verificare quale fosse il livello di rilevazione da parte dei software antivirus. Non è chiaro, di conseguenza, se il codice sia già stato utilizzato o si tratti di un “prototipo” in fase di sperimentazione.

Articoli correlati

-

D-Link risolve tre vulnerabilità...

D-Link risolve tre vulnerabilità...Set 23, 2024 0

-

I vecchi router possono rivelare...

I vecchi router possono rivelare...Apr 20, 2023 0

-

Nell’era del quantum computing...

Nell’era del quantum computing...Feb 02, 2023 0

-

Persiste l’assegnazione di...

Persiste l’assegnazione di...Set 15, 2022 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...